Ақпараттық жүйелерді қорғаудың құқықтық, ұйымдастырушылық және техникалық негіздері

Aқпаратты қорғаудың заңды шаралары

Жоспары:

1. Ақпарат, ақпараттық жүйе және

ақпаратты жүйелерді қорғаудың мақсаты

2. АЖ-дің қауіпсіздік қатерін оның компоненттеріне ықпалы ретінде жүзеге асырудың негізгі жолдары

3. АЖ-ді қорғаудың криптографиялық құралдары

4. Ақпаратты қорғау. Симметриялық криптожүйелер. Алмастырулар

5. Компьютерлік желілердегі ақпаратты қорғау бойынша негізгі техникалық шаралар.

Ақпарат- ”information” латын сөзінен шыққан, түсіндіру, баяндау, мәлімет беру дегенді білдіреді.

Ақпараттық жүйе-объектіні басқаруға қажетті ақпаратты беру мен жаңарту, сақтау, жинақтау жүйесі.

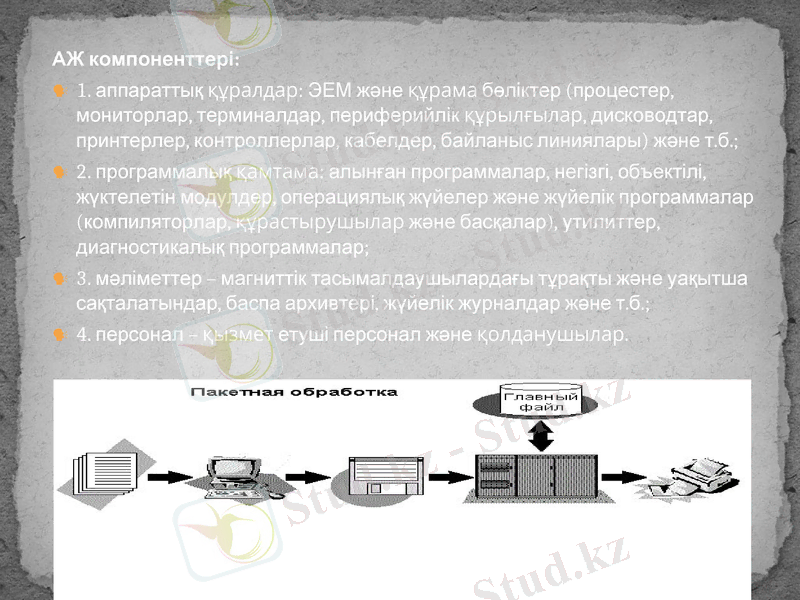

АЖ компоненттері:

1. аппараттық құралдар: ЭЕМ және құрама бөліктер (процестер, мониторлар, терминалдар, периферийлік құрылғылар, дисководтар, принтерлер, контроллерлар, кабелдер, байланыс линиялары) және т. б. ;

2. программалық қамтама: алынған программалар, негізгі, объектілі, жүктелетін модулдер, операциялық жүйелер және жүйелік программалар (компиляторлар, құрастырушылар және басқалар), утилиттер, диагностикалық программалар;

3. мәліметтер - магниттік тасымалдаушылардағы тұрақты және уақытша сақталатындар, баспа архивтері, жүйелік журналдар және т. б. ;

4. персонал - қызмет етуші персонал және қолданушылар.

Ақпаратты жүйелерді қорғаудың мақсаты (ақпаратты өңдеу жүйесі) - қауіп-қатерге қарсы әрекеттер:

1. өңделген ақпараттың жасырын бұзылу қатері;

2. өңделген ақпараттың бүтіндігінің бұзылу қатері;

3. жүйенің жұмыс істеуінің бұзылу қатері.

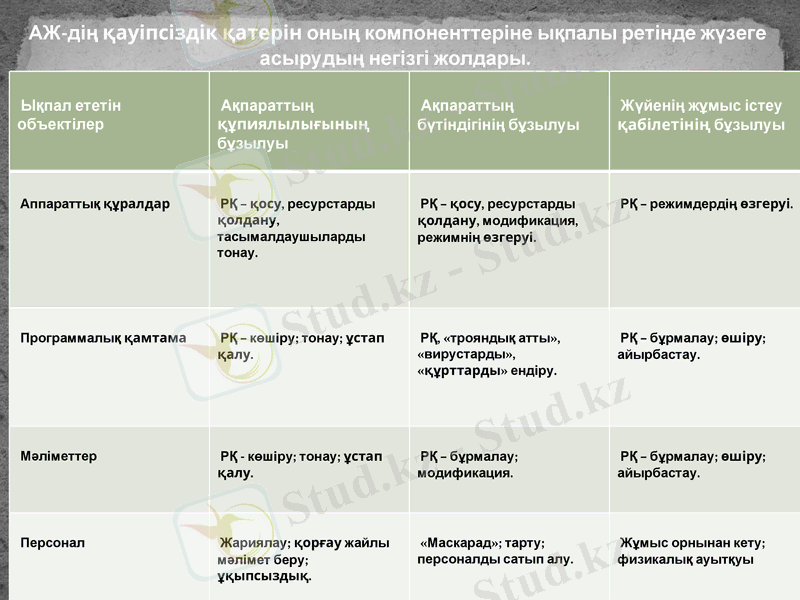

Ықпал ететін объектілер

Ақпараттың құпиялылығының бұзылуы

Ақпараттың бүтіндігінің бұзылуы

Жүйенің жұмыс істеу қабілетінің бұзылуы

Аппараттық құралдар

РҚ - қосу, ресурстарды қолдану, тасымалдаушыларды тонау.

РҚ - қосу, ресурстарды қолдану, модификация, режимнің өзгеруі.

РҚ - режимдердің өзгеруі.

Программалық қамтама

РҚ - көшіру; тонау; ұстап қалу.

РҚ, «трояндық атты», «вирустарды», «құрттарды» ендіру.

РҚ - бұрмалау; өшіру; айырбастау.

Мәліметтер

РҚ - көшіру; тонау; ұстап қалу.

РҚ - бұрмалау; модификация.

РҚ - бұрмалау; өшіру; айырбастау.

Персонал

Жариялау; қорғау жайлы мәлімет беру; ұқыпсыздық.

«Маскарад»; тарту; персоналды сатып алу.

Жұмыс орнынан кету; физикалық ауытқуы

АЖ-дің қауіпсіздік қатерін оның компоненттеріне ықпалы ретінде жүзеге асырудың негізгі жолдары.

“Маскарад” - бір қолданушының басқа қолданушының атынан сәйкес өкілеттікпен қандай да бір әрекетті орындауы. “Маскарад” мысалдары - жүйеге басқа қолданушының атымен және паролімен кіру - торапта басқа қолданушының атымен хабар беру.

РҚ - рұқсатсыз қатынау.

АЖ қорғау әдістері:

- басқару;

- кедергілер;

- бүркемелеу;

- регламенттеу;

- талаптану;

- мәжбүрлеу.

Ақпараттық жүйелерді қорғау құралдары:

1. Формалды:

Техникалық (физикалық, аппараттық) ;

Программалық;

Криптографиялық.

2. Формальды емес:

Ұйымдастырушылық;

Заң шығарушылар;

Моралды-этикалық.

Ақпараттық қауіпсіздік стандарты ақпараттық технология өнімдерінің квалификациясы бойынша эксперттер мен тұтынушылар, өндірушілер арасындағы өзара әрекет үшін негіз құрады.

Ақпараттық қауіпсіздіктің ең маңызды стандарттары ( хронологиялық ретпен) : «АҚШ қорғаныс министрлігінің компьютерлік жүйелерінің қауіпсіздік критерийлері (Қызғылт сары кітап. 1983) », «Ақпараттық технологиялар қауіпсіздігінің еуропалық критерийлері», «АҚШ ақпараттық технологиялар қауіпсіздігінің федералды критерийлері», «Ақпараттық технологиялар қауіпсіздігінің бірлік критерийлері».

Криптография - мәліметтердің өзгеру әдістерінің жиынтығы, яғни осы мәліметтерді айқынсыз бейнеге әкелуге бағытталған мәліметтерді қорғаудың екі басты мәселесін шешу:

1) жасырындық мәселесін;

2) бүтіндік мәселесін.

Ақпараттық жүйелердегі ақпаратты қорғаудың криптографиялық әдістері ЭЕМ-де өңделген немесе есте сақтау құрылғысының әртүрлі типінде сақталған ақпаратты қорғау үшін қалай қолданылса, байланыс жолдары бойынша әртүрлі элементтер арасында берілген ақпаратты жабу үшін де солай қолданылады.

Мәліметтердің криптографиялық өзгеру әдістері:

1. Шифрлеу.

2. Кодтау.

3. Басқа түрлері.

Шифрлеу - қорғалатын хабардың әрбір символы өзгеруге жатады.

Шифрлеу тәсілдері:

ауыстыру;

алмастыру;

аналитикалық өзгеру;

гаммирлеу;

аралас шифрлеу.

Кодтау - қорғалған элементтердің кейбір элементтері (жеке символдар міндетті емес) алдын ала таңдалған кодтармен ауыстырылады.

Кодтау тәсілдері:

магыналык кодтау;

символдық кодтау.

Хабарларды шифрлеу кезінде де, шифрлеуді ашқанда да бір құпия кілт қолданылады.

Қолданылатындар:

1. алмастыру шифрлары;

2. ауыстыру шифрлары;

3. гаммирлеу шифрлары;

4. шифрленген мәліметтердің аналитикалық өзгерулері негізіндегі шифрлар.

Практикада аралас жүйелер жиі кездеседі - бір шифрленген мәтінге қолданылатын криптографиялық өзгерулердің негізгі әдістер тізбегі. (Ресейлік және американдық шифрлеу стандарттары дәл осы аралас криптографиялық өзгерулерге негізделген) .

Көпіршік - аралас өзгерулердің ерекше түрі; нәтижесінде соңғы мәтіндегі әр символ бастапқы мәтіннің әр символынан тәуелді болады.

Алмастыру шифрлары

Бастапқы мәтіннің Т= (Т1, Т2, Т3, …, ТN), символдарын алмастыру дегеніміз - оның қайта реттеліп, символдың і позициясынан (i) позициясына ауысуын атайды, мұндағы . i 1

Мысалы, «Пришлите помощь» мәтіні 15, 2, 5, 7, 9, 1, 6, 13, 11, 4, 14, 3, 12, 10, 8 кілттер негізінде «ЬРЛТ - ПООШЩИМПЕ» хабарына шифрленеді.

алмастыру индекстер векторында кілт бар.

N элементтердің Т бастапқы мәтіні алмастыруларының жалпы мүмкін болатын саны мынаған тең: 1 2 . . . 1!

Компьютерлік желілердегі (КЖ) ақпаратты қорғау бойынша ұйымдық шаралар келесі аспектілерден тұрады:

1. Желінің дұрыс физикалық ұйымдастырылуы.

2. Қауіпсіздік критериіне сүйене отырып, желінің аппараттық қамтамасын таңдау.

3. Логиндерді беру мен есеп берудің орталықтандырылған саясатына кіріспе.

4. Қолданылатын программалық қамтаманың корпоративті стандартын өңдеу және ендіру.

5. Ақпаратты қорғаумен тікелей немесе жанама айналысатын қызметкерлерді өндіріс штатына енгізу.

6. Қауіпсіздік критериіне сүйене отырып, қолданушының жұмыс орнын дұрыс ұйымдастыру.

7. Жүйенің қорғалғандығын (аудиттің) желінің әлсіз қорғалған аумақтары мен ақауларды шығару мақсатымен жиі тексеруден өткізіп отыру.

- Іс жүргізу

- Автоматтандыру, Техника

- Алғашқы әскери дайындық

- Астрономия

- Ауыл шаруашылығы

- Банк ісі

- Бизнесті бағалау

- Биология

- Бухгалтерлік іс

- Валеология

- Ветеринария

- География

- Геология, Геофизика, Геодезия

- Дін

- Ет, сүт, шарап өнімдері

- Жалпы тарих

- Жер кадастрі, Жылжымайтын мүлік

- Журналистика

- Информатика

- Кеден ісі

- Маркетинг

- Математика, Геометрия

- Медицина

- Мемлекеттік басқару

- Менеджмент

- Мұнай, Газ

- Мұрағат ісі

- Мәдениеттану

- ОБЖ (Основы безопасности жизнедеятельности)

- Педагогика

- Полиграфия

- Психология

- Салық

- Саясаттану

- Сақтандыру

- Сертификаттау, стандарттау

- Социология, Демография

- Спорт

- Статистика

- Тілтану, Филология

- Тарихи тұлғалар

- Тау-кен ісі

- Транспорт

- Туризм

- Физика

- Философия

- Халықаралық қатынастар

- Химия

- Экология, Қоршаған ортаны қорғау

- Экономика

- Экономикалық география

- Электротехника

- Қазақстан тарихы

- Қаржы

- Құрылыс

- Құқық, Криминалистика

- Әдебиет

- Өнер, музыка

- Өнеркәсіп, Өндіріс

Қазақ тілінде жазылған рефераттар, курстық жұмыстар, дипломдық жұмыстар бойынша біздің қор #1 болып табылады.

Ақпарат

Қосымша

Email: info@stud.kz