Ақпараттық процестерге рұқсатсыз кіруден қорғаудың әдістері мен құралдары

Қарағанды мемлекеттік медицина университеті Информатика және медбиофизика кафедрасы

Тақырыбы: Ақпаратты қорғау және ақпараттық процеске рұқсатсыз кірістіруден сақтау

Орындаған: Лекерова И. К

123 топ ЖМФ

Қабылдаған: Адалбекұлы Ә.

Қарағанды 2009 жыл

Жоспар:

Кіріспе

Негізгі бөлім

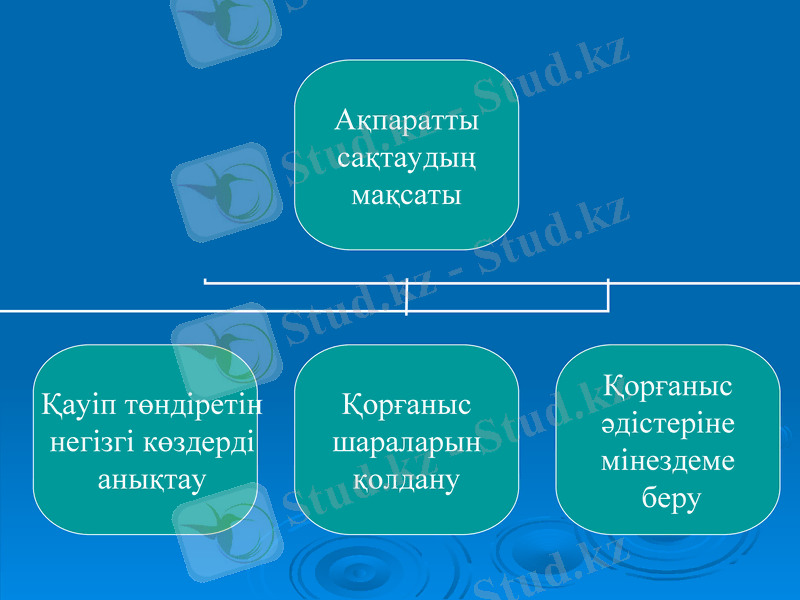

Ақпарат сақтаудың мақсаты

Ақпаратты қорғау әдістері мен тәсілдері

Санкцияланбаған жолдардан қорғау

Кілтті қорғау бағдарламалар идентификациясы.

Қорытынды

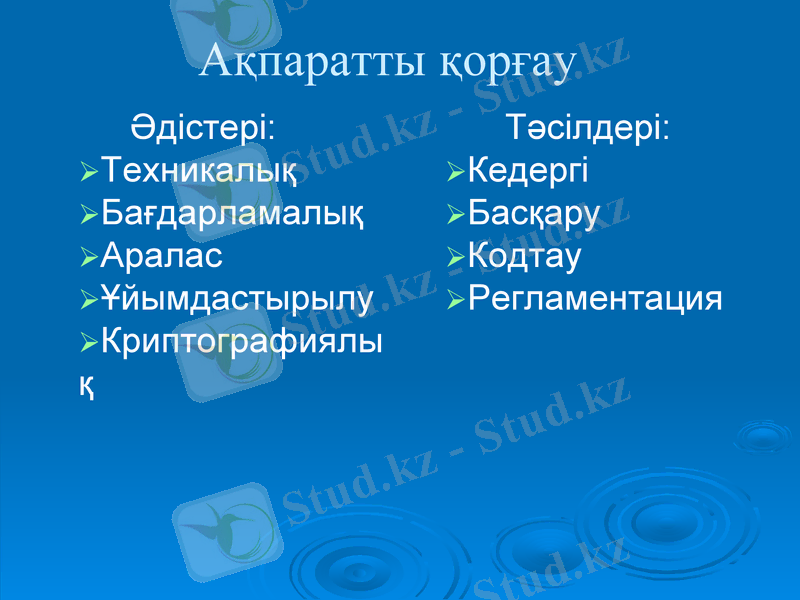

Ақпаратты қорғау

Әдістері:

Техникалық

Бағдарламалық

Аралас

Ұйымдастырылу

Криптографиялық

Тәсілдері:

Кедергі

Басқару

Кодтау

Регламентация

Техникалық қорғау әдісі

Артықшылығы:

Сенімділігі және әр түрлі факторлардан тәуелсіз, модификациялауға жоғарғы төзімділік.

мділігі және әр түрлі факторлардан тәуелсіз, модификациялауға жоғарғы төзімділік.

Кемшілігі:

Көлемі мен массасы үлкен және қымбат.

КРИПТОГРАФИ

Криптография мен шифрлау әдістерін меңгеру.

Қысқаша теориялық мағлұмат

Қазіргі уақытта криптография астында түрлі формада ұсынылған ақпараттың жасырылуы түсіндіріледі: дискте сақталған мәліметтер немесе ақпараттық жүйемен берілетін хабарлама түрінде. Оны бағдарламалық жабдықа, цифрмен кодталған графика немесе барлығына - мінбе ретінде қолданады. Криптография кең қолданысты иемденеді, құпиялы жабдық ғана емес, нақтырақ, криптография қолданатын әдіс, көптеген басқа қосымшаларға қолданады, ақпаратты қорғаумен байланысты. Криптография конфиденциалды ақпаратпен қамтамасыз етіп оны басқа рұқсатсыз кіретіндерден қорғайды.

Регламентация - бұл ақпараттарды қайта өңдеуде және ақпараттар жиынтығын таратуда және өңдеу мен сақтау кезінде қызмет көрсетеді, сонемен күтпеген жағдайда ақпараттарға доступтың ең төменгі мүмкіндік беру.

Санкцияланбаған жолдардан қорғау

Компьютердің жұмысының сенімділігін, бағалы ақпараттың сақталуын, оған өзгеріс еңгізуден, құпия сақталуын қамтамасыз етеді.

Кілтті қорғау

Бұл бағдарламаға қол жеткізуге тиым салу үшін қолданылады. Оны “ мобильді кілт” деуге болады. Бағдарлама сериялық нөмірлері лицензияға қосылған компьютерлерде жұмыс жасай алады. Бұл қорғаудан айналып өту үшін кодты объектілерді өзгертіп енгізу керек.

Функцияны ауыстыру. Бұл кілттің тізбегінен немесе жүйенің функциясынан құралған. Ол көруді үзеді, бағдарламаны көшіруді тоқтатады. Құралған көшірме іске жарамсыз болып шығады.

Ақпаратты сұраныспен қорғау құралдары.

Қосымша ақпараттармен жұмыс істеуге қажетті парольдар, номерлер, кілттер т. б бағдарламаның құрылуы уақытында ұйымдастырылады.

Парольдар - бұл байланысты басқарудың жылдамдықмеханизмі. Бір жағынан олар ақпаратты күндерін сақтауды қамтамасыз етеді.

Шифр - бұл ақпараттарды ауыстыруға арналған криптографиялық әдістер. Шифрлар криптоаналитиктерге арналған қарапайым болуы қажет. Бірақ жай қолданушыларға файылға қол жеткізуді қиындатады.

Сигнатура - бұл компьютерде қорғауға және бағдарламалық жолмен тексеруге арналған орта.

Қорғау аппаратурасы - аппараттық құрал көмегімен бағдарламаны қорғау принципі рұқсатсыз көшіруді ұйымдастыруда бағдарламаларды жоюмен аяқталады.

Қорғаудың активті тәсілі.

Бұл дербес компьютердің құрамында және оның сырында активті қорғаудың сыртқы және ішкі тәсілдерін қорғау.

Ішкі тәсіл. Бағдарламаны жабады немесе жояды. Қорғаудың активті ішкі тәсілі қорғаудың кілтімен байланыста болады. Мұнда заңсыз байланысқа ескерту, еске салу, байқауды ұйымдастырумен жауап береді.

Қорғаудың активті сыртқы тәсілі - бұл сигналдарға жалпы қабылдау және авторлық этикеттерді басу.

Ақпараттық мәліметтерді өңдеу жүйесіндегі ақпараттық қорғау әдістері.

Жалпы қорғау түсінігіне жүйе объектілер және оның қоршаған орталардықорғау механизмдері жатады.

Қорғаудың механизміне мыналар жүктелген:

Бірінші қолданушы екінші қолданушыға кедергі жасауын болдырмау;

қолданушыға бағдарламаларды және мәліметтерді қорғау үшін қорғаудың амал, тәсілдерін жеткізіп беріп отыру;

Қорғау механизмдері мынадай проблемалар қатарын шешеді:

Ақпарат құпиялылығы, ақпаратқа қол жеткізу құқықтарын анықтайды.

Жеке ақпараттар жасырындылығын заң нормалар мен анықталатын жеке қол жеткізуді реттейді.

Ақпарат қауіпсіздігі құпиялықты сақтаудың қамтамасыз әдістері мен амалдарын анықтау.

Бірінші кезеңдегі проблема таза бағдарламалық жолмен шешіледі. Бірақ кейбір әдістерде көрсеткендей ақпаратты қорғауды кепілдемелік қамтамасыз етуге бағдарламалық амалдар жеткіліксіз болады.

Артықшылығы:

Қарапайым, сенімді, модификациялауға және дамуға бейімділік.

Кемшілігі:

Функционалдық желінің шектілігі және компьютер типіне тәуелділік.

Бағдарламалық қорғау әдісі

Аралық қорғау әдісі

Техникалық және бағдарламалық тәсілдердің аралық түрі.

Кедергі - бұл қорғалған ақпаратқа (аймаққа, мекемегк, ақпарат тасушыға) физикалық жолмен қол жеткізу.

Қол жеткізуді басқару - бұл жүйе ресурстарын (техникалық, бағдарламалық) қолдануды қорғау жолмен реттеу. Бағдарламалық ортаға, ақпарат тасушыларға мәліметтер қорлары элементтер қолданушы басқарушыға, техникалық персоналға жұмысшы регламенті құрылады. Бұл үшін техникалық персоналға ресурстардың тізбектелген жүйесін, ресурстарға қол жеткізу ретін беру үшін қолданушының жұмыс уақыты регламенттеледі ұсынылған ресурстар тізбегі боынша қолданушылар тізімі құрылады.

1. ӨЗІНДІК ҚОРҒАНЫС

Бағдарламаларды өзіндік қорғау - бұл термин, бағдарламалық қамтамасыздандырудың қорғаныс элементтерін анықтайды немесе оны сатуда қолданушының заңсыз енуінен қорғайды. Өзіндік қорғаныс құралдарын келесі түрде көруге болады:

Құжат, кез келген бағдарламалық қамтамасыздандырумен бірге болады, яғни авторлық құқықты анықтайды және де қорғаныс функциясын орындайды. Оған келесі факторлар әсер етеді: оны репродукцирлау өте қымбат болады, әсіресе ол бояу жоғары сапалы және біртүсті шығару машинасымен шығарыла алмаса. Әдетте бағдарламалар машиналық кодта болғанда таратылады, ол оның құрылымына және қорғауына кедергі тигізеді.

2 . МАГНИТТІ ДИСКТЕРДІ ҚОРҒАУ

Дисктерді қорғау әртүрлі тәсілдермен орындалады, бұл хаккер квалификациясына және де оның білімі мен жан-жақтылығына байланысты. Бұнда негізгі әдіс ретінде дискті арнайы тәсілдермен форматтау болып табылады, ол операциялық жүйені көшіруден қорғайды. Бұл - мәліметтер форматы немесе катологын стандартты емес анықтау, секторлар көлемін өзгерту, синхронизацияланатын биттер санын өсіру және ақпараттық тақырыпты ауыстыру. Себебі секторларға сұраныс жіберу әр секторда әртүрлі, бағдарламалық әдіспен әр секторға сұрау жібергеннен кейін қанша уақыт қалып келгенін анықтауға болады. Стандартты DOS арқылы көшірме алғанда секторлардың орналасуы өзгереді, онда қалу уақыты алдыңғы қалу уақытынан тезірек болады.

3. ЕСЕПТЕУІШ ЖҮЙЕНІ ҚҰРЫЛҒЫ МЕХАНИЗМДЕРІН ҚОРҒАУ.

- Іс жүргізу

- Автоматтандыру, Техника

- Алғашқы әскери дайындық

- Астрономия

- Ауыл шаруашылығы

- Банк ісі

- Бизнесті бағалау

- Биология

- Бухгалтерлік іс

- Валеология

- Ветеринария

- География

- Геология, Геофизика, Геодезия

- Дін

- Ет, сүт, шарап өнімдері

- Жалпы тарих

- Жер кадастрі, Жылжымайтын мүлік

- Журналистика

- Информатика

- Кеден ісі

- Маркетинг

- Математика, Геометрия

- Медицина

- Мемлекеттік басқару

- Менеджмент

- Мұнай, Газ

- Мұрағат ісі

- Мәдениеттану

- ОБЖ (Основы безопасности жизнедеятельности)

- Педагогика

- Полиграфия

- Психология

- Салық

- Саясаттану

- Сақтандыру

- Сертификаттау, стандарттау

- Социология, Демография

- Спорт

- Статистика

- Тілтану, Филология

- Тарихи тұлғалар

- Тау-кен ісі

- Транспорт

- Туризм

- Физика

- Философия

- Халықаралық қатынастар

- Химия

- Экология, Қоршаған ортаны қорғау

- Экономика

- Экономикалық география

- Электротехника

- Қазақстан тарихы

- Қаржы

- Құрылыс

- Құқық, Криминалистика

- Әдебиет

- Өнер, музыка

- Өнеркәсіп, Өндіріс

Қазақ тілінде жазылған рефераттар, курстық жұмыстар, дипломдық жұмыстар бойынша біздің қор #1 болып табылады.

Ақпарат

Қосымша

Email: info@stud.kz