Киберқауіпсіздікке кіріспе: зертханалық тәжірибе есебі

Кибернетика және ақпараттық технологиялар институты

«Киберқауіпсіздік, ақпаратты өңдеу және сақтау» кафедрасы

Тәжірибе есебі

Тақырып бойынша: Киберқауіпсіздікке кіріспе

Зертханалық өнімділікті өлшеу құралы

ТОЛЫҚ АТЫ. студент

Токанова Әмина

Мамандық коды

6В06301

ТОЛЫҚ АТЫ. мұғалім

Каламан Е. Т.

Алматы 2023 ж

Мазмұны

1. 1-тарау

1. 1 Киберқауіпсіздік қажеттілігі . . . …. . 3

1. 2 Зертханалық жұмыс №1 . . . … 5

1. 3 Зертханалық жұмыс №2 . . . … 7

1. 4 1-тапсырма. . …9

2. 2-тарау

2. 1Шабуылдар, тұжырымдамалар және әдістер . . . ……. . 10

2. 2 2-тапсырма . . . 12

2. 3 3-тапсырма . . . … . . . …. . 13

2. 4 4-тапсырма. . ……. ……. . 15

3. 3-тарау

3. 1 Деректерді қорғау және құпиялылық. … . . . 17

3. 2 Зертханалық жұмыс №3. ……. . 18

3. 3 Зертханалық жұмыс №4. …. . 20

3. 4 Зертханалық жұмыс № 5. …. 22

3. 5 Зертханалық жұмыс №6. …. . 23

3. 6 5-тапсырма . . . 24

3. 7 6-тапсырма. … . . . 25

4. 4-тарау

4. 1 Ұйымды қорғау . . . 26

4. 2 7-тапсырма. . … . . . 28

4. 3 8-тапсырма. … . . . 30

4. 4 9-тапсырма . . . 31

4. 5 10-тапсырма . . . …31

4. 6 11-тапсырма. . …. 32

5. 5-тарау

5. 1 Сіз өз өміріңізді киберқауіпсіздікпен байланыстырасыз ба? . . . 33

Қорытынды . . . … . . . 32

Сертификат . . . … . . . 33

1-тарау

Киберқауіпсіздік қажеттілігі

Киберқауіпсіздік - компьютерлік жүйелерді, желілерді және деректерді ақпараттық және коммуникациялық технологияларды қолданумен байланысты қауіптерден қорғауға арналған сала. Ол бірнеше себептерге байланысты қазіргі өміріміздің ажырамас бөлігіне айналды:

Жеке ақпаратты қорғау: Қазіргі уақытта компьютерлер мен Интернет арқылы көбірек жеке ақпарат сақталады және беріледі. Киберқауіпсіздік бұл ақпаратты рұқсатсыз кіруден, бұзудан және ұрлаудан қорғайды.

Бизнес қауіпсіздігі: Киберқауіпсіздік компаниялардың ақпаратты, қаржылық транзакцияларды және бизнес деректерін қорғау үшін маңызды. Кибершабуылдар елеулі қаржылық шығындарға, құпия ақпараттың ағып кетуіне және компанияның беделіне нұқсан келтіруі мүмкін.

Ұлттық қауіпсіздік: Киберқауіпсіздік ұлттық қауіпсіздіктің маңызды аспектісі болып табылады. Энергетикалық жүйелер, көлік желілері және қаржы институттары сияқты мемлекеттік ұйымдар мен инфрақұрылымдар киберқауіптерден сенімді қорғауды қажет етеді.

Есептеу құрылғылары деректерді жай ғана сақтамайды. Бұл құрылғылар деректеріңізге қол жеткізуді қамтамасыз етеді және сіз туралы ақпаратты жасайды.

Құпиялылық, тұтастық және қолжетімділік (CIA) ұйымның ақпараттық қауіпсіздігінің негізгі құрамдас бөліктері болып табылады. Құпиялылық шифрланған аутентификация арқылы қол жеткізуді шектеу арқылы деректердің тұтастығын қамтамасыз етеді. Тұтастық ақпараттың дәлдігі мен сенімділігіне кепілдік береді. Қолжетімділік уәкілетті адамдардың ақпаратқа қажет кезде қол жеткізуін қамтамасыз етеді.

Шабуыл жасаушылар - жеке пайда немесе қаржылық пайда үшін қауіпсіздіктің осал тұстарын пайдалануға тырысатын жеке адамдар немесе топтар. Шабуылшылар несие карталарынан бастап өнім дизайнына дейін және құндылығы бар барлық нәрселерге қызығушылық танытады.

Киберсоғыс - бұл басқа елдердің компьютерлік жүйелері мен желілеріне енумен байланысты интернет-қақтығыс. Шабуыл жасаушылардың басқа елдерге қарсы ауқымды интернет-шабуылдар жасау немесе қызметтерді үзу немесе электр станциялары сияқты қоғамдық нысандарды зақымдау үшін ресурстары мен тәжірибесі бар.

№1 зертхана

Тақырып : хэш функциясын пайдаланып деректерді салыстырыңыз.

Зертханалық жұмыстың мақсаты:

Файлдың хэшін жасаңыз және файлдың тұтастығын тексеру үшін хэш мәндерін пайдаланыңыз.

Зертханалық жұмыстарды орындау:

1. 1 Мәтіндік файл құру. Ол үшін компьютерден Блокнот бағдарламасын тауып, оны ашыңыз. Осыдан кейін 1-суретте көрсетілгендей кез келген мәтінді енгізіңіз

1-сурет - Негізгі экран блокнот.

1. 2. Келесі таңдау « Файл « Және » Сақтау «.

1. 3. Бару » Жұмысшы кесте «.

1. 3. енгізу" Хэш « алаңда » Файл аты» : және « Сақтау» .

2 . Орнатайық HashCalc .

2. 1 Ол үшін веб-браузерді ашып, 2-суреттегі сілтемені орындаңыз:https://www. slavasoft. com/download. htm

2-сурет - Негізгі экрансайт .

2. 2 түймесін басыңыз Жүктеп алу кезекте HashCalc 2. 02.

2. 3 Мұрағатты ашу HashCalc. zip және файлды іске қосыңыз seput. exe.

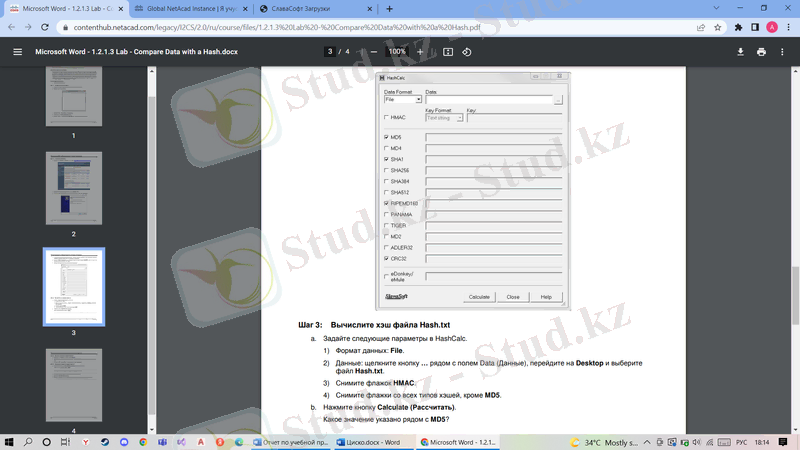

3. Hash. txt файлының хэшін есептеу.

HashCalc ішінде келесі параметрлерді орнатыңыз.

1) Деректер пішімі: Файл.

2) Деректер: Деректер өрісінің жанындағы … түймесін басыңыз, Жұмыс үстеліне өтіп, Hash. txt файлын таңдаңыз. 3-сурет.

3) HMAC құсбелгісін, сондай-ақ MD5-тен басқа хэштердің барлық түрлері үшін құсбелгілерді алып тастаңыз.

Есептеу түймесін басыңыз.

3-сурет - Негізгі экран hashcalc.

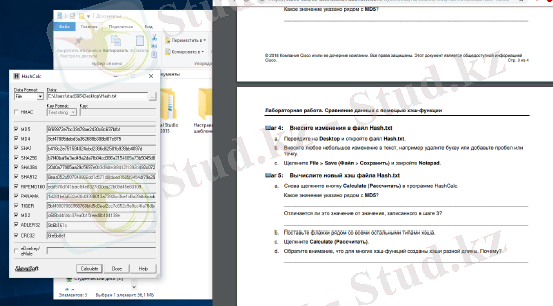

Hash. txt файлына өзгертулер енгіздік. Содан кейін Жұмыс үстеліне өтіп, Hash. txt файлын ашыңыз. Әріпті алып тастау немесе бос орын немесе нүкте қосу сияқты мәтінге кез келген шағын өзгертулер енгізілді. Файл> Сақтау (Файл> Сақтау) және блокнотты жабыңыз.

Біз Hash. txt файлының жаңа хэшін есептедік. HashCalc бағдарламасында Есептеу түймесін қайтадан басыңыз. 4-сурет.

4-сурет - Өзгерістерді қолдану кезіндегі хэштегі өзгерістер.

Бақылау сұрақтары:

1.

2.

3. Айырмашылық

4. Олар әр түрлі, себебі әрбір функция деректерді әртүрлі қысады.

Қорытынды:

Бұл зертханада біз файлдың хэшін жасадық және файлдың тұтастығын тексеру үшін хэш мәндерін қолдандық.

Зертхана №2

Тақырып : Не жетіспейді?

Зертханалық жұмыстың мақсаты:

Соңғы бірнеше қауіпсіздік бұзушылықтары туралы ақпаратты табыңыз және оқыңыз.

Құрбан болғандар қанша болды?

Не жетіспейді?

Бақылау сұрақтары:

Мұндай жағдайлардың алдын алу үшін деректеріңізді ешқашан қолжетімді орындарда қалдырмаңыз, деректеріңізді қауіпсіз сақтаңыз, барлық құрылғылар мен веб-сайттарға қорғаныс орнатыңыз және өте сақ болыңыз.

Қорытынды :

Бұл зертханада біз соңғы бірнеше қауіпсіздік оқиғаларын тауып, қарап шықтық.

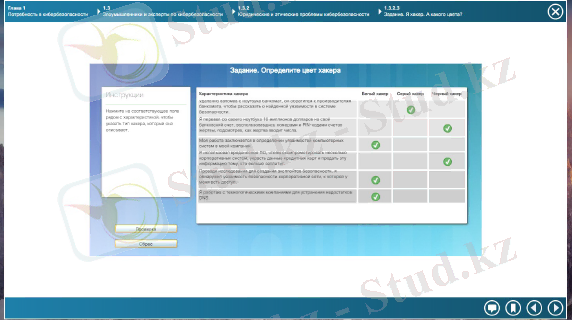

1-жаттығу

Мен хакермін. Және қандай түсті?

Шабуыл жасаушылар - жеке пайда немесе қаржылық пайда үшін қауіпсіздіктің осал тұстарын пайдалануға тырысатын жеке адамдар немесе топтар. Шабуылшылар несие карталарынан бастап өнім дизайнына дейін және құндылығы бар барлық нәрселерге қызығушылық танытады.

Әуесқой хакерлер Бұл адамдарды кейде хобби хакерлері (скрипт балалары) деп те атайды. Әдетте, бұл шабуылдаушылар көп білімге немесе дағдыларға ие емес және жиі шабуыл жасау үшін Интернетте бар құралдарды немесе нұсқауларды пайдаланады.

Хакерлер Бұл шабуылдаушылар тобы оларға қол жеткізу үшін компьютерлерге немесе желілерге енеді. Ниеттеріне қарай бұл шабуылдаушылар ақ, сұр және қара хакерлерге бөлінеді. Ақ қалпақ хакерлері олардың әлсіз жақтарын анықтау және осы жүйелердің қауіпсіздігін жақсарту үшін желілерге немесе компьютерлік жүйелерге енеді. Мұндай бұзу алдын ала рұқсатпен жасалады және барлық нәтижелер иесіне хабарланады. Қара қалпақ хакерлері кез келген осалдықтарды заңсыз жолмен жеке, қаржылық немесе саяси пайда табу үшін пайдаланады. Сұр хакерлер - ақ пен қараның арасындағы крест. Сұр хакер жүйедегі осалдықты тауып, егер бұл оның пайдасына болса, иесіне хабарлай алады.

Ұйымдастырылған хакерлер Хакерлердің бұл санаты киберқылмыскерлердің, кәсіби хакерлердің (хактивистер), террористердің және мемлекет демеушілік ететін хакерлердің бүкіл ұйымдарын қамтиды. Киберқылмыскерлер әдетте мақсаты бақылау, билік және байлық болып табылатын кәсіби қылмыскерлер тобы. Бұл қылмыскерлер терең техникалық білімге ие, жақсы ұйымдастырылған және тіпті басқа қылмыскерлерге өз қызметтерін ұсына отырып, киберқылмыс-қызмет үлгісінде жұмыс істей алады.

2-тарау

Шабуылдар, түсініктер мен әдістер

Қауіпсіздік осалдықтары - компьютерлік жүйелердегі, бағдарламалық жасақтамадағы немесе протоколдардағы әлсіздіктер немесе қателер, оларды шабуылдаушылар қауіпсіздікті бұзу және шабуылдарды бастау үшін пайдалана алады.

\ Киберқауіпсіздіктегі эксплойт - шабуылдаушылар компьютерлік жүйелерге, желілерге немесе бағдарламалық құралға шабуыл жасау үшін пайдалана алатын осалдық немесе әдіс. Эксплойт код немесе жүйедегі қателерді, әлсіз жақтарды рұқсатсыз кіру, зиянды әрекеттерді орындау немесе қауіпсіздік механизмдерін айналып өту үшін пайдаланатын арнайы жасалған деректер пакеті болуы мүмкін.

Буфердің толып кетуі. Бұл осалдық деректер буферден тыс жазылғанда орын алады. Буфер - бұл қолданбаға бөлінген жад аймағы.

Тексерілмеген енгізу. Бағдарламалар көбінесе енгізумен жұмыс істейді. Бағдарламаға енгізілген бұл деректер зиянды мазмұнды қамтуы мүмкін, оның мақсаты бағдарламаны қажет болғаннан басқаша әрекет етуге мәжбүрлеу болып табылады.

Жарыс шарты. Оқиғаның нәтижесі оқиғаның орын алу ретіне немесе уақытына байланысты болатын осалдық.

Қауіпсіздік кемшіліктері. Жүйелер мен құпия деректерді аутентификация, авторизация және шифрлау сияқты әдістер арқылы қорғауға болады. Әзірлеушілер өздерінің қауіпсіздік алгоритмдерін жасамауы керек, өйткені олар арқылы осалдықтарды енгізу әбден мүмкін. Қолданыстағы, тексерілген және расталған қауіпсіздік кітапханаларын пайдалану ұсынылады.

Зиянды бағдарламалық құрал (зиянды бағдарлама) - деректерді ұрлау, кіруді басқару элементтерін айналып өту, жүйеге зиян келтіру немесе бұзу үшін пайдаланылуы мүмкін кез келген код.

Жүйе жұқтырған зиянды бағдарлама түріне қарамастан, келесі жалпы белгілер жиі кездеседі.

- Процессордың (CPU) жүктемесінің жоғарылауы.

- Компьютердің жылдамдығы төмендеді.

- Компьютер қатып қалады немесе жиі өшеді.

- Интернетте шолу жылдамдығы төмендеді.

- Желілік қосылымның түсіндірілмеген мәселелері.

- Файлдар өзгеруде.

- Файлдар жойылады.

- Белгісіз файлдар, бағдарламалар немесе жұмыс үстелі белгішелері пайда болады.

- Белгісіз процестер іске қосылуда.

- Бағдарламалар өздігінен өшеді немесе параметрлерін өзгертеді.

- Электрондық пошта пайдаланушының білмеуінсіз немесе келісімінсіз жіберіледі.

Фишинг - Шабуыл жасаушы жалған электрондық поштаны жіберетін шабуыл. заңды, сенімді дереккөзден келген хат ретінде жасырылған хат. Бұл хабардың мақсаты - алушыны өз құрылғысына зиянды бағдарлама орнатуға немесе жеке немесе қаржылық ақпаратты ашуға мәжбүрлеу.

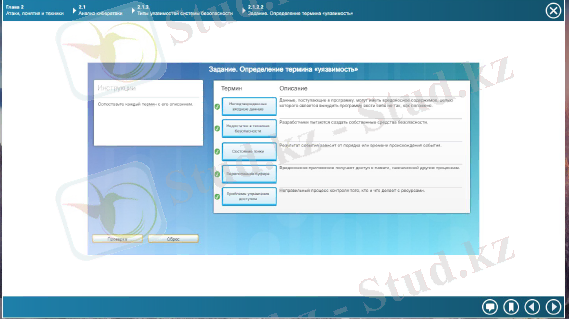

2-тапсырма

«О салдық» терминінің анықтамасы

Бағдарламалық қамтамасыз етудің осалдықтары

Бағдарламалық жасақтаманың осалдықтары әдетте операциялық жүйедегі немесе қолданба кодындағы қателермен байланысты және компаниялар осы осалдықтарды табуға және түзетуге барынша күш салғанына қарамастан, уақыт өте келе жаңа осалдықтар әлі де ашылады. Қолданба жаңартулары да өте жиі шығарылады. Веб-шолғыштар, мобильді қосымшалар және веб-серверлер сияқты қолданбаларды оларға жауапты компаниялар немесе ұйымдар жиі жаңартып отырады.

Бұл тәжірибенің тамаша мысалы - Google компаниясының Zero жобасы. Түпкі пайдаланушылар пайдаланатын әртүрлі бағдарламалық жасақтаманың бірқатар осалдықтарын анықтағаннан кейін, Google бағдарламалық жасақтаманың осалдықтарын іздеу үшін тұрақты топ құрды.

Аппараттық құралдардың осалдықтары

Аппараттық құралдардың осалдықтары дизайн қателерімен және дизайндағы кемшіліктермен байланысты. Мысалы, жедел жады бір-біріне өте жақын орналасқан конденсаторлар болып табылады. Осы дизайнның болмауына негізделген Rowhammer эксплойті жасалды. Бір мекенжайдағы жадты үнемі қайта жазу арқылы, Rowhammer эксплойті деректерді жақын жерде орналасқан мекенжай жады орындарынан, тіпті бұл орындар қорғалған болса да, алуға мүмкіндік береді.

Аппараттық құралдардың осалдықтары құрылғы үлгілеріне байланысты және әдетте кездейсоқ компромисс әрекеттерінде пайдаланылмайды. Аппараттық эксплойттардың мақсатты шабуылдар болуы ықтимал болғандықтан, дәстүрлі физикалық және зиянды бағдарламалардан қорғау қарапайым пайдаланушының қауіпсіздігін қамтамасыз ету үшін жеткілікті.

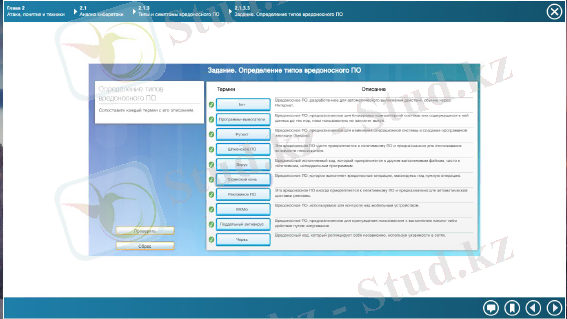

3-тапсырма

Зиянды бағдарламалардың түрлерін анықтау

Зиянды бағдарлама түрлері.

Зиянды бағдарламалық құрал (зиянды бағдарлама) - деректерді ұрлау, кіруді басқару элементтерін айналып өту, жүйеге зиян келтіру немесе бұзу үшін пайдаланылуы мүмкін кез келген код.

Шпиондық бағдарлама. Бұл зиянды бағдарлама пайдаланушыға тыңшылық жасауға және тыңшылық жасауға арналған. Шпиондық бағдарлама жиі әрекетті бақылаушыларды, пернелерді басу мен деректерді жинауды қамтиды. Қорғауларды айналып өту әрекеті кезінде шпиондық бағдарлама қауіпсіздік параметрлерін жиі өзгертеді. Шпиондық бағдарламалық жасақтама көбінесе ресми бағдарламалық жасақтама немесе трояндық бағдарламалары бар пакеттерде жасыра алады.

Жарнамалық бағдарламалық қамтамасыз ету. Жарнамаға қолдау көрсетілетін бағдарламалық құрал жарнамаларды автоматты түрде таратуға арналған. Жарнамалық бағдарлама көбінесе бағдарламалық құралдың бөлек нұсқаларымен бірге орнатылады. Жарнамалық бағдарлама тек жарнамаларды жеткізуге арналған, бірақ көбінесе оның құрамында шпиондық бағдарлама бар.

Бот. «Робот» сөзінен. Бот - бұл әрекеттерді автоматты түрде орындауға арналған зиянды бағдарлама, әсіресе Интернетте. Боттардың көпшілігі қауіпсіз, бірақ зиянды боттарды пайдалану көбейген сайын ботнеттер қалыптасады - бұл шабуылдаушыдан пәрмендерді шыдамдылықпен күтуге бағдарламаланған боттармен жұқтырылған бірнеше компьютерлер.

Ransomware. Бұл зиянды бағдарлама пайдаланушы төлемді төлегенге дейін компьютер жүйесін немесе ондағы деректерді блоктауға арналған. Ransomware файлды жүктеп алу немесе бағдарламалық жасақтаманың осалдығы арқылы таратылады.

Жалған антивирус. Зиянды бағдарламаның бұл түрі пайдаланушыны қорқыту арқылы қандай да бір әрекетті орындауға мәжбүрлеуге арналған. Бірақ егер пайдаланушы шарттарды қабылдап, осы бағдарламаны орындаса, олардың жүйесі зиянды бағдарламаны жұқтырады.

Вирус. Вирус - зиянды орындалатын код, ол өзін басқа орындалатын файлдарға, көбінесе заңды, түпнұсқа бағдарламаларға тіркейді. Вирустардың көпшілігі қазір USB дискілері, оптикалық дискілер, желілік қалталар немесе электрондық пошта арқылы таралады. пошта.

Троялық жылқы. Трояндық ат - бұл қажетті операция ретінде жасырынып, зиянды әрекеттерді орындайтын зиянды бағдарлама. Бұл зиянды код оны іске қосқан пайдаланушының тіркелгі деректерін пайдаланады. Көбінесе трояндар кескін файлдары, аудио файлдар немесе ойындар арқылы тасымалданады. Трояндық аттың вирустан айырмашылығы, ол өзін орындалмайтын файлдарға тіркейді.

Құрттар. Құрттар - желілердегі осалдықтарды пайдалану арқылы өздігінен қайталанатын зиянды код. Вирусты іске қосу үшін хост бағдарламасы қажет болса, құрттар өздігінен жұмыс істей алады. Негізгі компьютерді жұқтырғаннан кейін, құрт бүкіл желіге өте тез таралады. Олардың барлығы осалдық арқылы жүзеге асырылады, өздігінен тарай алады және барлығы пайдалы жүктемені қамтиды.

Құрттар - Интернеттегі ең жойқын шабуылдар. Code Red құрты 658 серверді жұқтырды. Небәрі 19 сағаттың ішінде құрт 300 000 серверді жұқтырды.

Ортадағы адам (Man-In-The-Middle, MitM) . «Ортадағы адам» немесе «Ортадағы адам» шабуылы шабуылдаушыға пайдаланушы байқамай-ақ құрылғыны басқаруға мүмкіндік береді. Көптеген зиянды бағдарламалар мен әдістер шабуылдаушыларды MitM мүмкіндіктерімен қамтамасыз ету үшін арнайы жасалған.

Мобильді құрылғыларға шабуыл (Man-In-The-Mobile, MitMo) . Мобильді құрылғыларға жасалған шабуыл - адамның ортадағы шабуылының бір түрі; мобильді құрылғыны басқару үшін қолданылатын шабуыл түрі. ZeuS, MitMo мүмкіндіктері бар эксплуаттың мысалы, шабуылдаушыларға екі қадамды растау арқылы пайдаланушыларға жіберілген SMS хабарламаларын үнсіз ұстауға мүмкіндік береді.

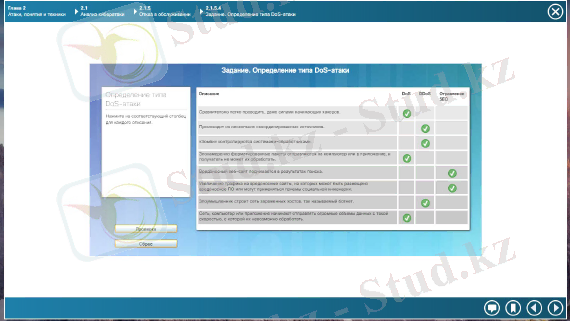

4-тапсырма

DoS шабуылының түрін анықтау

DoS

«Қызмет көрсетуден бас тарту» (Denial-of-Service, DoS) шабуылы желілік шабуылдардың түріне жатады. DoS шабуылы пайдаланушыларға, құрылғыларға немесе қолданбаларға арналған желі қызметтерін бұзады. DoS шабуылдарының екі негізгі түрі бар.

Трафиктің толып кетуі. Желі, негізгі компьютер немесе қолданба өңдеуге болмайтын жылдамдықпен үлкен көлемдегі деректерді жібере бастайды.

Зиянды түрде пішімделген бумалар. Мұндай пакеттер компьютерге немесе қолданбаға жіберіледі, ал алушы оларды өңдей алмайды.

DoS шабуылдары маңызды қауіп болып табылады, өйткені олар барлық байланыстарды оңай үзіп, уақыт пен ақшаны жоғалтуы мүмкін. Бұл шабуылдарды тіпті жаңадан бастаған хакерлер де оңай жасайды.

DDoS

Бөлінген DoS шабуылы (DDoS) DoS шабуылына ұқсас, бірақ бірнеше үйлестірілген көздерден келеді.

Шабуылдаушы «ботнет» деп аталатын вирус жұққан хосттар желісін құрады. Жұқтырған хосттар «зомби» деп аталады. «Зомбилерді» өңдеуші жүйелер басқарады.

«Зомби компьютерлері» үнемі сканерлеп, көптеген хосттарды жұқтырады, көбірек «зомбилер» жасайды. Барлығы дайын болған кезде, хакерлер өңдеуші жүйелерге «зомбилерді» пайдаланып ботнет арқылы DDoS шабуылын жасауды тапсырады.

SEO улану

Google сияқты іздеу жүйелері беттерді рейтингтейді және пайдаланушының іздеу сұраулары негізінде сәйкес нәтижелерді ұсынады. Веб-сайт мазмұнының өзектілігіне байланысты ол іздеу нәтижелерінің тізімінде жоғары немесе төмен болуы мүмкін. Search Engine Optimization, SEO (іздеу жүйесін оңтайландыру деген сөздің қысқасы) - іздеу жүйесі арқылы веб-сайттардың рейтингін оңтайландыру үшін қолданылатын әдістер жиынтығы. Көптеген заңды компаниялар іздеу нәтижелерінде басқаларға қарағанда жоғарырақ болу үшін оңтайландырылғанымен, шабуылдаушылар өздерінің зиянды сайттарын тізімнің жоғарғы жағына шығару үшін SEO пайдалана алады. Бұл әдіс SEO улану деп аталады.

SEO-мен уланудың ең көп таралған мақсаты - зиянды бағдарламаларды немесе әлеуметтік инженерия әдістерін орналастыруы мүмкін зиянды сайттарға трафикті арттыру. Зиянды сайт іздеу нәтижелерінде жоғарырақ орын алу үшін шабуылдаушылар танымал іздеу сөздерін пайдаланады.

3-ТАРАУ

Деректерді қорғау және құпиялылық

Есептеу құрылғылары деректеріңізді сақтайды және олар арқылы Интернетке қол жеткізесіз. Төменде компьютерлік құрылғыларды басып кіруден қорғау үшін орындау керек қадамдардың қысқаша мазмұны берілген.

Вирусқа қарсы және шпионға қарсы бағдарламаны пайдаланыңыз. Вирустар, трояндар, құрттар, ransomware және шпиондық бағдарламалар сияқты зиянды бағдарламалық қамтамасыз ету сіздің компьютеріңізге және деректеріңізге қол жеткізуге рұқсатсыз компьютеріңізге орнатылады. Вирустар деректерді жояды, компьютерді баяулатады немесе оны басқарады.

Операциялық жүйе мен шолғышты басқарыңыз. Хакерлер әрқашан операциялық жүйедегі және веб-шолғыштағы осалдықтарды пайдалануға тырысады. Компьютер мен деректерді қорғау үшін компьютер мен шолғыштың қауіпсіздік параметрлерін орташа немесе жоғары етіп орнатыңыз. Компьютеріңіздің амалдық жүйесін, соның ішінде веб-шолғыштарды жаңартып отырыңыз және олардың тиісті жеткізушілерінен бағдарламалық құралдың соңғы патчтары мен қауіпсіздік жаңартуларын жүйелі түрде жүктеп алып, орнатыңыз.

Барлық құрылғыларыңызды қорғаңыз. Есептеу құрылғылары - бағдарламалық жасақтама, ноутбуктер, планшеттер және смартфондар - рұқсатсыз кіруді болдырмау үшін құпия сөзбен қорғалған болуы керек. Онда сақталған ақпарат шифрланған болуы керек, әсіресе құпия деректер үшін.

Google, Facebook, Twitter, LinkedIn, Apple және Microsoft сияқты танымал онлайн қызметтер тіркелгіге кіру қауіпсіздігі деңгейін арттыру үшін екі факторлы аутентификацияны пайдаланады. Пайдаланушы аты мен құпия сөзге, жеке сәйкестендіру нөміріне (PIN) немесе үлгіге қоса, екі факторлы аутентификация қосымша қауіпсіздік белгісін қажет етеді (төмендегі мысалдар) .

- физикалық объект- Несие картасы, банкомат картасы, телефон немесе кілт картасы

- Биометриялық сканерлеу- Саусақ іздері, алақан іздері және бетті немесе дауысты тану

Зертхана №3

Тақырыбы: Күшті құпия сөздерді жасаңыз және сақтаңыз

... жалғасы- Іс жүргізу

- Автоматтандыру, Техника

- Алғашқы әскери дайындық

- Астрономия

- Ауыл шаруашылығы

- Банк ісі

- Бизнесті бағалау

- Биология

- Бухгалтерлік іс

- Валеология

- Ветеринария

- География

- Геология, Геофизика, Геодезия

- Дін

- Ет, сүт, шарап өнімдері

- Жалпы тарих

- Жер кадастрі, Жылжымайтын мүлік

- Журналистика

- Информатика

- Кеден ісі

- Маркетинг

- Математика, Геометрия

- Медицина

- Мемлекеттік басқару

- Менеджмент

- Мұнай, Газ

- Мұрағат ісі

- Мәдениеттану

- ОБЖ (Основы безопасности жизнедеятельности)

- Педагогика

- Полиграфия

- Психология

- Салық

- Саясаттану

- Сақтандыру

- Сертификаттау, стандарттау

- Социология, Демография

- Спорт

- Статистика

- Тілтану, Филология

- Тарихи тұлғалар

- Тау-кен ісі

- Транспорт

- Туризм

- Физика

- Философия

- Халықаралық қатынастар

- Химия

- Экология, Қоршаған ортаны қорғау

- Экономика

- Экономикалық география

- Электротехника

- Қазақстан тарихы

- Қаржы

- Құрылыс

- Құқық, Криминалистика

- Әдебиет

- Өнер, музыка

- Өнеркәсіп, Өндіріс

Қазақ тілінде жазылған рефераттар, курстық жұмыстар, дипломдық жұмыстар бойынша біздің қор #1 болып табылады.

Ақпарат

Қосымша

Email: info@stud.kz