Қорғалған жүйедегі қауіпсіздік ядросы мен сенімді есептеу базасы

Жұмыс түрі: Курстық жұмыс

Тегін: Антиплагиат

Көлемі: 20 бет

Таңдаулыға:

Мазмұны

Кіріспе . . . 2

1 Сенімді жүйе және есептеу базасы . . . 3

1. 1 Қауіпсіздік саясатын құраушы элементтер . . . 3

1. 2 Сенім көрсетілген есептеуіш базасы . . . 6

1. 3 Қауіпсіздік периметрі ұғымы, графикалық сызбасы . . . 7

2 Ақпаратты қорғау тәсілдері . . . 9

2. 1 Ақпаратты қорғауда қауіпсіздік ядро құру . . . 9

2. 2 Қазіргі заманғы ақпараттық жүйелердің қауіпсіздік ядросының сипаттамасы . . . 15

Қорытынды . . . 20

Қолданылған әдебиеттер тізімі . . . 21

Кіріспе

Ақпараттық қауіпсіздік - мемкелеттік ақпараттық ресурстардың, сондай-ақ ақпарат саласында жеке адамның құқықтары мен қоғам мүдделері қорғалуының жай-күйі.

Ақпаратты қорғау - ақпараттың сыртқа кетуінің, оны ұрлаудың, жоғалтудың, рұқсатсыз жоюдың, өзгертудің, маңызына тимей түрлендірудің, рұқсатсыз көшірмесін жасаудың, бұғаттаудың алдын алу үшін жүргізілетін шаралар кешені. Қауіпсіздікті қамтамасыз ету үшін бізге сенімді операциялық жүйе көмектесе алады. Ал ОЖ- нің жүрегі ядро болып табылады.

Ядролық модульдер ОЖ -де мынадай базалық функцияларын орындайды, процесстерді басқару, есте сақтау, шығыс-кіріс құрылғылар және т. с. с. Ядро ОЖ жүрегінен тұрады онсыз ОЖ толығымен жұмыс істеу қабілетінен айырылады және де бірде бір өзінің функцияларын орындай алмайды. Ядро компьютерлік жүйедегі барлық есептеуіш процестерді қозғаушы күші болып келеді және ядроның құлауы барлық жүйенің құлауымен тең.

Курстық жұмыстың мақсаты: Қорғалған жүйедегі қауіпсіздік ядросының қызметін зерттеу.

Курстық жұмыстың өзектілігі: Қорғалған жүйедегі қауіпсіздік ядросы функцияларын анықтай отырып, қауіпсіздік ядросының тиімділігі мен қажеттілігін анықтау .

Курстық жұмыстың міндеттері:

- Курстық жұмыс тақырыбы бойынша әдебиеттер қарастыру және қажетті материалдар жинақтау;

- Қорғалған жүйедегі қауіпсіздік ядросының қызметін және жүйедегі мәселелерін зерттеу;

- Қорғалған жүйедегі қауіпсіздік ядросы функцияларының сызбасын

сызу.

Курстық жұмыс кіріспеден, екі бөлімнен, қорытынды және қолданылған әдебиеттер тізімінен тұрады.

1. Сенімді жүйе және есептеу базасы

1. 1 Қауіпсіздік саясатын құраушы элементтер

Қауіпсіздік саясаты - мекеменің ақпаратты қалайша өңдейтінін, қорғайтынын және тарататынын анықтайтын заңдар, ережелер және тәртіп нормаларының жиыны. Бұл ережелер пайдаланушының қайсы кезде белгілі бір деректер жинағымен жұмыс істей алатынын көрсетеді. Қауіпсіздік саясатын құрамына мүмкін болатын қауіптерге талдау жасайтын және оларға қарсы әрекет шаралары кіретін қорғаныштың белсенді сыңары деп санауға болады.

Кепілдік - жүйенің жүзеге асырылуына көрсетілетін сенім өлшемі. Ол қауіпсіздік саясатын іске асыруға жауапты тетіктердің дұрыстығын көрсетеді. Оны қорғаныштың, қорғаушылар жұмысын қадағалауға арналған, белсенсіз сыңары деп сипаттауға болады.

Кепілдіктің екі түрі болады: операциялық және технологиялық . Біріншісі жүйенің сәулеті және жүзеге асырылу жағына, ал екіншісі - құрастыру және сүйемелдеу әдістеріне қатысты.

Қауіпсіздік саясаты

Қауіпсіздік саясаты (ұйымдастыру тұрғысынан қарағанда) есептеу және қатынас қорларын пайдалану тәсілін, сондай - ақ, қауіпсіздік режимін бұзудың алдын алу және мән беру процедураларын дұрыс анықтайды. Қауіпсіздік саясатын қалыптастыру іс - әрекетін келесі кезеңдер түрінде қарастыруға болады:

Ұйымдастыру мәселелерін шешу: бұл кезеңде ақпараттық қауіпсіздік қызметі құралады, ақпараттық қауіпсіздік тұрғысынан қарағанда пайдаланушылардың санаттары, пайдаланушылардың барлық санаттарының жауаптылық деңгейлері, құқықтары және міндеттері анықталады.

Қатерге талдау жасау: қатерді талдау үрдісі нені қорғау керек, неден қорғау керек және қалай қорғау (істеу) керек деген сияқты сұрақтардың жауабын анықтайды. Мүмкін болатын қатерлердің бәрін қарастырып шығу керек және оларды келтіретін зиянының ықтимал мөлшеріне байланысты жіктеу керек. Қорғанышқа жұмсалатын қаржы қорғалынатын объектінің құнынан аспауға тиісті.

Жеңілдіктерді анықтау: қорларды пайдалану құқықтары, қорларды қолдану ережелері, әкімшілік жеңілдіктер пайдаланушылардың құқықтары мен міндеттері, жүйелік әкімшілердің құқықтар мен міндеттері, жасырын ақпаратпен жұмыс істеу тіртіптері және тағы басқа анықталады.

Қауіпсіздік саясатының бұзылуына жауап қайтару шараларын анықтау: қауіпсіздік режимін бұзушыларды табуға және жауапкершілікке тартылуға бағытталған әрекеттер, сонымен қатар, ақпаратты бұрынғы қалпына келтіру және бұзулардың зардаптарын жою шаралары анықталады.

Ұйымдастыру -өкімгерлік құжаттарды дайындау: қауіпсіздік саясатының негізгі жайлары әр түрлі нұсқауларда, қағидаларда, ережелерде және өкімдерде келтіріледі.

Қауіпсіздік саясаты ақпарат қорғау жүйесінің қауіп-қатерлерге қарсы әрекет жасауға бағатталған құқықтық нормалардың, ұйымдастырушылық (құқықтық) шаралардың, программалық-техникалық құралдар және процедуралық шешімдер кешенінің жиынтығын анықтайды.

Ақпарат қауіпсіздігінің жоғарғы дәрежесіне қол жеткізу тек тиісті ұйымдастыру шараларын қолдану негізінде ғана мүмкін болады. Ұйымдастырушылық шаралар кешенінің құрамына ақпараттық қауіпсіздік қызметін құру, жасақтау және оның іс-әрекеттерін қолдау, ұйымдастыру өкімгерлік құжаттар жүйесін дайындау жұмыстары, сондай-ақ, қорғаныш жүйесін құруға және оның жұмысын сүйемелдеуге арналған бірқатар ұйымдастырушылық және ұйымдастыру-техникалық шаралар кіреді.

Ұйымдастырушылық және ұйымдастыру - техникалық шаралар жүргізу ақпараттың сыртқа кететін жаңа арналарын дер кезінде табуға, оларды бейтараптандыру шараларын қолдануға, қорғаныш жүйелерін толық жетілдіруге және қауіпсіздік режимін бұзу әрекеттеріне жедел қарсы шара қолдануға мүмкіндік береді. Қатерге талдау жүргізу қауіпсіздік саясатын қалыптастырудың негізгі кезеңі болып табылады.

Ұйымдастыру мәселелерін шешілгеннен кейін программалық-техникалық проблемалардың кезегі келеді - таңдалған қауіпсіздік саясатын іске асыру үшін не істеу керек? Қазіргі уақытта құны атқаратын міндеті және сапасы жағынан әртүрлі болатын ақпарат қорғау құралдарының көптеген түрі бар. Олардың ішінен нақты объектінің ерекшелігіне сай келетінін таңдап алу күрделі мәселелердің бірі болып саналады.

Қауіпсіздік саясатының негізгі элементтері

Қауіпсіздік саясаты мынадай элементтерден тұрады:

- Қатынас құруды ерікті басқару;

- Объектілерді қайтадан пайдаланудың қауіпсіздігі;

- Қауіпсіздік тамғасы;

- Қатынас құруды мәжбүрлі басқару.

Қатынас құрудың ерікті басқару - жеке субъект немесе құрамына осы субъект кіретін топтың тұлғасын ескеру негізінде жасалған объектілерге қатынас құруды шектеу. Ерікті басқару - белгілі бір тұлға (әдетте, объектінің иесі) өзінің қарауынша басқа субъектілерге өзінің шешімі бойынша объектігі қатынас құру құқығын бере алады.

Қатынас құрудың ағымдағы жағдайы ерікті басқару кезінде матрица түрінде көрсетіледі. Қатарларында - субектілер, бағандарында - объектілер, ал матрицаның түйіндерінде қатынас құру құқығының (оқу, жазу, орындау және т. б. ) коды көрсетіледі.

Операциялық жүйелердің және дерекқор басқару жүйелерінің көпшілігі осы ерікті басқаруды жүзеге асырады. Оның негізгі жағымды жағы - икемділігі, ал негізгі кемшіліктері - басқарудың бытырыңқылығы және орталықтандырылған тексерудің күрделілігі, сондай-ақ, қатынас құру құқығының деректерден бөлек қарастырылуы (қаскүнемдер осыны пайдалана отырып құпия ақпараттарды жалпы қолжеткізерлік файлдарға көшіріп алуы мүмкін) .

Объектілерді қайтадан пайдаланудың қауіпсіздігі

Бұл элемент құпия ақпаратты «қоқсықтан» кездейсоқ немесе әдейі шығарып алудан сақтайтын қатынас құруды басқаратын құралдардың маңызды қосымшасы болып табылады.

Объектілерді қайтадан пайдаланудың мүмкін болатын 3 қаупі бар:

- Жедел жадыны қолдану;

- Сыртқы сақтау құрылғыларын қайтадан пайдалану;

- Ақпарат еңгізу/шығару құрылғыларын қайтадан пайдалану.

Қорғаныш тәсілдерінің бірі - құпия ақпаратпен жұмыс істегеннен кейін жедел жадыны немесе аралық жадыны тазалау. Жақсы әдіс деп тегерішті нығыздау программаларын қолдануды да санауға болады.

Қауіпсіздік тамғасы

Қатынас мәжбүрлі басқарудың кезінде субъектілер және объектілер қауіпсіздік тамғасы арқылы байланысады. Субъектінің тамғасы оның шүбәсіздігін сипаттайды. Объектінің тамғасы оның ішіндегі сақталатын ақпараттың жабықтық деңгейін көрсетеді.

Қауіпсіздік таңбасы екі бөліктен тұрады: құпиялылық деңгейі және категориялар .

Құпиялылық деңгейі реттелген жиынтық құрайды және әртүрлі жүйелерде құпиялылық деңгейлер жиынтығы әртүрлі болуы мүмкін. Қазақстан Республикасының заңнамасына сәйкес мемлекеттік құпия құрайтын мәліметтердің үш құпиялық дәрежесі тағайындалған және осы дәрежелерге сәйкес аталған мәліметтердің тасушыларына мынадай құпиялылық белгілері берілген: «аса маңызды», «өте құпия», «құпия», ал қызметтік құпия құрайтын мәліметтірге «құпия» деген құпиялылық белгісі беріледі.

Санаттар реттелмеген жиынтық құрайды. Олардың міндеті - деректер жататын аймақтың тақырыбын сипаттау.

Қауіпсіздік таңбалардың тұтастығын қамтамасыз ету оларға байланысты негізгі проблемелардың біреуі болып табылады. Біріншіден, тамғаланбаған субъектілер мен объектілер болмау керек. Әйтпесе тамғалық қауіпсіздікте (қолдануға ыңғайлы) саңылаулар пайда болады және қаскүнем осы жағдайды пайдаланып қорғанылатын ақпаратқа заңсыз қолжеткізуі мүмкін. Екіншіден, қорғалынатын деректермен қандайда болмасын операциялар орындалмасын, қауіпсіздік тамғалары өзгермей қалуы керек.

Қауіпсіздік тамғаларының тұтастығын қамтамасыз етуші құралдардың біреуі - құрылғыларды көп деңгейлік және бір деңгейлік деп бөлу. Көп деңгейлік құрылғыларда әртүрлі құпиялық деңгейлі ақпарат, ал бір деңгейлік құрылғыларда тек бір құпиялық деңгейі бар ақпараттар сақталады.

Қатынас құруды басқару мәжбүрлі деп атаудың себебі - қатынас құру мүмкіндігі субъектінің ерігіне тәуелді емес. Мұндай басқару субъектінің және объектінің қауіпсіздік тамғаларын салыстыру негізінде жүргізіледі.

Егер субъектінің құпиялылық деңгейі объектінің құпиялылық деңгейінен кем болмаса, ал объектінің қауіпсіздік тамғасында көрсетілген барлық санаттар субъектінің тамғасында болса (яғни, осындай екі шарт орындалса), онда субъект объектіден кез келген ақпаратты оқи алады. Мысалы, «өте құпия» субъект «өте құпия» және «құпия» файлдарын оқи алады. Бұл жағдайда «субъектінің қауіпсіздік тамғасы объектінің қауіпсіздік тамғасынан басым» деп атайды.

1. 2 Сенім көрсетілген есептеуіш базасы

Есепберушілік (немесе хаттамалау тетігі) қауіпсіздікті қамтамасыз етудің маңызды құралы болып табылады. Сенімді жүйе қауіпсіздікке байланысты барлық оқиғаларды тіркеп отыруы керек, ал хаттаманы жазу-жүргізу тексерумен (аудитпен - тіркелу ақпаратына талдау жасаумен) толықтырылады.

Сенімді есептеу базасы (СЕБ ) - компьютерлік жүйенің қауіпсіздік саясатын жүзеге асыруға жауапты қорғаныш тектерінің жиынтығы. Компьтерлік жүйенің сенімділігіне баға беру үшін тек оның есептеу базасын қарастырып шықса жеткілікті болады. СЕБ негізгі міндеті қатынасым мониторының міндетін орындау, яғни, объектілермен белгілі бір операциялар орындау болатындығын бақылау.

Қатынасым мониторы дегеніміз -пайдалынушының бағдарламаларға

немесе деректерге әрбір қатынасының мүмкін болатын іс - әрекеттер тізімімен келісімдігі екендігін тексеретін монитор.

Қатынасым мониторынан үш қасиеттің орындалуы талап етіледі:

Оңашаландық

Монитор өзінің жұмысы кезінде аңдудан қорғалуға тиісті;

Толықтық

Монитор әрбір қатынасу кезінде шақырылады. Бұл кезде оны орай өтуге мүмкіндік болмау керек;

Иландырылатындық

Мониторды талдауға және тестілеуге мүмкін болу үшін ол жинақы болуы керек.

Қауіпсіздік өзегі - қатынасым мониторының жүзеге асырылуы. Қауіпсіздік өзегі барлық қорғаныш тетіктерінің құрылу негізі болып табылады. Қатынасым мониторының аталған қасиеттерінен басқа қауіпсіздік өзегі өзінің өзгерместігіне кепілдік беруі керек.

1. 3 Қауіпсіздік периметрі ұғымы, графикалық сызбасы

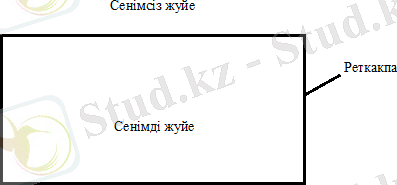

Қауіпсіздік периметрі - сенімді есептеу базасының шекарасы. Оның ішіндегі сенімді, ал сыртындағы Сенімсіз жуйе деп саналады. Сыртқы және ішкi әлемдер арасындағы байланыс ретқақпа арқылы жүзеге асырылады. Бұл ретқақпа сенімсіз немесе дұшпандық қоршауға қарсы тұра алуға қабілетті бар деп саналады (1. 3 сурет) .

Сурет 1. 3. Қауіпсіздік периметрі

Объектінің ақпараттық қауіпсіздігін қамтаммасыз етуге арналған жұмыстар бірнеше кезеңге бөлінеді:

- Даярлық кезеңі;

- Ақпараттық қорларды түгендеу;

- Қатерді талдау;

- Қорғаныш жоспарын жүзеге асыру;

Осы аталған кезеңдер аяқталған соң эксплуатациялау кезеңі басталады.

Даярлық кезеңі. Бұл кезең барлық келесі шаралардың ұйымдастырушылық негізін құру, түпқазық құжаттарды әзірлеу және бекіту, сондай-ақ, үрдіске қатысушылардың өзара қарым - қатынастарын анықтау үшін қажет. Даярлық кезеңде ақпарат қорғау жүйесінің ақпараттың міндеттері анықталады.

Ақпараттық қорларды түгендеу. Бұл кезеңде, әдетте, объект, ақпараттық ағындар автоматтандырылған жүйелердің құрылымы серверлер, хабар тасушылар, деректер өңдеу және сақтау тәсілдері жайында мәлімет жиналады. Түгендеу анықталған соң олардың осалдылығына талдау жасалынады.

Қатерді талдау. Келесі шаралардың нәтижелерді ақпараттық қорлардың қорғанылу күй - жағдайның қаншалықты толық және дұрыс талдануына тәуелді болады.

Қатерді талдау мыналардан тұрады:

- Талданатын объектілерді және оларды қарастырудың нақтылану дәрежесін таңдау;

- Қатерді бағалау әдіснамасын таңдау;

- Қауіптерді және олардың салдарын талдау;

- Қатерлерді бағалау;

- Қорғаныш шараларын талдау;

- Таңдап алынған шараларды жүзеге асыру және тексеру;

- Қалдық қатерді бағалау.

Қауіп бар жерде қатер пайда болады. Қауіптерді талдау кезеңі қатерді талдаудың орталық элементі болып табылады. Қауіптердің алдын алу үшін қорғаныш шаралары мен құралдары қажет. Қауіптерді талдау, біріншіден, мүмкін болатын қауіптерді анықтаудан оларды

идентификациялаудан ) және екіншіден, келтірілетін болашақ зиянды болжау, бағалаудан тұрады.

Бұл кезеңнің орындалу нәтижесінде объектідегі қауіп - қатерлер тізбесі және олардың қауіптік дәрежесі бойынша жіктемесі құрастырылады. Бұлар бәрі ақпарат қорғау жүйесіне қойылатын талаптарды айқындауға, қорғаныштың ең әсерлі шаралары мен құралдарын таңдап алуға, сондай - ақ, оларды жүзеге асыруға қажетті шығындарды анықтауға мүмкіндік береді.

Қорғаныш жоспарын құрастыру. Бұл кезеңде осының алдында жүргізілген талдаудың нәтижесінде анықталған қатердерді бейтараптау үшін қорғаныштың тиісті ұйымдастырушылық және техникалық шаралары таңдап алынады.

Қорғаныш жоспарын құру ақпарат қорғау жүйесінің функционалдық сұлбасын әзірлеуден басталады. Ол үшін қорғаныш жүйесінің атқаратық міндеттері анықталады және нақты объектінің ерекшеліктерін ескере отырып жүйеге қойылатын талаптар талқыланады.

Жоспарға мынадай құжаттар қосылады:

- Қауіпсіздік саясаты;

- Ақпаратты қорғау құралдарының объектіде орналасуы;

- Қорғаныш жүйесін жұмысқа қосу үшін қажет шығындардың сметасы;

- Ақпарат қорғаудың ұйымдастырушылық;

- Техникалық шараларын жүзеге асырудың күнтізбелік жоспары.

Қорғаныш жоспарын жүзеге асыру. Бұл кезеңде қорғаныш жоспарында келтірілген шаралармен қоса жабдықтаушылармен келісім - шарттар жасасу жабдықтарды орнату және баптау, қажетті құжаттарды әзірлеу және т. б. осы сияқты шаралар іске асырылады.

2 Ақпаратты қорғау тәсілдері

2. 1 Ақпаратты қорғауда қауіпсіздік ядро құру;

Ақпараттық қауіпсіздік - мемкелеттік ақпараттық ресурстардың, сондай-ақ ақпарат саласында жеке адамның құқықтары мен қоғам мүдделері қорғалуының жай-күйі.

Ақпаратты қорғау - ақпараттық қауіпсіздікті қамтамасыз етуге бағытталған шаралар кешені. Тәжірибе жүзінде ақпаратты қорғау деп деректерді енгізу, сақтау, өңдеу және тасымалдау үшін қолданылатын ақпарат пен қорлардың тұтастығын, қол жеткізулік оңтайлығын және керек болса, жасырындылығын қолдауды түсінеді. Сонымен, ақпаратты қорғау - ақпараттың сыртқа кетуінің, оны ұрлаудың, жоғалтудың, рұқсатсыз жоюдың, өзгертудің, маңызына тимей түрлендірудің, рұқсатсыз көшірмесін жасаудың, бұғаттаудың алдын алу үшін жүргізілетін шаралар кешені. Қауіпсіздікті қамтамасыз ету кезін қойылатын шектеулерді қанағаттандыруға бағытталған ұйымдастырушылық, программалық және техникалық әдістер мен құралдардан тұрады.

Ақпаратты сақтау үшін бізге ең алдымен дұрыс операциялық жүйе орнатылуы керек.

ОЖ структуризациясы оның барлық модуьдерінің екі топқа бөлінуіне ортақ болып келеді:

- Ядро- ОЖ басты функцияларын шешуші модульдері;

- ОЖ көмекші функцияларын шешуші модульдер.

Ядролық модульдер ОЖ -де мынадай базалық функцияларын орындайды, процесстерді басқару, есте сақтау, шығыс-кіріс құрылғылар және т. с. с. Ядро ОЖ жүрегінен тұрады онсыз ОЖ толығымен жұмыс істеу қабілетінен айырылады және де бірде бір өзінің функцияларын орындай алмайды.

Ядроның құрамына кіретін функциялар ішкі-жүйелік есептердің шешуші құрамды процестері, олар мынадай:

- контекстерді ауыстыру;

- беттерді жүктеу/выгрузка;

- үзілулерді өңдеу;

Бұл функциялар қосымшаларға қол жетімді емес. Ядро функциясының басқа классы қосымшаға қолдау қызметін атқарады және оларға атаулы қолданбалы программалық орта жасайды. Қосымшалар ядроға сұраныс жасай алады -жүйелік шақырулар -сол немесе басқа әрекеттердің орындалуы, мысалы бір файылдың оқылуы және ашылуы графикалық мәліметтерді дисплейға шығару, жүйелік уақытты алу т. б. қосымшамен шақырылатын функцияның ядросы, қолданбалы программалық интерфейстерді құрайды - АРІ (Application Programming Interfase) -әдістерді таңдау функциясы программисттің функционалды программалық компанентті қолдануға арналған жолы (программалар, модульдер, кітапханалар) . АРІ маңызды абстракция болып келеді, функционалдықты «таза түрде» жазушы.

Windows - Win32 API арналған қолданбалы программалаудың интерфейсын қарастырамыз. Win32 API жүйелік шақырулардан бөлектетілген . Бұл әр түрлі нұсқаларда программаларды көшірмей-ақ жүйелік шақыруларды өзгертуге мүмкіндік береді. Сондықтан шақыру жүйелік болама әлде түсініксіз болама (ядромен орындалады), ол пайдаланушының кеңістігінде өңделеді. Win32 API-да 1000 аса шақырулар болады. Мұндай көлем UNIX пайдаланушының графикалық интерфейстері пайдаланушы режимінде қосылуымен байланысты, ал Windows ядроға орнатылған. Сондықтан Win32 API арналған басқару терезелері, тақырыптар, шрифттер т. б., көп шақырулар бар.

Win32 API шақырулары, стандартты POSIX шақыруларына ұқсауын қарастырамыз.

-CreatProcess (fork) -жаңа процесс құру.

-ExitProcess(exit) -процессті аяқтау.

-CreatFile(open) -файлды ашу.

-CloseHandle(close) -файлды жабу.

-ReadFile(read) -файлдағы мәліметтерді буферға оқиды.

-WritFile(write) -буфердағы мәліметтерді файлға жазады.

-CreatDirectory(mkdir) -жаңа каталог құрады.

-RemoveDirectory(rmdir) -каталогты жояды.

-SetCurrentDirectory(chdir) -жұмыс істейтін каталогты өзгертеді.

Win32s

Windows NT5. 0

Windows NT4. 0

Windows 95/98/Me

Windows 3. x

Win 32 Қолданбалы программа

Win32 API Қолданбалы программаның интерфейсі

Сурет 1. Win32 API Windows интерфейсі

Функциялар, ядро модульдерімен орындалатын ОЖ функциясы болып келеді, сондықтан олардың орындалу жылдамдығы жүйенің толығымен бар қабілетін анықтайды. Барлық ОЖ жұмыс істеу жылдамдығымен қамтамасыз ету үшін ядро модульдері және де олардың үлкен бөліктері әрқашан жедел есте сақтау жадысында болады, демек резидентті болады.

Ядро компьютерлік жүйедегі барлық есептеуіш процестерді қозғаушы күші болып келеді және ядроның құлауы барлық жүйенің құлауымен тең. Сондықтан ОЖ құрастырушылар ядро кодтарының қауіпсіздігіне ерекше көңіл бөледі, нәтижесінде процесс пен олардың отладка көп айларға созылуы мүмкін.

Кейде ядро арнайы форматтың кей программалық модульдері ретінде рәсімделеді, пайдаланушылық қосымша форматтардан ерекшеленеді.

Қалған ОЖ модульдері аса қажетті бірақ аз міндетті функцияларды орындайды. Мысалы, мұндай көмекші модульдерге мыналар кіреді:

- Мәліметтерді архивтеу программасы;

- Дискті дифрагменттеу;

- Тексттік редактор.

ОЖ көмекші модульдері кейде қосымша түрінде, кейде процедуралар кітапханасы түрінде рәсімделеді.

Сол себепті ОЖ кейбір компаненттері қарапайым қосымша ретінде рәсімделген, демек стандартты модульдердің берілген ОЖ форматында орындалу ретінде берілгендіктен, ОЖ мен қосымшалар арасынан ақты шектеу қою өте күрделі де жиі болады.

Қандайда бір программа ОЖ бөлігі болама жоқпа екендігін ОЖ қабілеттілігі шешім қабылдайды. Көп факторлардың ішінде осы шешімге әсер ете алатын берілген ОЖ потенциялдық қолданушылардың программаға сұранысы көлемді болуы маңызды болып келеді. Кейбір программа берілген уақытта пайдаланушылық қосымша ретінде бола алады, ал содан кейін ОЖ бөлігі болады және керісінше болады. Осыған мысал ретінде Microsoft компаниясының Web-браузер пограммасының өзгеру статусы келеді, әлгі жеке қосымша ретінде бастапқыда Windows NT 4. 0 және Windows 95/98 ОЖ бөлігі болды, ал бүгінгі күні сот шешімінде бұл браузер қайта тұрақты қосымшаға айналуына үлкен мүмкіндік бар.

ОЖ ядросы

Сурет 2. Қосалқы және ОЖ арасындағы айқындық

Ерекше артықшылығы бар режимдегі ядро. Қосымшалардың орындалу жүрісін қауіпсіз басқаруда ОЖ қосымшаға деген ерекше артықшылықтары болуы қажет. Ендеше оның дұрыс жұмыс істемейтін қосымшасы ОЖ жұмысына кедергі болуы мүмкін, мысалы, оның кодтар бөлігін, ОЖ құрастырушылардың бар жіберген күштері бос әурешілік болып қалады егер олардың шешімдерінің орындалуы қосымша молдульді жүйеден қорғамайды, қандай элегантты және эфектті шешімдер болмасын. Компьютер ресурстарының мультипрограммалық режимінде қосымшамен араларындағы дауда арбитрдың ролін ойнау үшін ОЖ ерекше қасиеттері болуы керек. Еш бір қосымша ОЖ бұйрығынсыз қосымша есте сақтау құралын алу мүмкіндігі жоқ және процессорда ОЖ -де берілген уақытынан артық ұстауға, сыртқы құралдармен қатар атқаруға рұқсат жоқ.

Арнайы аппараттық құралдардың көмегінсіз ОЖ ерекше артықшылықты қолдаумен қамтамасыз ету мүмкін емес. Компьютердің аппаратурасы аз дегенде екі режимді ұстауы қажет:

- Қолданушы режимі (user mode)

- Ядро режимі деп аталатын ерекше артықшылығы бар режим (remel mode), әлде супервизор (supervisor mode) .

ОЖ кейбір бөліктері ерекше артықшылығы бар режимде, ал қосымша -қолданушы режимінде жұмыс атқарады деп мойындалады.

... жалғасы- Іс жүргізу

- Автоматтандыру, Техника

- Алғашқы әскери дайындық

- Астрономия

- Ауыл шаруашылығы

- Банк ісі

- Бизнесті бағалау

- Биология

- Бухгалтерлік іс

- Валеология

- Ветеринария

- География

- Геология, Геофизика, Геодезия

- Дін

- Ет, сүт, шарап өнімдері

- Жалпы тарих

- Жер кадастрі, Жылжымайтын мүлік

- Журналистика

- Информатика

- Кеден ісі

- Маркетинг

- Математика, Геометрия

- Медицина

- Мемлекеттік басқару

- Менеджмент

- Мұнай, Газ

- Мұрағат ісі

- Мәдениеттану

- ОБЖ (Основы безопасности жизнедеятельности)

- Педагогика

- Полиграфия

- Психология

- Салық

- Саясаттану

- Сақтандыру

- Сертификаттау, стандарттау

- Социология, Демография

- Спорт

- Статистика

- Тілтану, Филология

- Тарихи тұлғалар

- Тау-кен ісі

- Транспорт

- Туризм

- Физика

- Философия

- Халықаралық қатынастар

- Химия

- Экология, Қоршаған ортаны қорғау

- Экономика

- Экономикалық география

- Электротехника

- Қазақстан тарихы

- Қаржы

- Құрылыс

- Құқық, Криминалистика

- Әдебиет

- Өнер, музыка

- Өнеркәсіп, Өндіріс

Қазақ тілінде жазылған рефераттар, курстық жұмыстар, дипломдық жұмыстар бойынша біздің қор #1 болып табылады.

Ақпарат

Қосымша

Email: info@stud.kz