Ақпаратты қорғаудағы ауыстыру және орын ауыстыру шифрлары: криптографиялық әдістер мен қолдану принциптері

Жұмыс түрі: Курстық жұмыс

Тегін: Антиплагиат

Көлемі: 13 бет

Таңдаулыға:

Жоспар

Кіріспе . . . 3

Ауыстыру шифрлары . . . 9

Шифрлау кезеңі . . . 10

Орын ауыстыру шифрың пайдалану әдістері . . . 12

Үйлесiм . . . 15

Қорытынды . . . 16

Қолданылған әдебиеттер тізімі . . . 17

Кіріспе

Қолдануға қажетті кез-келген басқа программаның тұжырымдамасы сияқты қорғаныс жүйесін құру тұжырымдамасы да мынадай сұрақтарды қарастырады: ақпаратты қорғау аймағындағы практикалық зерттемелердің өзектілігі, қорғаныс жүйесін құрудың негізгі кезеңдері және қорғаныс мәселесін шешудің әр түрлі әдістемелерінің салыстырмалы талдауы.

Қорғаныс жүйесін құрудың негізгі кезеңдері төмендегідей болып жіктеледі (сурет 1) :

Сурет 1. Қорғаныс жүйесін құру кезеңдері

1. Мүмкін болатын қауіп-қатердің талдауы келесі қауіп-қатерден қорғанудың негізгі түрлерін зерттеумен айналысады:

- Ақпараттың конфиденциалдығының бұзылуының қауіп-қатері;

- Ақпараттың бүтінділігінің бұзылуының қауіп-қатері.

Бұл кезең шындығында да барлық қауіп-қатердің жиынтығынан байсалды зиян (вирус, ұрлық) келтіретіндерін таңдаумен аяқталады.

2. Қорғаныс жүйесін жоспарлау кезеңі қорғалатын құрылымдар тізімінен және оларға мүмкін болатын қауіп-қатерден тұрады. Бұл кезде қорғанысты қамтамасыз етудің келесі бағыттарын назарға алу қажет:

- құқықтық-этикалық;

- моральды-этикалық;

- қорғанысты қамтамасыз етудің әкімшіліктік шаралары;

- қорғанысты қамтамасыз етудің аппараттық-программалық шаралары.

3. Қорғаныс жүйесін іске асыру ақпаратты өңдеудің жоспарланған ережелерін іске асыруға қажетті құралдарды орнату мен баптауды қамсыздандырады.

4. Қорғаныс жүйесін сүйемелдеу кезеңі жүйенің жұмысын бақылау, ондағы болып жатқан оқиғаларды тіркеу, қорғанысты бұзуды айқындау мақсатымен оларды талдау және қажетінше қорғаныс жүйесін түзетумен сипатталады.

Ақпаратты қорғау әдістері төмендегідей болып жіктелінеді (сурет 2) .

Сурет 2 Ақпаратты қорғау әдістерінің жіктелуі

Қорғаныстың аппараттық әдістерін қолдану мынадай техникалық құралдарды пайдалануды ұсынады:

1. Тыңдалатын және жазылатын құрылғылардан қорғайтын TRD-800 категориялы радиохабарлағыштар мен магнитофондар детекторы;

2. Жасырын бейне бақылау құратын модульдік нөмірлер;

3. Ақпаратты жеткізудің дұрыстылығын қамтамасыз ететін ақпаратты анықтылыққа тексеру сызбалары;

4. Құпиялы құжаттарды жіберуге арналған SAFE-400 категориялы факстік хабардың скремблері.

Қорғаныстың аппараттық әдістері ресурстардың үлкен шығынын талап етеді.

Программалық әдістер есептеуіш алгоритмдер мен қатынауды шектеуді қамтамасыз ететін программаларды және ақпаратты рұқсатсыз пайдаланудан шығаруды ұсынады. Программалық әдістер келесі функцияларды іске асырады:

1. Идентификация, аутентификация, авторизация (Pin кодтар, парольдер жүйелері арқылы) ;

2. Резервті көшіру және қалпына келтіру процедуралары;

3. Антивирустық программаларды белсенді қолдану және антивирустық қорларды жиі жаңартып отыру;

4. Транзакцияны өңдеу.

Ақпаратты қорғаудың криптографиялық әдісі - бұл ақпаратты шифрлаудың, кодтаудың немесе басқаша түрлендірудің арнайы әдісі, мұның нәтижесінде ақпарат мазмұнына криптограмма кілтінсіз және кері түрлендірмей шығу мүмкін болмайды. Криптографиялық қорғау - ең сенімді қорғау әдісі, өйткені ақпаратқа шығу емес, оның тікелей өзі қорғалады, (мысалы, әуелі тасуыш ұрланған жағдайдың өзінде ондағы шифрланған файлды оқу мүмкін емес) .

Мұндай қорғау әдісі стандартты операциялар немесе программалар дестесі түрінде жүзеге асырылады. Операциялық жүйенің негізіндегі қорғау көбінесе қатынас құруды басқарудың процедураларын жүзеге асыруға мүмкіндік беретін мәліметтер қорын басқару жүйелері деңгейіндегі қорғау құралдарымен толықтырылуы керек.

Қазіргі кезде ақпарат қорғаудың криптографиялық әдісінің көпшілік қаблдаған жіктеуі жоқ. Дегенмен, жіберілетін хабарламаның әрбір символы шифрлауға түскенде шартты түрде 4 негізгі топқа бөлуге болады:

- ауыстыру шифрланушы мәтіннің символдары сол немесе басқа алфавит символдарымен алдын ала белгіленген ережеге сәйкес ауыстырылады;

- аналитикалық түрлендіруде шифрланушы мәтін қандай да бір аналитикалық ереже бойынша түрлендіріледі;

- орын ауыстыру шифрланушы мәтіннің символдарының орны жіберілетін мәтіннің берілген блогының шегінде қандай да бір ереже бойынша шифрланады.

Ақпаратты шифрлаудың сенімділік дәрежесі бойынша көптеген программалық өнімдер бар. Кең таралған программалардың бірі болып Циммерменн құрған Pretty Good Privacy (PGP) болып табылады. Оның криптографиялық қорғау құралы өте күшті. Танымдылығы мен ақысыз таратылуы іс жүзінде PGP-ны дүние жүзінде электрондық хат алысу стандартына айналдырды. PGP программасына желіде көпшіліктің шығуына мүмкіндігі бар.

Ақпаратты қорғаудың ұйымдастырушылық әдісі келесі іс-шаралардың ұйымдастырылуы мен іске асырылуын қарастырады:

1. өртке қарсы қорғаныс;

2. жанбайтын сейфтерде аса қажетті құжаттарды сақтау;

3. өту жүйесі арқылы қатынау регламенті;

4. бақылау жүйесін ұйымдастыру;

5. қолданушылардың әр түрлі категорияларының қорғаныс объектілері мен олардың орындалу талаптарына қатынауды регламентациялайтын көмекші нұсқамаларды даярлау.

6. мамандарды таңдау мен даярлау;

7. қауіпсіздік мәселесі бойынша семинарларға, конференцияларға қатысуды қамтасыз ету мен ұйымдастыру.

Дербес компьютердің программалық өнімі мен жіберілетін ақпаратқа рұқсатсыз шығудан ең сенімді қорғау - әр түрлі шифрлау әдісін (ақпарат қорғаудың криптографиялы әдістері) қолдану болып табылады.

Қорғаудың криптографиялық әдістері деп ақпаратты түрлендірудің арнайы құралдарының жиынтығын айтамыз, нәтижесінде оның мазмұны жасырылады.

Криптографиялық әдістердің маңызды аймақтарда қолданылуына қарамастан криптографияны эпизодтық қолдану оның бүгінгі қоғамда атқаратын ролі мен маңызына тіптен жақын көрсеткен жоқ. Криптография өзінің ғылыми пәнге айналуын көрсеткен жоқ. Криптография өзінің ғылыми пәнге айналуын электрондық ақпараттық технологиямен туындаған практиканың қажеттілігіне парыз.

Криптографиялық әдістердің теориялық негізі болып математика мен техниканың төмендегідей бөлімдерінде қолданылатын математикалық идеялар табылады:

- қалдықтар кластарының жүйесіндегі модульдік арифметика;

- сандардың жай көбейткіштерге жіктелуі;

- ақырлы өрістердің математикалық ақпараттары;

- алгебралық көпмүшеліктер қасиеттері;

- дискреттік логарифм мәселесі;

- кодтау теориясы.

Криптографиялық шифрлау әдістері шифрлау кілтіне және оларды қайта ашу белгісі бойынша симметриялық және ассиметриялық деп 2-ге жіктеледі.

Симметриялық әдісте жіберуші мен қабылдаушыда тек бір ғана кілт қолданылады (құпия кілт) .

Ал ассиметриялық әдісте 2 кілт қолданылады: құпия және ашық кілт.

Симметриялық әдістер: DES, IDEA, ГОСТ

Ассиметриялық әдістер: RSA, Diffi-Hellman

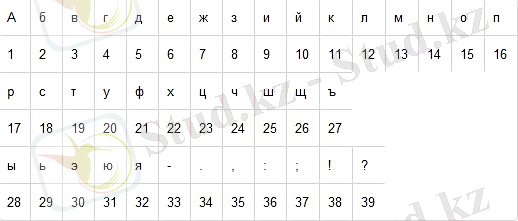

Шифрлауға және шифрланған ақпаратты ашуда қолданылатын ақпарат ретінде - белгілі бір алфавитте құрылған мәтіндер қарастырылады.

- алфавит-ақпарат белгілерін кодтауда пайдаланатын соңғы көбейтінді;

- мәтін - алфавит элементтерінің реттелген жиыны.

Қазіргі ақпараттық жүйелерде қолданылатын алфавитке мысал ретінде келесілерді келтіруге болады:

- алфавит Z 33 - орыс алфавитінің 32 әрпі және бос орын;

- алфавит Z 256 - ASCII және КОИ-8 стандартты кодына кіретін символдар;

- бинарлы алфавит - Z 2 =(0, 1) ;

- сегіздік немесе он алтылық алфавит.

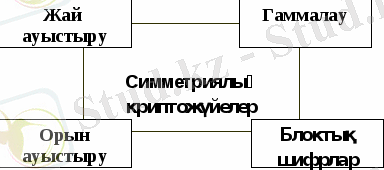

Симметриялық криптожүйелерде қолданылатын криптографиялық әдістерді мынадай топтарға бөлуге болады: жай ауыстыру, орын ауыстыру, гаммалау және блоктық шифрлар.

Сур. 5. Симметриялық криптожүйелерді түрлендірудің кластары.

Жай ауыстыру шифрында алфавиттің әрбір әрпіне белгілі бір әpiп, цифр, символ немесе олардың қисындасуы сәйкес келеді. Олардың қарапайым және күрделі түрлері бар. Қарапайым ауыстыру шифрларының мысалы: Полибий квадраты, Цезарь шифры, Тритемиус шифры, Кардано торы, Плейфер шифры және т. б. Күрделі ауыстыру шифрларының мысалы ретінде Вижинер квадратын, бірретік шифрлауыш жүйесін, Гронсфельд шифрын, Уитстонның "кос квадрат" шифрын, Вернам әдісін және т. б. келтіруге болады.

Орын ауыстыру

шифрында хабардың әріптері қандай да болмасын бip тәсілмен өзара орын ауыстырылады. Мысалы: бағдарғылық және баған-бағандық транспозициялар, шифрлайтын кестелер, сиқырлы квадраттар және т. б.

Блоктық, шифрлар

шифрланатын мәтінің бөлігіне қолданылатын түрлендірудің негізгі әдістерінің тізбегі больш табылады. Бұл шифрлар олардың жоғары криптоберіктілігінің арқасында практика жүзінде жиі пайдаланылады. Мысалы, Ресейлік ГОСТ және америкалық DES шифрлау стандарттары осы блоктық шифрлар негізінде құрылған.

Гаммалау арқылы шифрлау - шифрланатын мәтіннің символдары шифр гаммасы деп аталатын кейбір кездейсоқ тізбек символдарымен қосылады. ЭЕВМ көмегімен шексіз шифр гаммасын жасауға болатындықтан, автоматтандырылған жүйелерде ақпаратты шифрлайтын негізгі әдістердің бipeyi больш табалды.

Ауыстыру шифрлары

Шифрланатын мәтіннің символдарын ауыстырумен шифрлаған кезде ауыстырудың алдын ала қойылған ережесіне сәйкес сол немесе басқа алфавиттің символдарымен ауыстырылады.

Қарапайым ауыстыру шифрында бастапқы мәтінің әрбір символы мәтінің соңына дейін сол алфавиттің бірдей символдарымен ауыстырылады (бір алфавиттік ауыстыру шифрлары деп аталады) .

Орын алмастыру шифрлер ережелерімен таныстыру және жұмыста қолдану аясымен таныстыру

Классикалық шифрлер деп электрондық ақпараттық жүйенің алдында қолданған шифрлерді айтады. Қүпия кілтті криптографияны(симметриялық криптоалгоритмдер) шифрлаудың классикалық әдісіне жатқызады. Орын алмастыру шифрлер.

Ашық мәтіннің символдарын берілген әдіспен шифлеу кезінде кейбір ережелер қолданады.

1 мысал. Ашық мәтін: "ШИФРОВАНИЕ ПЕРЕСТАНОВКОИ". Кілт (орын алмастыру ережесі) : тоб 8 әріптен тұрады, реттік нөмірін 1. 2 . . . 8 орын алмастыру ретіне 3-8-1-5-2-7-6-4 келтіреміз.

Шифрмәтін: "".

Шифрлау кезеңі

Бөтен адамдарға оқуға мүмкіндік бермейтіндей түрлендіру әдісімен ақпаратты қорғау проблемасы адамзатты бұрынғы заманнан толғандырды. Криптографияның тарихы адамзат тілінің тарихымен жасты. Сонымен қатар, ежелгі қауымдастықтарда онымен тек қана таңдаулылар иемденгендіктен алғашқы жазу криптографиялық жүйемен тең болған. Оған мысал ретінде Ежелгі Мысыр, Ежелгі Үндістанның қасиетті кітаптары бола алады. Жазу-сызудың кең таралуына байланысты криптография жеке ғылым ретінде қалыптаса бастады. Алғашқы криптожүйелер біздің эрамыздың басында кездеседі. Сондықтан Цезарь хат жазуда өзінің атымен аталған жүйелі шифрді пайдаланды. Криптографиялық жүйе бірінші және екінші дүниежүзілік соғыста қарқынды дами бастады. Соғыстан кейінгі уақыттан бері қазіргі күнге дейін есептеу құрылғыларының пайда болуы, криптографиялық әдістерді өңдеу мен жетілдіруді жеделдетті. Мәліметтерді қорғаудың криптографиялық әдістері автоматтандырылған жүйелерде ЭЕМ -дерде өңделетін ақпаратты қорғау үшін пайдаланады. Криптографиялық түрлендіру рұқсат етілмеген алдын-алу тәсілі ретінде көп ғасырлық тарихқа ие. Қазіргі кезде көптеген шифрлар әдістері жетілдірілген және қолданудың теориялық және практикалық негіздері құрылған. Бұл әдістердің көбісі ақпаратты жабуда ойдағыдай пайдалануы мүмкін. Қандай себептен ақпараттық жүйелерде криптографиялық әдістерді пайдалану проблемасы қазіргі кезде аса маңызды болды. Бір жағынан, компьютерлік жүйелерді, соның ішінде үлкен көлемді мемлекеттік ақпараттарды, әскери, коммерциялық және жеке тұлғалардың рұқсат етілмеген мәліметтері жіберілетін интернет глобальді жүйесі пайдаланады. Екінші жағынан, жаңа қуатты компьютерлердің жүйелі және нейронды есептеу техникасының пайда болуы шешуге мүмкін емес деп саналған криптографиялы жүйеге сенімсіздігін арттырды.

Ақпараттарды түрлендіру жолымен қорғау проблемасы мен - криптология айналысады ( “сryptos”- құпиялы, “logos”- ғылым деген грек сөздерінен шыққан) . Криптология 2 бағытқа бөлінеді : криптография және криптоанализ. Бұл бағыттардың мақсаты бір-біріне қарама-қайшы.

Криптография - ақпаратты түрлендірудің математикалық әдістерін іздеу және зерттеумен айналысады. Басты мақсаты - мәліметтердің жасырындылығын (құпиялығын), тұтастығын және шынайлығын қамтамасыз ету. Криптоанализ ортасы - ақпаратты кілтсіз шешу мүмкіндігін зерттейді. Басты мақсаты : ақпаратты қорғаудың криптографиялық жүйесінің осал жерлерін тауып, шифрланған мәтінді дешифрлау немесе жалған хабарламаны шынайы деп көрсету.

Қазіргі заманғы криптология 4 үлкен бөлімнен тұрады:

1. Симметриялы криптожүйелер

2. Ашық кілтті криптожүйелер

3. Электронды қолтаңба жүйелері

4. Кілттермен басқару

Криптографиялық әдістерді пайдаланудың негізгі бағыттары- ақпаратты байланыс салалары арқылы жіберу ( мысалы, электронды почта) , жіберілетін хабарламалардың шығынын растау, тасығыштағы шифрланған түрдегі ақпаратты сақтау ( документтер, мәліметтер базасы ) . Сонымен, криптография ақпаратты оқу тек кілтін бергенде ғана мүмкін ететіндей түрлендіреді. Ақпаратты шифрлау және қайта шифрлау кезінде қандай- да бір алфавит негізінде құрылған текстер қарастырылады. Бұл терминдер мынандай мағына береді. Алфавит - ақпараттарлы кодтауда пайдаланылатын белгілердің соңғы жиыны. Мәтін - алфавит элементтерінің реттелген жиыны. Қазіргі заманғы ақпараттық жүйелерде пайдаланылатын алфавиттердің мысалы ретінде келесілерді келтірйге болады:

- орыс алфавитінің 32 әрпі мен бос орын ( пробел ) ;

- ASCII және КОU-8 стандартты кодына кіретін символдар;

- Бинарлық алфавит;

- Сегіз ретті немесе он алты ретті алфавит;

Шифрлау - түрлендіру процесі: бастапқы мәтін шифрланған мәтінмен ауыстырылады. Қайта шифрлау - шифрлауға кері процесс. Кілт арқылы шифрланған мәтін бастапқы мәтінге өзгертіледі.

Ақпаратты қорғауда орын ауыстыру шифрын пайдалану әдістері

Орын ауыстыру арқылы шифрлау немесе транспозициялау дегеніміз ағымдағы мәтіннің тек символдардың немесе элементтердің ретін өзгертеді. Мұндай шифрлаудың классикалық мысалы ретінде Кардано тор жүйесін қарастыруға болады. Парақ бетіне жазғанда оның кейбір бөліктерін бос қалдырып отырады. Шифрлау кезінде ақпараттың әріптері осы бос бөліктерге толтырылады. Шифрды ашу үшін ақпарат қажетті өлшемдегі диаграммаға жазылып, оның үстіне торды қойса ашық мәтіннің әріптері көрініп тұрады.

Торды екі түрлі әдіспен қолдануға болады. Бірінші жағдайда шифрланатын мәтін тек ағымдағы ақпараттың әріптерінен ғана тұрады. Торды қатарынан түрлі жағадайда қолданғанда астында жатқан парақтағы әр тор бос болмауы керек болатындай етіп жасалынады. Мұндай торға мысал ретінде бұрылатын торды көрсетуге болады (1-сурет) . Егер мұндай торды қатарынан 90 0 бұратын болсақ ашық торлардың барлығын толтырғаннан кейін тор өзінің ағымдық орнына қайтып келгеннен кейін барлық тор бөліктері толтырылған болып шығады. Тор бөліктеріндегі сандар торды дайындауды оңайлатады. Әр бөліктен бірдей саны бар тор бөліктерінен тек біреуі ғана кесіп алынып отырады. Екінші әдіс, стеганографиялық әдісі құпия ақпаратты беру фактісін жасыруға мүмкіндік береді. Бұл жағдайда парақ бетінің тек бір бөлігі ғана толтырылып, қалған бөлігі жалған ақпаратпен толтырылады .

1

2

3

4

5

1

5

1

2

3

1

2

4

3

1

1

2

3

3

2

1

1

3

4

2

1

3

2

1

5

1

5

4

3

2

1

1-сурет. Бұрылатын тор

Кесте бойынша күрделендірілген орын ауыстыруды қарастырайық. Бұл шифрлау әдісін іс-жүзіне асыру кесте мысалы төмендегі суретте көрсетілген (2-сурет) . Кесте 6х6 өлшемді матрица түрінде берілген. Оған қатар бойымен ақпарат жазылып шығады. Ақпаратты баған бойымен кілт сандар тізбегі бойынша оқығанда шифрмәтінді аламыз. Мұның қиындығы кестенің кейбір ұяшықтары қолданылмайды.

М

Е

Н

Т

Ү

1

Р

К

І

С

4

Т

А

Н

А

Х

3

М

1

Е

Т

Я

У

И

О

Л

1

Д

Ж

5

4

Ң

С

1

Д

І

М

2-сурет. Орын ауыстыру әдісімен шифрлау

сөзін щифрлайтын болсақ, онда келесі шифр мәтінді аламыз:

Шифрды ашу үшін шифр мәтіннің әріптерін кілт сандарының тізбегі бойынша баған бойымен жазып шығады да, одан кейін мәтін қатар бойымен оқылады.

Математикалық жолмен жазатын болсақ, онда P=C=Z n K n-символдарынан тұратын барлық мүмкін орын ауыстырулардан тұратын болсын. Мұндағы n=0, 1, 2, . . . n-1.

Орын ауыстыру әдісімен шифрлау процесін келесі түрде өрнектеуге болады:

Ашық типті файл болсын, яғни құрамында кез-келген ақпарат болатын мәтіндік файл. Бұл файл орын ауыстыру әдісі алгоритмі бойынша шифрланады. Нәтижесінде шифр мәтінді файл құрылады.

Шифрланған мәтіндік файлы ауыстыру әдісінің шифрды қайта ашу алгоритмі бойынша ашылады. Нәтижесінде ашық мәтінді файл құрылады

- Іс жүргізу

- Автоматтандыру, Техника

- Алғашқы әскери дайындық

- Астрономия

- Ауыл шаруашылығы

- Банк ісі

- Бизнесті бағалау

- Биология

- Бухгалтерлік іс

- Валеология

- Ветеринария

- География

- Геология, Геофизика, Геодезия

- Дін

- Ет, сүт, шарап өнімдері

- Жалпы тарих

- Жер кадастрі, Жылжымайтын мүлік

- Журналистика

- Информатика

- Кеден ісі

- Маркетинг

- Математика, Геометрия

- Медицина

- Мемлекеттік басқару

- Менеджмент

- Мұнай, Газ

- Мұрағат ісі

- Мәдениеттану

- ОБЖ (Основы безопасности жизнедеятельности)

- Педагогика

- Полиграфия

- Психология

- Салық

- Саясаттану

- Сақтандыру

- Сертификаттау, стандарттау

- Социология, Демография

- Спорт

- Статистика

- Тілтану, Филология

- Тарихи тұлғалар

- Тау-кен ісі

- Транспорт

- Туризм

- Физика

- Философия

- Халықаралық қатынастар

- Химия

- Экология, Қоршаған ортаны қорғау

- Экономика

- Экономикалық география

- Электротехника

- Қазақстан тарихы

- Қаржы

- Құрылыс

- Құқық, Криминалистика

- Әдебиет

- Өнер, музыка

- Өнеркәсіп, Өндіріс

Қазақ тілінде жазылған рефераттар, курстық жұмыстар, дипломдық жұмыстар бойынша біздің қор #1 болып табылады.

Ақпарат

Қосымша

Email: info@stud.kz