RC алгоритмдері (RC2, RC4, RC5, RC6): құрылымы, параметрлері және криптографиялық қолданылуы

Жұмыс түрі: Курстық жұмыс

Тегін: Антиплагиат

Көлемі: 22 бет

Таңдаулыға:

ҚАЗАҚСТАН РЕСПУБЛИКАСЫНЫҢ БІЛІМ ЖӘНЕ БІЛІМ МИНИСТРЛІГІ

ТҰРАР РЫСҚҰЛОВ АТЫНДАҒЫ ҚАЗАҚ ЭКОНОМИКАЛЫҚ УНИВЕРСИТЕТІ

«Қолданбалы информатика» кафедрасы

КУРСТЫҚ ЖҰМЫС

RC алгоритмдері

Қабылдаған: Рахатова Қ. С.

Орындаған: Буланбаева Ж. Б.

Мамандығы: «АЖ», 301 - топ

Алматы, 2007 ж

МАЗМҰНЫ

КІРІСПЕ. 3

1- ТАРАУ

1. 1 Жалпы шифрлау жүйесіне сипаттама . . . 4

1. 2 Ақпараттық қорғаудың коиптографиялық құралдары 5

1. 3 Шифрлаудың комбинацияланған әдістері . . . 5

1. 3. 1 Блоктық және потоктық шифрлау . . . 7

2 - ТАРАУ

2. 1 RC алгоритмдері . . . 9

2. 1. 1 RC2 және RC4 алгоритмдері . . . 9

2. 1. 2 RC5 алгоритмі . . . 10

2. 1. 3 RC6 алгоритмі. . 14

Қорытынды 17

Листинг. 18

Пайдаланылған әдебиеттер 24

КІРІСПЕ

Ақпарат дегеніміз - “information” латын сөзінен шыққан түсіндіру, баяндау, мәлімет беру дегенді білдіреді. Ақпараттық қауіпсіздік стандартты ақпараттық технология өнімдерінің квалификация бойынша экспорттар мен тұтынушылар, өндірушілер арасында өзара әрекеттерге негізделеді.

Ақпаратты сақтаудың және тасымалдаудың жай амалдарымен бірге қазіргі уақытқа дейін келесі тәсілдері:

- Қол жеткізуге шек қою

- Қол жеткізуді анықтап айыру

- Қол жеткізуді бөлу

- Ақпаратты криптографиялық түрлендіру

- Қол жеткізуді тексеру және есепке алу

- Заңды шаралар

Көрсетілген әдістер тек ұйымдастырылған немесе техникалық құрылғылар көмегімен жасалады. Ақпараттың автоматтандырылған өңделуі пайда болғаннан кейін ақпараттық физикалық тасмалдауы өзгереді және оның өңдеудің техникалық құрылғылары күрделенеді. Ақпаратты қорғаудың мақсаты:

- Өңделген ақпараттың жасырын бұзу қатері.

- Өңделген ақпараттың бүтіндігінің бұзу қатері

- Жүйенің жұмыс істеуінің бұзылу қатері

Жалпы шифрлау жүйесіне сипаттама

Шифрлау жүйесі әр түрлі белгілері бойынша классификацияланады:қорғалатын ақпараттың түрі бойынша (мәтін видеоақпарат, т. с. с), криптогафиялық тұрақтылығы бойынша, ақпараттық қорғауды қамтамасыз ету принциптері бойынша (симметриялық, ассимметриялық, гибридтік), конструктивтік принциптері бойынша (блоктік және ағындық) және т. б. Шифрлауды белгілеуді құру барысында математикалық тұрғыда белгілеудің 2 түрі қолданылады: ашық кілт элементтерін ауыстыру және ашық кілт элементтерін басқа шифрлау элементтеріне алмастыру. Осыған сәйкес көптеген шифрлау 3 түрге бөлінеді: ауыстыру шифры, алмастыру шифры және алмастыру мен ауыстырудан құралған компазициялық шифрлауды пайдалану.

Тәжірибеде көп жағдайда шифрлаудың 2 принципі қолданылады: алмастыру және тарату. Тарату ашық кілттің бір символының шифрмәтінінің көптеген символдарына таратуға негізделген. Бұл принциптің дамуы символдың бір кілтінің шифрограмманың көптеген символдарына тарату болып табылады. . Ал алмастыру ашық және шифрланған мәтіндердің статистикалық қасиеттерінің байланысын қайта құруларды өзгертулерден құралған. Шифрлаудың кең таралған түрлері ауыстыру, алмастыру, аналитикалық өзгеру, гаммирлеу және аралас шифрлеу болып табылады. Ал осылардың ішінде қарапайым шифрлеу тәсілі ретінде ауыстыру және алмастыру түрлері қолданылады.

Шамамен 19 ғасыр аяғына дейін барлық қолданылатын шифрлар тәжірибе жүзінде өзімен түрлі комбинациялық шифрлау әдістерін алмастыра отырып қолданды. Мысалы, қарапайым алмастырудың бірнеше кестелік шифрлары қолданылды. . Бұл шифрлау әдістері арнайы ережелерге сәйкес және алдыңғы белгілердің шифрлау әрекеттерін орындау нәтижесінде іске асырылды. Сол кезде әсіресе сенімді шифрлау болып «Қара кабинет» деп аталатын өздерінің шифрлеу және дешифрлеу операцияларын іске асыратын ресейлік ұйым есептелінді. Ал қазіргі кезде мәліметтердің криптографиялық өзгерулері болып, шифрлеу, кодтау және басқа да түрлері пайдаланылады.

Ақпараттық қорғаудың криптографиялық құралдары

Криптография - мәліметтердің түрлену әдістерінің жиынтығы, яғни осы мәліметтерді айқынсыз бейнеге әкелу. Мәліметтерді қорғаудың екі басты мәселесі шешу:

- Жасырындық

- Бүтіндік

Ақпараттық жүйеде ақпараттарды криптографиялық жабуға қойылатын талаптар:

- Криптографиялық жабудың күрделігімен бүтінділігі, деңгейімен көлеміне байланысты таңдалуы керек.

- Жабудың сенімділігі қаскүнемге белгілі болған жағдайда құпиялығы бұзылмау керек.

- Жабу әдісі қолданған кілттер жиыны және оларды бөлу механизмі өте күрделі болуы керек.

- Тікелей және кері өзгеру процедуралардың орындалуы формальды болуы қажет және хабардың ұзындығына байланысты болуы керек.

- өзгерудің орындалу процесінде туындайтын қателер жүйе бойынша таралуы керек.

- Процедуралармен енгізілетін қорғауда артықшылық ен аз болуы керек.

Мәліметтердің криптографиялық өзгеру әдістері:

- шифрлау

- кодттау

- басқа түрлері

Шифрлау дегеніміз - қорғалатын хабардың әрбір символы түреліне жатады. Шифрлеу тәсілдері:

- ауыстыру (жай алфавитті, көп алфавитті бір контурлы қарапайым, көп алфавитті бір контурлы монофонды, көп алфавитті көп контурлы)

- алмастыру (жай, кесте бойынша күрделенген, жол, яғни кесте маршруты бойынша күрделенген )

- аналитикалық өзгеру (матрица алгебра ережесі бойынша, ерекше тәуелділіктер бойынша)

- гаммирлеу (соңғы қысқа гаммалық, соңғы ұзын гамма, шексіз гамма)

- аралас шифрлау (ауыстыру + орын ауыстыру, ауыстыру + гаммалық, орынауыстыру+гаммалық, гаммалық+гаммалық)

Кодттау дегеніміз - қорғалған элеметтердің кейбір элементтері (символтар түрінде емес) алды-ала таңдалған кодттармен ауыстырылады. Кодттау тәсілдері:

Мағаналық кодттау(арнайы кесте бойынша), символдық кодттау (кодттау алфавиті бойынша), басқа түрлері (кесу. Тарату және мәліметтрд қысу тәсілдері) .

Шифрлау барысында басқару кілттің көмегімен іске асырылады.

Криптожүйелер екі классқа бөлінеді:

- Симметриялы (бір кілтті крипто жүйе қолданылады)

- Ассиметриялы (ашық кілті бар екі кілтті) криптожүйелер

Шифрлаудың комбинацияланған әдістері

Шифрлау жүйесіне қойылатын негізгі талап берілген жүйенің тұрақтылығы болып табылады. Өкінішке орай тұрақтылықты жоғарылату кей жағдайда ашық мәтінді шифрлауға және шифрын ашуға қиындықтар туғызады. Мәтінді шифрлау тұрақтылығын жоғарылатудың аса тиімді әдістерінің бірі - шифрлеудің комбинацияланған әдісі. Бұл әдіс шифрлеудің брнеше қарапайым әдістерінің комбинациялануына және қолданылуына негізделеді. Комбинацияланған әдістер бойынша шифрлау К. Шенноннан алынған нәтижелерге сәйкес негізделеді. Көп жағдайда бұл әдістердің ауыстыру және гамма, алмастыру және гамма, ауыстыру және алмастыру, гамма және гамма комбинациялары көп қолданылады.

Осы шифрлау әдістеріне сәйкес мысалдарды қарастырайық:

1-МЫСАЛ.

Ашық мәтін: "АБРАКАДАБРА".

1-кестеге сәйкес біралфавиттік ауыстыруды қолданайық

1-кесте:

Датчикпен өңделетін сандардың тізбектілігі: 31412543125.

- у1=Х.

Шығыс алфавиттерінің символдарын ауыстырудан кейін 2-кестені аламыз:

(h 1 =3) .

2-кесте:

- у2=V. 2-кесте ауыстырудан кейін (h2=1) 3-кестедегі түрге айналады:

3-кесте:

Френдбергтің алгоритмімен сәйкес өзгерістерді іске асыра отырып, келесі шифрлік мәтінді аламыз: "XVSNSXXSSSN".

2-МЫСАЛ:

Ашық мәтін: "ШИФРЫ"(25 09 21 17 28") ;

Г 1 = "ГАММА" ("04 01 13 13 01") ;

Г 2 = "ТЕКСТ" ("19 06 11 18 19")

Орындалатын операция: модуль 2 бойынша қосу.

1. Y1 i =x i ⊕ h1 i

11001 01001 10101 10001 11100

⊕

00100 1 01101 01101 1

=

11101 01000 11000 11100 11101.

2. У2 i =y1 i ⊕ h2 i

11101 01000 11000 11100 11101

⊕

10011 00110 01011 10010 10011

=

01110 01110 10011 01110 01110.

Гаммаларды қолдану ретін ауыстыра отырып, шифрлау операциясын өткізейік:

1. У1 i =x i ⊕ h2 i

11001 01001 10101 10001 11100

⊕

10011 00110 01011 10010 10011

=

01010 0 0 00011 0.

2. У2 i' =y1 i' ⊕ h1 i

01010 0 0 00011 0

⊕

00100 1 01101 01101 1

=

01110 01110 10011 01110 01110.

Комбинацияланған шифрлауды құру барысында абай болған жөн. Себебі, шифрларды құрайтын таңдау әрекеттері ашық кілттің қате шығысына әкелуі мүмкін.

Блоктық және потоктық шифрлау

Блоктік шифр дегеніміз -шыққан мәтін берілген ұзындық бойынша блоктарға бөлінеді. Бұл болктағы мәтіндер бір-бірмен байланыссыз және жеке-жеке шифрланады. Шифрлану кезінде барлық болкка бірдей кілт қолданылады.

Шифрді ауыстыру - берілген ереже бойынша ашық мәтіннің белгілерін ауыстыру кезінде басқа белгілер немесе таңбаларымен байланысты ауыстырылады.

Орын ауыстыру - орын аусытыру шифрі тек қана тәртіп бойынша берілген мәтінде өзгертеді, яғни ашық мәтіннің басқа белгілері немесе таңбалары белгілі бір ереже бойынша орындалады.

Егер шифрлау үшін тек қана бір шифр алфавитін қолданса, онда шифр бір алфавитті немесе өріс алфавитті деп аталады.

Бір алфавитті шифрға Цезарь әдісі жатады. Әр алфавиттің таңбасына және өзінің қатары бойынша сандар берілсін дейік.

А=0, В=0, С=2, . . . , У=24, Z=25

Цезарь өзінің мәліметтеріне келесі формулалар бойынша шифрланған:

Ciphertextletter=(Plaintextletter 3) mod n

Келесі әдіс бойынша шифрді ашқан:

Plaintextletter=(Ciphertextletter-3) mod n

Мұндағы Ciphertextletter - шифрланған мәтіндегі таңбаға қатысты сан.

Plaintextletter - ашық мәтіндегі таңбаға байланысты сан.

N - алфавиттегі белгілер мөлшері.

Ағылшын алфавиттегі белгілер үшін 26 таңбаны, ал кириллициалық үшін 33 таңбаны қолданамыз.

Блоктік шифрлауды жобалау теориясы

К. Шеннон тарату және алмастыру түсініктерін қозғады. Мұндағы араласу шифрланған мәтін, кілт және ашық мәтін арасындағы байланысты бейнелейді. Тіпті осы үш құрушы арасындағы маңызсыз тәуелділік криптоанадиздің дифференциалдық және сызықтық түрлерінде қолданылуы мүмкін. Жақсы араласу кейбір қуатты криптоаналитикалық құралдардың қолданылуының байланыс статистикасын қиындатады.

Ал тарату әдісі шифрлық мәтіннің үлкен көлеміне ашық мәтіннің бөлек биттерін таратады. Бұл да статистикалық байланысты бейнелейді және коиптоанализді қиындатады.

Сенімділікті қамтамасыз ету үшін аралас алгоритмнің өзі де жеткілікті. Блоктік шифрлауды құру жадыға талаптарды анықтайтын кесте түріндегі алгоритмді ұсынады. Кей кезде блоктік шифрлеуді SP-желсі немесе орналастыру-орнату желісі деп те атайды. этого необходимо 5 раундов. Весьма надежен 16-раундовый алгоритм DES, а 32-раундовый DES еще более стоек.

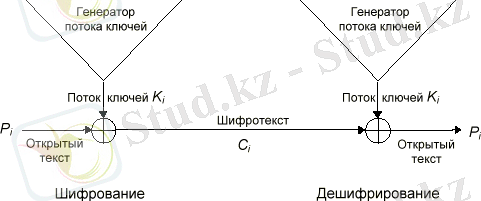

Ағындық шифрлау

Ағындық шифрлау - криптожүйеде әрбір кедергісіз ағымдағы элементтері бойынша шифрлау. Ол екіге бөлінеді :

- Синхрондық - мәліметтер ағымына қарамастан кілттік нәтижеге жеткізеді.

- Өзіндік синхронизациялау - ашық мәтіндегі таңбалар шектелген кіші таңбалы сан бойынша шифрланады.

Осы ағындық ең алғашқы Верманның шифры мысал ретінде алынған. Верман шифрының ерекшелігі жасалған жалғасымды кілттердің гаммалық шифрлану болып табылады. Ағындық ширфлау класына RC4 криптоалгоритмдері жатады. Соңғы уақытта жұмыс істеу жылдамдығына байланысты өте атақты болады. Ағындық ширфлау ашық мәтінді шифрлау мәтінінің операциясында 1 битті құрайды. Ағындық кілттің генераторы (кей кезде жүгіруші кілттермен аталады) ағындық битті береді.

К1, К2, К3 . . . Кі

Бұл кілттің биттік ағындары және ашық мәтінің ағындары Р1, Р2, Р3 . . . Рі ағындық операцялардың нәтижесінде ағындық биттерге ұшырайды.

с і =р i *k i

Ашық мәтінің биттерін қалыпқа келтіру үшін ағындық кілттерді және шифрланған мәтінді биттерді ХОR дешифрлену операциясы кезінде орындалады.

Шифрлау дегеніміз жат әрекеттерден қорғау мақсатымен мәліметтерді өзгерту болып табылады . шифрлаудың көптеген әдістері бар - қарапайым аустырудан бастап Вернамның шешілмейтін шифрлау әдістері. Шифрлау әдістерінің барлығы кілттік шифрлауды - ақпаратты өзгерту процесін қолданылатын құпия кодтарды пайдалану. Симметриялық алгоритмдердің көбі 64-256 бит (8-32 бит) ұзындықтағы кілттерді пайдаланады. Келесі 1-кестеде қазіргі кезде қолданылатын алгоритмдер, олардың блоктік және

кілттік ұзындықтарының қолданылуы көрсетілген.

кілттік ұзындықтарының қолданылуы көрсетілген.

RC2 және RC4 алгоритмдері

RC2 және RC4 алгоритмдері - Рон Риверстің RSA DATA SECURIT-ге арнап құрған ауыстырмалы ұзындықты кілттің блоктік шифрі. «RC» термині «Rons Code» немесе «Rivest Cipher (шрифт) » сөздерінен шыққан. RC2 DES -ке қарағанда өте жылдам және оны ауыстыруға ойлап табылған. Ол DES -ке қарағанда, кілт ұзындығынан тәуелсіз қауіпсіздігі өте жақсы іске асырылған. RC2 алгоритмі өте конфидинциалды алгоритм. Ол DES орнына да қолдана береді. Software Publishers Assiocation (SPA) мен АҚШ өкіметі арасындағы келісімдер RC2 және RC4 алгоритмдері үшін 40 битке дейінгі ұзындықты кілттерді шифрлауға пайдалану рұқсатын анықтайтын статус берілген. Ал 56 битті кілттер американдық компаниялардың шет елдік бөлімдеріне пайдалануға рұқсат етілген. RC2 және RC4 128 биттік кілттермен IDEA немесе үштік DES - тегідей қауіпсіздік деңгйін қамтамасыз етеді. RC2 және RC4 DES -ті экспорттауға тиым салынғандықтан АҚШ-тан тыс шет елдерде кең қолданылады.

RC5 шифрлеу алгоритмі

RC5 - бұл да DATA SECURIT-ге арнап Rivest-пен ойлап табылған өте жылдам блоктік шифрлау болып табылады. Бұл алгоритм - өте параметрлі, яғни ол блоктың алмасу өлшемімен және өту сандарының алмасуымен тұрады. Блок өлшемі 32, 64 немесе 128 битті болады. Бұл әдістің параметрлілігі шифрлауға тиімділікті береді. RC5 кіріс кілтінен, шифрлаудан және дешифрлаудан құралады. Кілтті енгізу барысында өзіне қоса блок өлшемі, өтімдер саны да енгізіледі.

RC5 қауіпсіздігі әр түрлі операциялар нәтижелер араласуымен мәліметтер негізделеді. 64 битті өлшем блогынан құралған RC5 дифференциалды және сызықтық криптоанализдерге қарсы бірқалыптылықты қамтамасыз етеді.

RC5 өзімен симметриялық шифрлау алгоритмін ұсынады. Ал бұл жерде симметриялы шифрлеу қолдану деген шифрлеу және дешифрлеу кезінде тек бір ғана алгоритмді қолдану. RC5 -ті өңдеу барысында келесі ерекшеліктерге сәйкес мақсаттарға жету қойылған:

- Аппараттық және программалық іске асыруларға арналған жарамдылық. RC5 -те көп жағдайларда микропроцессорлерде қолданылатын тек элементарлы есептеіш операциялары қолданылады.

- Орындалу жылдамдылығы. RC5 машиналық сөздерге көрсетілген өлшем бойынша жұмысты ұсынатын қарапайым алгоритм болып табылады. Барлық негізгі операциялар соған қоса мәліметтермен сөз ұзындығы бойынша сөз арқылы қарастырылады.

- Машиналық сөздердің әртүрлі ұзындықтағы процессорлерге бейіделуі. Биттер бойынша сөз ұзындығы RC5 параметрі болып табылады. Сөз ұзындығы өзгерген жағдайда алгоритм өзі де ауысады.

- Раундтартың өзгеріс сандары. Раунд сандары RC5 2-ші параметрі болып табылады. Бұл параметр қорғау деңгейін талап ететін және жұмыс жылдамдылығына қажетті оптималды қатынасты таңдауға мүмкіндік береді.

- Кілттің өзгеретін ұзындығы. Кілт ұзындығы RC5 3-ші параметрін ұсынады. Алдыңғы жағдайлардағыдай бұл параметр қауіпсіздік деңгейін қамтамасыз етуші және жұмыс жылдамдығы арасындағы қажетті әрекетті табуға көмектеседі.

- Қарапайымдылығы. RC5 құрылымын оны іске асыру үшін ғана қарапайым емес, соған қоса криптоаналитикалық бағалау үшін де - қарапайым.

- Жадыға қойылатын төменгі талаптар. Жадыға қойылатын төменгі талаптар RC5 үшін шектелген жады көлеміне ие. Смарт карталар және басқа да құрылғыларды пайдалануда жарамды.

- Қорғау деңгейінің жоғарлылығы. RC5 параметр мәндеріне сәйкес таңдау шарттары барысында қорғау деңгеінің жоғарлылығын қамтамасыз етуге арналған.

- Мәліметтерден циклдік жылжымалылығының тәуелділігі. RC5 те алгоритмнің криптоаналитикалық беріктігін жоғарлатуға бағытталушы, көлемі мәліметтерге тәуелді болатын шеңберлік айналымдар (биттердің циклдік жылжымалары) қолданылады.

RC5 параметрлері

Келесі үш параметрді анықтайтын шифрлеу алгоритмдерін ұсынады:

Битпен есептегендегі

сөз өлшемі

1-сызба. Алгоритмді шифрлау параметрлері

Көп жағдайда RC5 32, 64 немесе 128 бит ұзындықты ашық мәтінді блоктарын шифрлайды. Кілт ұзындығы 0-2044 битке дейін өзгеріп отырады. RC5 - тің нақтылы версиясында RC5 WLB түрінде берілуі көрсетіледі. Мысалы, RC5 - 32/12/16 32 биттік сөзді (64-биттік блоктар ашық немесе шифрланған мәтінді) қолданады.

Кілтті шешу. Кейбір құпиялы кілттермен күрделі операцияларды орындау нәтижесінде t ішкі кілттері ескеріліп есептелінеді. Әрбір раунда 2 ішкі кілттер мен қандай да бір раундтың бөлігі болып табылмайтын қосымша операцияларға арналған тағы да 2 ішкі кілттер қолданылады. Осыған сәйкес, t = 2r + 2 болады. Мұндағы әббір ішкі кілт ұзындығы 1 сөзге (w битке) тең. 2-сызбада осы ішкі кілттердің есептік сызбалары көрсетілген:

2-сызба. RC5 кілтін ашу

Ішкі кілттер элементтері S[0], S[1], …, S[t-1] белгілерімен көрсетілген t сөздерден тұратын массивте сақталынады. Кіріс мәліметтері ретінде r және w параметрлерін пайдалана отырып, сызбада көрсетілгендей массив фиксацияланған белгілермен инициализацияланады. Сонан соң b байт ұзындықтан құралған K[0 … b-1] кілті с сөздерден тұратын L[0 …c -1] массивіне айналады. Байттарды сөз түрінде тікелей ретпен тасымалдайтын машиналарда L массиві алдымен нөлденеді, сонан соң адрес бойынша К жолдарын көшірмелеу процесі орындалады.

Енді осы операцияларды нақтырақ қарастырайық.

Мұнда инициализациялау операциясы келесі үлгілерді анықтаушы, сөз өлшемі көлеміндегі 2 константаны пайдаланады:

P w = Odd [(e - 2) 2 w ] ;

Q w = Odd [(ф - 2) 2 w ] ;

мұндағы, е = 2, 718281828459… (натуралды логарифдердің негізі) ;

ф = 1, 618033988749… (математикада көп қолданылатын

тұрақты сандардың бірі) .

Ал он алтылық форматта бұл екі константаның мүмкін боларлық w мәндері келесі түрде көрсетіледі:

P w

Q w

B7E1

9E37

B7E15163

9E3779B9

B7E151628AED2A6B

9E3779B97F4A7C15

3 - сызба . Он алтылық форматтағы константалар

Осы константаларды пайдалану арқылы S массивінің инициализациялануы келесі алгоритм бойынша орындалады:

S[0] =P w ;

for i = 1 to t - 1 do

S[i] = S[i-1] + Q w ;

Мұнда барлық операция модуль 2 w бойынша орындалады. Сонан соң S инизацияланған массиві L кілттер массивімен араласып, нәтижесінде S ішкі кілттер массиві алынады.

Жалпы RC5-те негізінен 3 элемантарлы операция орындалады:

- Қосу. «+» символымен белгіленген сөздерді қосу 2wмодулі бойынша орындалады. Ал «-» символымен белгіленген кері операция 2wмодулі бойынша алу болып табылады.

- «ИЛИ». Бұл оперция символымен белгіленеді.

- Солға қарай циклдік жылжу. хсөзінің солға қарай циклдік жылжуыубиттердеx<<<yболып белгіленеді. Ал кері операция өзіменxсөзінің оңға қарай циклдік жылжуынyбиттердеx>>>yбойынша анықтайды.

RC5 алгоритмін шифрлеу ашық мәтіннің әрбір w битті параметр бойынша А және В регистрлеріне орналасуы арқылы іске асырылады. Ол келесі сызбада көрсетілген:

4-сызба (а) . RC5 алгоритмінің шифрленуі

Ал дешифрлеу алгоритмі шифрлеу алгоритмінен алынады. Бұл жағдайда мәтіннің шифрленуі 2 w биттік параметрінің ұзындығы бір сөзден құралған екі LD және RD ауыспалыларына енуі арқылы орындалады (4-сызба (б) ) .

4 - сызба (б) . RC5 алгоритмінің дешифрленуі

RC6 Алгоритмі

RC алгоритмі 1998 ж RSA Data Security атақты фирмасының ғылыми мамандардың бөлімінде өңделген - RSA Laboratories: AES кокурсына арнайы қатысқан Рональдом Ривестонның (Ronald Rivest, RSA Data Security негізін құрған), Мэттом Робшоу (Matt Robshaw), Рэем Сидни (Ray Sidney) және Икван Лайзой Ин (Yiqun Lisa Yin) . Рональда Ривеста алгоритмі бұрынғы алгоритмдердің бөліктеріне ие - RC5 64-битті блоктык шифр, 1997 ж. өңделген. Шын мәнінде алгоритм екі принципті өзгерістерге ұшырады:

- Алгоритде 232модуль бойынша көбейту қолданылады, RC5-ке қарағанда;

- Олардың схемадағы бірнеше өзгерістер өңделеді және 32-битті есептеулерді сақтау үшін орнына блоктық шифрланатын мәліметтерді(AES конкурстағы принципті талаптарға сай 128-бит) екі 64-битті субблок орындайды оны 4-ке 32-битті субблокқа бөлеміз және оларды бірнеше өзгерген схема бойынша өңдейміз.

Алгоритмнің құрылымы

RC5, RC6 алгоритмдары икемді құрылымға ие: құпия кілттен басқа, келесі параметрлерге ие:

- wсөздің өлшемі; RC6 4 сөзден блоктарға шифрланады;

- Rалгоритмнің раундттар саны;

- bбайттағы құпия кілттің өлшемі.

RC5-ке сәйкес RC6-да барлығы w/R/b белгілері қолданылады. AES 128 биттік стандарттар блок міндетті болғандықтан w мәні 32 битке тең болады.

RC6 алгоритм құрылымы келесі сызбада көрсетілген:

Рис. 12. RC6 алгоритмінің құрылымы.

Мұнда көрсетілгендей бұл алгоритм жеке дара кіріс іс-әрекеттері, яғни 20 раундтты өзгерістер пайдаланады.

B = B + K

0

mod 2

32

,

D = D + K

1

mod 2

32

,

Мұндағы K 0 . . . K 43 - кеңейтілген кілт фрагменті, ол аналогтық түрден келесі іс әрекеттер орындалады:

A = A + K

42

mod 2

32

,

C = C + K

43

mod 2

32

.

Алгоритмнің әрбір раундыда келесі іс әрекеттер орындалады:

t

1

= f(B) <<< 5,

t

2

= f(D) <<< 5,

A = ((A ⊕ t

1

) <<< t

2

) + K

2i

mod 2

32

,

C = ((C ⊕ t

2

) <<< t

1

) + K

2i+1

mod 2

32

,

Мұндағы t 1 , t 2 - уақытша ауыспалылар. Ал f() функция келесі квадраттық өзгерістерді орындайды:

f(x) = x * (2x + 1) mod 2 32 .

... жалғасы- Іс жүргізу

- Автоматтандыру, Техника

- Алғашқы әскери дайындық

- Астрономия

- Ауыл шаруашылығы

- Банк ісі

- Бизнесті бағалау

- Биология

- Бухгалтерлік іс

- Валеология

- Ветеринария

- География

- Геология, Геофизика, Геодезия

- Дін

- Ет, сүт, шарап өнімдері

- Жалпы тарих

- Жер кадастрі, Жылжымайтын мүлік

- Журналистика

- Информатика

- Кеден ісі

- Маркетинг

- Математика, Геометрия

- Медицина

- Мемлекеттік басқару

- Менеджмент

- Мұнай, Газ

- Мұрағат ісі

- Мәдениеттану

- ОБЖ (Основы безопасности жизнедеятельности)

- Педагогика

- Полиграфия

- Психология

- Салық

- Саясаттану

- Сақтандыру

- Сертификаттау, стандарттау

- Социология, Демография

- Спорт

- Статистика

- Тілтану, Филология

- Тарихи тұлғалар

- Тау-кен ісі

- Транспорт

- Туризм

- Физика

- Философия

- Халықаралық қатынастар

- Химия

- Экология, Қоршаған ортаны қорғау

- Экономика

- Экономикалық география

- Электротехника

- Қазақстан тарихы

- Қаржы

- Құрылыс

- Құқық, Криминалистика

- Әдебиет

- Өнер, музыка

- Өнеркәсіп, Өндіріс

Қазақ тілінде жазылған рефераттар, курстық жұмыстар, дипломдық жұмыстар бойынша біздің қор #1 болып табылады.

Ақпарат

Қосымша

Email: info@stud.kz