Ақпараттық қорғау бөлімінің ақпараттық жүйесін құрудың негіздемесі

Жұмыс түрі: Материал

Тегін: Антиплагиат

Көлемі: 15 бет

Таңдаулыға:

Ақпараттық қорғау бөлімінің ақпараттық жүйесін тұрғызуды негіздеу

Қазіргі кезеңнің ерекшелігі, үлкен көлемдегі материалдық және шикізаттық қорларға негізделген индустриалды экономикадан ақпараттың негізгі қоры болып есептелетін "ақпараттық экономикаға" ауысу болып отыр. Осы айтылып отырған ақпараттың қоғамда алатын орнының зор екендігін ақпарат мамандары растауда. Бұған дәлел ретінде Республика Парламентінің "Қазақстан Республикасының ақпараттандыру заңын" қабылдағанын жатқызуға болады.

Кез келген қоғамның ақпараттандыру деңгейі ақпараттық қызметтің даму дәрежесімен және онымен айналысып қызмет көрсететін мамандардың санымен, біліктілігімен анықталады. Сондай-ақ ақпараттандыру, қазіргі ақпараттық технологияларды көп мөлшерде шығарумен оларды соңғы уақыттарда жиі пайдаланып жүрген телекоммуникациялы жүйелерге қосу мәселелерін шешуді қарастырады және де оның алдағы уақыттарда дамуын болжайды. Әрине, бұл жағдайларда ақпарат жүйелері экономикадағы басқарудың қажетті таптырмас құралына айналады. Қазіргі уақыттарда ақпарат жүйелері есептеу техникасынсыз қолмен жасалатын ақпарат жүйелері және автоматтандырылған ақпарат жүйелері болып жіктеледі.

Ақпараттың қарқынды дамуымен қатар оған сұраныс пен ұсыныс та жедел дамуда. Сұраныс көбеие түскенде ақпараттың заңсыз алынуы, ұрлануы және жария етуіңе қауіп төнеді. Ақпараттық қорғау бұл жерде міндетті түрде қажет болады. Бұл сала ақпараттық дамудың ажырамас бөлігі болып табылады. Кәсіпорындардың негізгі табысы олардың пайдаланылған технологиясына және басқада факторларына байланысты. Егер ол ақпарат қорғалмаса кәсіпорындардың құпия қағаздары ұрланып, табысы азайып кәсіпорын жабылуы мүмкін.

Пайдалануға ЭЕМ шыққанда ақпаратты електронды түрде сақтауды жөн көріп барлық ақпарат ЭЕМ-ге енгізілді. Ол ЭЕМ-нің жақсы жақтары ақпаратты тез табуға, анықтылығына, аз орын алуына және пайдаланушыға ынғайлылыққа кепілдік берді. Бірақ қауіптің ЭЕМ-де де бар екендігін ешкім ойлаған жоқ. Кейін ақпарат ұрлана бастағаннан кейін қауіпсіздіктің бірінші қадамы ЭЕМ-ге тек бір адамды жолату болды. Бірақ бұл қауіпсіздікті 100 пайызбен қамтамасыз етпеді. Сол жұмыс істеген адамдардың өздері ақпаратты сатып, жария етуге мүмкіндіктері болғандықтан. Қауіпсіздіктің келесі қадамы ЭЕМ-ге парольдік қорғаныс қойыла бастады. Ол ЭЕМ-ге тек сол парольды білетін адамдарға кіруге мүмкіндік берді. Бірақ олда толығымен қауіпсіз болмады.

Қауіпсіздіктің қарқынды өсуі дүниежүзілік желі интернет пайдалануға шыққанда байқалды. Ақпаратты ЭЕМ-ге тура байланыс арқылы емес желі арқылы ену мүмкіндік ашылды. Сол салдарынан мемлекетер милиондаған шығындарға ұшырады. Сол себепті ақпараттық қорғау қазіргі кездің басты проблемаларының бірі болып табылады.

Ақпараттық қауіпсіздіктің жалпы сипаттамасы

Қазақстан Республикасы ақпараттық қауіпсіздікке қатысты заң баптары:

119-бап. Тауарлы белгілерін заңсыз пайдалану

- Бөтеннің тауарлы белгісін, қызмет көрсету белгісін, фирмалық атауын, тауардың шығатын жердің атауын және оларға біртектес тауарға және қызмет көрсетуге арналған ұқсас таңбаларды заңсыз пайдалану бірнеше рет қайталанып ірі зиян келтірсе.

- Қазақстан Республикасында тіркелген тауарлық белгіге немесе тауардың шыққан орнының атауына қатысты ескерту тауарын заңсыз пайдалану, егер бұл әрекет бірнеше рет қайталанып ірі зиян келтірсе. 100-200 айлық есептік көрсеткіш мөлшерінде айып пұл салынады немесе сотталған адамның 120-180 сағатқа дейінгі мерзімге қоғамдық жұмастарға не 1 жылға дейінгі мерзімге түзеу жұмыстарына тартылады.

200-бап. Комерциялық және банктік құпияны құрайтын мәліметтерді заңсыз алу мен жария ету

- Комерциялық және банктік құпияны құрайтын мәліметтерді, құжаттарды ұрлау, комерциялық және банктік құжаттарды білетін адамдарды және олардың туыстарын сатып алу және оларды қорқыту жолымен ақпаратқа ие болу, компьютерлік жүйеге және желіге заңсыз кіру, арнаулы техникалық құралдарды пайдалану арқылы және басқада жолдармен мәліметтерді жария ету, немесе заңсыз пайдалану мақсатында өзгеде заңсыз тәсілдерін жинау.

- Комерциялық және банктік құпияны құрайтын мәліметтерді, олардың иесінің келісімсіз бұл құпия қызметіне және жұмысына байланысты сеніп тапсырған мәліметтерді өз пайдасына қатысты жария ету және бұл әрекет ірі зиян келтірсе. 200-500 айлық есептік көрсеткіш мөлшерінде айып пұл салынады немесе сотталған адамның 6 ай дейінгі мерзімге қоғамдық жұмастарға не 3 жылға дейінгі мерзімге бас бостандығынан айрылады.

227-бап. Комерциялық ақпаратқа заңсыз кіру, ЭВМ үшін зиянды бағдарламаларды жасау, пайдалану және тарату.

- Заңмен қорғалатын ақпаратқа, яғни машиналық сақтағыштағы ЭЕМ жүйесіндегі және олардың жүйесіндегі ақпаратқа заңсыз кіру. Егер бұл әрекет ақпаратты жоюға, бөгеуге, жаңартуға не көшіруге, ЭЕМ жұмысын, ЭЕМ жүйесін және олардың желісін бұзуға әкеп соқса. 200-500-ге дейінгі айлық есептік көрсеткішке дейінгі мөлшерде және сотталған адамның 2 айдан 5 айға дейінгі кезеңдегі жалақысы және өзгеде шығын мөлшерінде айыппул салуға, 120-180 сағатқа дейінгі мерзімге қоғамдық жұмастарға не 1 жылға дейінгі мерзімге түзеу жұмыстарына тартылады немесе сол мерзімге бас бостандығынан айрылады.

Ақпаратты қорғау дегеніміз - мәліметтер жүйесінде сақталатын орындалған программаларға енуді басқаруға мүмкіндік беретін әдістер мен амалдар жиынтығы.

Ақпаратты және программалық құралдарды қорғау мақсаты - көп программалы есептеу жүйелеріндегі ақпаратты ойланбай пайдалануды жою, мәліметтерді пайдалануды қажетсіз орындарды анықтау және оларды жою, сондай-ақ қателіктердің салдарын жоюда құралдарды таңдау.

Ақпаратты және программалық құралдарды қорғау жүйесі келесі сипаттарға ие болу керек:

● қауіпсіздік - кездейсоқ және әдейіге емес бұзудан мәліметтердің қорғанысын қамтамасыз ету, жүйе немесе сонда сақталынатын мәліметтермен жұмыс істеуге пайдаланушының құқығын анықтауға мүмкіндік беретін әдістерді ашу модификациясы немесе жиынтығы;

● ұқсастыру - пайдаланушыларға, техникалық құралдарға және қорғалатын (мәліметтер элементіне, есептерге, программаларға, мәліметтер базасына) идентификаторларды иемдету (код атауы) ;

● конфиденциялылық мәліметтерге берілген және олардың қорғаныс дәрежесін анықтайтын статус;

● құпиялылық - ақпаратты жабық және қорғалуға жататын деп жариялайтын құқығы;

● өкілеттілік - қорғалған мәліметтермен сол немесе басқа процедураларды жүзеге асыруда пайдаланушының, терминалдың немесе басқа объектінің құқығы;

● түпнұсқалық - қойылған идентификатордың объектіге қатыстығын тексеру.

Кездейсоқ бұзылулардан ақпаратты және программалық құралдарды қорғау жүйесі келесілерді қарастырады:

● вирустарға қарсы программалардың болуы;

● пайдаланушылар үшін сапалы құжаттаманың болуы;

● жабдықтарды жетілдірудің амалдарын пайдалану.

Ақпараттық технологиялардың дамуымен ақпаратты қорғауға байланысты мәселелер компьютерлік қауіпсіздік аймағындағы мамандармен бірге жай тұтынушыларды да мазалайды. Бұл өндірістік қызметке компьютерлік технология арқылы енетін төрең өзгерістерге байланысты. " ақпарат" ұғымына да катысты көзқарас та өзгерді. Бул термин сатып алуға, сатуға, айырбастауға болатын арнайы тауарды белгілеу үшін қолданылады. Бұл кезде мұндай тауардың бағасы өзі қызмет ететін есептеу техникасының бағасын ондаған, тіпті жүздеген есе асады.

Әрине, ақпаратты санкцияланбаған қолданыстан қорғау қажеттігі туындайды. Алайда, жай түтынушылардың көбі бул мәселенің айрықша маңыздылығын түсінбейді. Олардың. көбі салық және банк акрараг, іскерлік хат алмасу, электрондық таблицалар және т. б мәііметтерді қорғалмаған күйде қалдырады, тек есептеу техникасы саласындагы маманданбаған тұтынушылардың аз бөлігі өз шліметтерін қорғауды аз мөлшерде қолданады.

Ақпаратқа және программалық құралдарға санкцияланбаған енуден сақтандыру үшін келесі бақылау шаралары қолданады:

Парольді пайдалану. Пакетте бекітілетіндер: пакетті ашу паролі, әкімгер паролі. Бұл пакетті ашуға және нормативті - анықтамалық ақпараттың өзгерісіне шектеу қоюды қамтамасыз ету;

- Белгілі бір директорияларға енуді шектеу;

- пайдаланғаннан кейін ақпаратты есте сақтау құрылғысынан жою;

- техникалық құралдарды және пайдаланушыларды бақылау;

- техникалық құралдардың құқықтарын анықтау (есептерді және ақпараттық файлдарды пайдалануға келісім берілген жұмыс күндері және сағаттары) ;

- техниклық құралдарды, есептерді және ақпараттық файлдардың пайдаланушыларынан ұқсастыру;

- шектеуі пайдаланудағы ақпараттарды өңдеу кезінде техникалық құралдардың және пайдаланушылардың жұмысын тіркеу;

- санкцияланбаған әрекеттер кезіндегі сигнализация;

- әр түрлі бағыттағы көмекші программалар (бақылау және қорғаныс механизмі, берілетін құжаттар және т. б. құпиялық графигін ұсыну) .

Қазіргі заманғы ақпараттық есептеу жүйелерінде ашық мәселелердің біріне арналған мәләметтерді қоргау Қаржылық жүйелерді ақпараттандыру орталығы баыттарының бірі болып табылады. Бүгінгі таңда ақпараттық қауіпсіздіктің үш негізгі қағидасы қалыптасқан, оның мақсаты:

- Мәліметтер біртұтастығы;

- Ақпарат конфиденциалдығы;

- Қол жеткізу мүмкіндігі.

ІТ- секторының дамуымен қауіпсіздікті камтамасыз ету жүйесі күрделенуі мен олардың бағасы өседі, сондықтан қорғау тәсілін таңдаудағы қателік өте қымбатқа соғуы мүмкін.

РМК «ҚЖАО» - ға тапсырыс беруші мыналарды алуға сенімді болады:

- Ақпараттық қауіпсідік саласында туындайтын кез келген қиындыққа профессионалдық көмек көрсету;

- Әрекет етуші ақпараттық жүйеге толық біріккен "кілт азты " дайын шешімі;

- Қазақстандық және әлемдік стандарттар талабын қанағаттандыратын шешім.

Ақпараттық қауіпсіздік тармақтарын құру мүмкіндігін беретін ең күрделі автоматтандырылған жүйелер үшін көп мәрте тексерілген типтік шешімдерді ұсынылады, олар мыналар үшін қызмет етеді:

- Ұйым желісінің периметрін корғауды қамтамасыз ету;

- Қорғалынған телекоммуникация жұйелерін құру;

- Мониторингтік араласу жүйесін құру;

- Электрондық құжат айырбасы жүйесі үшін куәландырушы ұйым

құру;

- Интернет - траффик және электрондьқ почта бақылау жүйесін құру.

Жоғарыда айтылғандардан шығатыны web-траффик және электрондық почтаның құрамын бакзылау тәсілдері бар екенін; акраратты ативирустық қорғау тәсілі және шабуылдардан қорғау, табу талдау жүйесі бар екенін атап көрсету қажет.

Қарапайым электрондық почтаның көптегінің қауіпті жақгары бәр және болашақта бұл жағдай нашарлай түседі. Электрондық почтаны жұмысты ұйымдастыру ретінде қолданатын компаниялар акпарат конфиденциялдыгының бұзылуы желі және компьютерлердің жұмысынбұзатын қауіпті код тәрізді мәселелермен соқгығысып отырады. Мұндай қауіптерге қарсы түру үшін қарапайы антивирустық жүйелер, шабуыпдарды табу тәсілі жене желі аралық экрандарды колдану жеткіліксіз. Құрамды бақылау жүйесі (Content Filtering) сияқты басқа да тәсілдер қажет.

Интернет желісінен туындайтын вирустық шабуылдардың өсуі, электрондық почта арқылы берілетін компьютелрік вирустардың ке; ң таралуына байланысты орталық антивирустьқ қорғау шешімдерінің кең көлемін ұсынады. Бұл шешімдер корпоративтік желінң барлық түйіндері мен құрамдас бөліктерінің кешенді антивирустық қорғалуын ұйымдастыруға мүмкіндік береді.

Дұрыс жобаланған және дұрыс басқарылатын процестер мен тәсілді қолдану арқылы нақгы уақыт тәртібінде кауіпсіздік тәуекелін бак^Ілауға, табуға, жауап беруге мүмкіндік беретін бейімді басқару тиімді шешімдердің бірі болып табылады.

Бұл модель қолданыстағы қорғау тетіктерін ( қолданысты шектеу, аутентификация және т. б. ) жоққа шығармайды. Бұл олардың қызметін кеңейтеді. Осылай ұйымдар өздерінің ақпараттық қауіпсіздікті қамтамасыз ету жүйесін крзіргі заман талаптарына сейкестендіру үш н қорғаныс анализдеріне шабуылдарды табу және тәуекелдерді басқаруга жауап беретін үш жаңақұраммен өз швшімдерін толықтыруқажет.

Ұсынлған тәсілдердің әр қайсысы үздіктер катарына, ал жиі өз тобындағы ең жақсы шешім болып табылады. РМК "ҚЖАО" осы шешімдерді дайындаушылардың кебімен бірлесіп қызмет етеді. Олардың арасынан Microsoft, Novell, Cisco, CheckPoint, Aladdin Softwear Security R. D., Symantec, McAfee, Biolink, Касперскйй лабораториясы және т. б.

Wіndows-бағдарламасы ішінде деректер алмастыру жұмыстары тұтынушылар жұмыстарын бірқатар жеңілдетеді, және бірнеше бағдарлама құру арқылы шешілетін қиын есептерді оңай шешуге көмектеседі.

Wіndows оперативті жүйесімен бірге Offіce 2000 бағдарламасын да қолдануға болады. Offіce 2000 бағдарламасы жұмысты автоматтандырады.

Offіce 2000 қосымшаларының құрамы.

- Word мәтіндік процессор

- Excel электронды кестелер редакторы

- Power Poіnt презентациясын дайындау бағдарламасы

- Access дерек қор басқару жүйесі

- тағы басқа.

Бұл пакеттерге келесі программалар кіреді:

- Mіcrosoft Word - 2000 XP Professіonal мәтіндік редакторы;

- Mіcrosoft Excel - 2000 XP Professіonal электрондық таблицасы;

- Mіcrosoft PowerPoіnt - 2000 XP Professіonal презентациялық редакторы;

- Mіcrosoft Access - 2000 XP Professіonal мәліметтер базасын басқару жүйесі.

Microsoft Word мәтіндік редакторы

Microsoft Word for Windows (Word) - дүние жүзі елдерінде кең тараған мол мүмкіндікті мәтіндік редактор. Word арқылы мәтінді теру, редакциялау, құжатта түрлі кестелер дайындау және қарапайым геометриялық фигуралар салуға болады. Құжатта windows-тың басқа қосымшаларында дайындалған түрлі мәліметтік үзінділерді, суреттерді кірістіру де қиын емес. Осы сияқты редакторларды мәтіндік процессор деп те атайды. Word көп терезелі редактор. Редактор құрамына графикалық кескіндер салуға, қателерді автоматты түрде жөндеуге, математикалық және т. б. пертақтада жоқ символдарды құжатқа енгізуге арналған қосымша программалар да енгізілген.

Word редакторында жұмыс істегенде, сіз жазған документті біреу өшіруінен немесе өзгертуінен қорықсаңыз, оны қорғауға болады.

Ол үшін мынандай операцияларды орындайсыз:

1) Windows Explorer проводникті ашыңыз.

2) Сәйкес папканы ашып, оң жақ шертумен сақталынған файлды таңдаңыз. Содан свойства (Propeties) пунктін таңдап, контекстік көрсетілген. Диалогты терезе шығады.

3) Тек оқылу (только для чтения) флажогын басып, ОК түймесін басамыз. Енді файл өзгертулерден қорғалды.

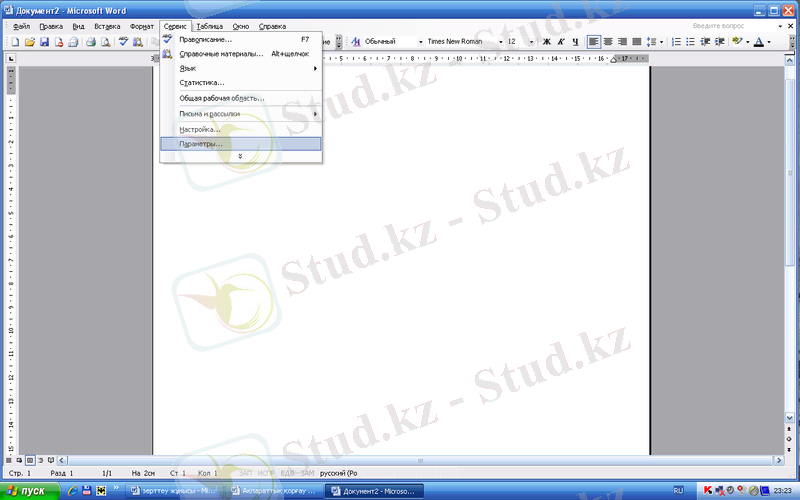

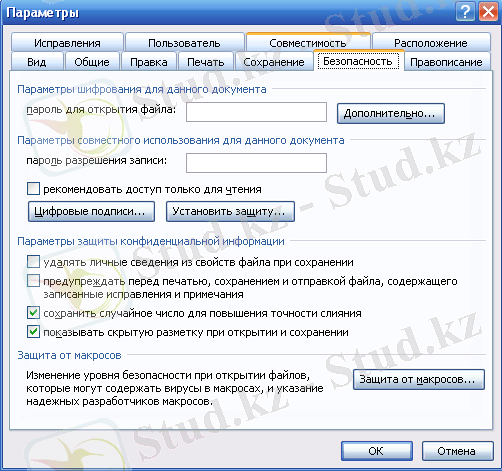

Word редакторында файлды парольмен қорғау:

1) Файл - Сохранить как және Сервис - Параметры - Сохранение документа.

2) Сохранение введите пароль в поле пароль для открытия файла: “При желании введите пароль и в поле и в поле пароль разрешения записи. ”

Excel электронды кестелер редакторы

Экономикалық, техникалық, жоспарлау есептерін шешуде, бухгалтериялық ведомость құруда және т. б. көптеген жағдайларда берілгендерді кесте түрінде дайындап, өңдеу қажет. Кестенің бағандар мен жолдық қатарлардан тұратыны белгілі. Кесте ұяшықтарына сан, мәтін, формула және т. б. берілгендер енгізілуі мүмкін. Бұл редакторда әртүрлі қызметтегі адам жұмыс істеуіне ыңғайлы, деректер ғана енгізіп қоймай, оған қоса алынған деректер бойынша диаграмма құру, деректерді фильтрлеуге және көптеген процедуралар орындауға болады.

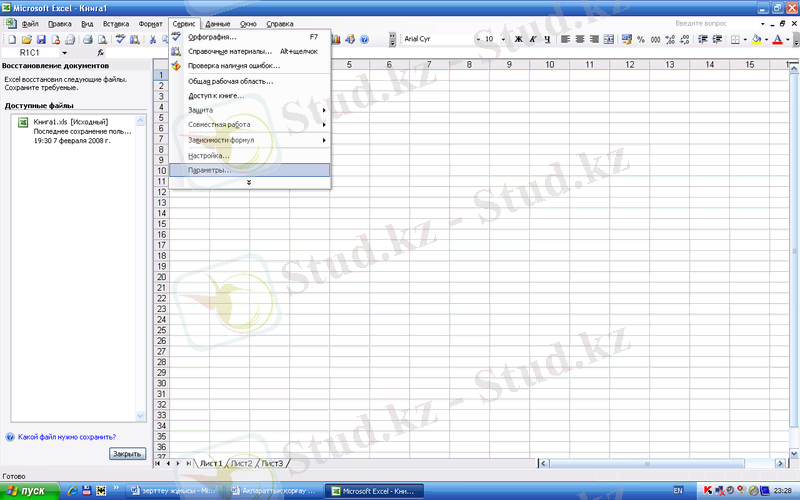

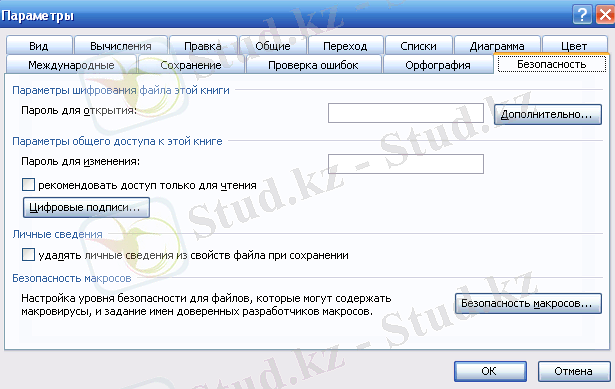

Деректерді қорғау. Сақтаулы жұмыс парағын бөгде кісілердің өзгерте алмауы үшін оған пароль енгізіп, қорғап қоюға болады . Қорғау тәсілі:

1) Файлды экранға шығарып, ерекшелеу.

2) Сервиc - Қорғау - Парақты қорғау командасын беру. Сұхбаттық терезе көрінеді.

3) Терезенің “ Ішіндегісін ” ауыстырып қосқышын орнатып, Пароль өрісіне пароль енгіз у және ОК түймесін шерту. Көрінген келесі терезеге парольді қайта енгізу.

4) Файлды сақтау.

Ескерту:

1) Таңдалған ұяшықтар диапозонын не кітапты қорғауды да жоғарғы тәсіл бойынша орындау мүмкін.

2) Қорғалған бетке не диапозонға өзгерту енгізу мүмкін емес .

3) Қорғауды алып тастау үшін Сервис - Қорғау - Қорғауды алып тастау командасын беріп, көрінген терезеге парольді енгізу керек.

Access дерек қор басқару жүйесінде қорғаныстарды қою

... жалғасы- Іс жүргізу

- Автоматтандыру, Техника

- Алғашқы әскери дайындық

- Астрономия

- Ауыл шаруашылығы

- Банк ісі

- Бизнесті бағалау

- Биология

- Бухгалтерлік іс

- Валеология

- Ветеринария

- География

- Геология, Геофизика, Геодезия

- Дін

- Ет, сүт, шарап өнімдері

- Жалпы тарих

- Жер кадастрі, Жылжымайтын мүлік

- Журналистика

- Информатика

- Кеден ісі

- Маркетинг

- Математика, Геометрия

- Медицина

- Мемлекеттік басқару

- Менеджмент

- Мұнай, Газ

- Мұрағат ісі

- Мәдениеттану

- ОБЖ (Основы безопасности жизнедеятельности)

- Педагогика

- Полиграфия

- Психология

- Салық

- Саясаттану

- Сақтандыру

- Сертификаттау, стандарттау

- Социология, Демография

- Спорт

- Статистика

- Тілтану, Филология

- Тарихи тұлғалар

- Тау-кен ісі

- Транспорт

- Туризм

- Физика

- Философия

- Халықаралық қатынастар

- Химия

- Экология, Қоршаған ортаны қорғау

- Экономика

- Экономикалық география

- Электротехника

- Қазақстан тарихы

- Қаржы

- Құрылыс

- Құқық, Криминалистика

- Әдебиет

- Өнер, музыка

- Өнеркәсіп, Өндіріс

Қазақ тілінде жазылған рефераттар, курстық жұмыстар, дипломдық жұмыстар бойынша біздің қор #1 болып табылады.

Ақпарат

Қосымша

Email: info@stud.kz