Сымсыз желілердің қауіптері және қауіпсіздік хаттамалары

Жұмыс түрі: Курстық жұмыс

Тегін: Антиплагиат

Көлемі: 21 бет

Таңдаулыға:

ҚАЗАҚСТАН РЕСПУБЛИКАСЫНЫҢ БІЛІМ ЖӘНЕ ҒЫЛЫМ МИНИСТІРЛІГІ

Т. РЫСҚҰЛОВ атындағы ҚАЗАҚ ЭКОНОМИКАЛЫҚ УНИВЕРСИТЕТІ

«Қолданбалы информатика» кафедрасы

КУРСТЫҚ ЖҰМЫС

Тақырыбы: Сымсыз желілердің қауіпсіздік қатері мен қауіп төнуі, қауіпсіздік хаттамалары

2008 ж.

Мазмұны:

Кіріспе . . . 3

I. Жалпы сымсыз технологияларлар . . . 4 1. 1Сымсыз желілердің қауіпсіздік қатері . . . 8 1. 2Инициализациялау векторлар . . . 11

1. 3MAC-адрестерді қолдану аутентификациясы . . . 13

II Хаттаманың жалпы жобасы . . . 14

2. 1 ІЕЕЕ802. 5/ Token Ring хаттамалары . . . 17

2. 2 Internet-пен қатынас құру . . . 18

Қортынды . . . 21

Қолданылған әдебиеттер . . . 22

КІРІСПЕ

Барлық жер шарында сымсыз және жылдам байланыс сұранысы өсу үстінде, әсіресе бизнес аумағында кең сұраныс байқалады. Қазіргі таңда мәліметтерді сымды және сымсыз технологиялармен беруге болады. Әр технология өзінің кемшіліктері мен артықшылықтары бар. Біз сымсыз технологияны қарастырамыз. Ақпаратқа сымсыз кіру рұқсаты бар пайдаланушылар телефон линиясы және компьютерлік желімен жұмыс істейтін әріптестеріне қарағанда нәтижелірек және өнімдірек, кез-келген уақытта және барлық жерде жұмыс жасай алады.

Әдетте сымсыз желі техологиялары үш топқа топталады, олар өздерінің радио жүйесінің масштабымен ерекшеленеді, бірақ бұлардың барлығы бизнес аумағында кеңінен пайдаланылады.

PAN (дербес желі) - компьютермен басқа құрылғыларды - мобильді телефондар, принтерлер және т. с. с. байланыстыратын 10 м. радиусты қысқа әсерлі желі. Осындай желілер көмегімен мәліметтерді қарапайым синхрондау жүзеге асырылады, офистердегі кабельді орналастыру мәселелерін жояды, үлкен емес жұмыс топтарында қарапайым ақпарат алмасу жүзеге асырылады. PAN үшін болашағы көп дамушы стандарт Bluetooth болып табылады.

WLAN (сымсыз жергілікті желілер) - әсер ету радиусы 100 метрге дейін. Олардың көмегімен ғимараттардағы, университетет кампустарындағы және т. с. с. топталған ресурстарға сымсыз рұқсат жүзеге асырылады. Әдетте мұндай желілерді сымды корпоративті жергілікті желілерді жалғастыруда пайдаланылады. Үлкен емес компанияларда WLAN сымды байланыстарды толығымен алмастыра алады. WLAN үшін негізгі стандарт 802. 11 болып табылады.

WWAN (кең әсерлі сымсыз желілер) - мобильді пайдаланушыға корпоративті желіге және Интернетке рұқсатты қамтамасыз ететін сымсыз байланыс. Мұнда қазіргі уақытта доминациялаушы стандарты жоқ, бірақ GPRS технологиясы белсенді енгізілуде.

Осы курстық жұмыстың негізгі мақсаты жылдам және сымсыз желілерге шолу және олардың қауіпсіздік қатері мен қауіп төнуін қарастырып шығу болып табылады.

Сымсыз желілер туралы түсінік

Қазіргі таңда мәліметтерді сымды және сымсыз технологиялармен беруге болады. Әр технология өзінің кемшіліктері мен артықшылықтары бар. Біз сымсыз технологияны қарастырамыз. Кабельді желілерге альтернативті бола алатын, перспективті, бәсекеге қабілетті және экономикалық тұрғыдан ақталатын шешім ретінде сымсыз желіні атауға болады.

Сымсыз желілер дәстүрлі кабельдік технологияларды қолдану қиынға соққанда немесе мүлдем болмайтын жағдайда локальды компьютерлік желілер арасында мәліметтерді жіберу және сапалы алмасуды қамтамасыз етеді. Сымсыз байланыс белгілі бір себептерге қатысты классикалық кабельдермен біріктіруге болмайтын локальдық желілер сигменттері арасында тұрақты байланыс каналмен жабдықтау үшін қолданылады. Сонымен қатар сымсыз технологияларға кабельді салу тиімсіз болған жағдайда да жүгінуге болады. Мысалы, уақытша компьютерлік желілер жасау жағдайын айтуға болады, өйткені кабельдік трансаларды қосымша демонтаждаусыз-ақ минималды мерзімде желіні орауға мұмкіндік береді.

Мәліметтерді сымсыз желі арқылы жіберудің келесі артықшылықтары бар:

- Үнемдігі - объектілер арасындағы қашықтық 100 метрден асқанада сымсыз технологияны қолданған арзанырақ түседі, өйткені ұзын кабельдің бағасы мен оны салудағы құрылыстық монтаждық жұмыстар әлдеқайда қымбат түседі

- Оперативтілігі - сымсыз технолгияларға кабельді салуға кететін уақыт, қымбат монтаждық жұмыстар қажет емес.

- Кеңейту оңайлығы - сымсыз желілерді кеңейту желіге қосымша сымсыз құрылғыларды қосып, оларды бекітілген шаблондар бойынша дұрыстау арқылы жүзеге асады.

- Байланыстың жоғары сапалығы -ғимарат ішіндегі сымсыз құрылғының жұмысы ауа райы мен атмосфералық құбылыстарға тәуелсіз жоғары сапалы байланысты қамтамасыз етеді.

- Кабельді желілермен біріктіру қабілеттігі - мәліметті берудің стандартты протоколын қолдану және желіге кіру мүмкіндігі сымсыз байланыстың жүйесін өткізгішті компьютерлі жүйелерімен толық бірігуімен мүмкіндік береді.

- Қол жеткізу оңайлығы - жоғары эффективтілігіне, қозғалмалдығына, орнату оңайлығы мен төмен бағасына байланысты сымсыз компьютерлік технолоияларды тек ірі және орташа кәсіпорындар ғана емес, сонымен қатар шағын кәсіпорындар да қолдана алады.

Қазіргі кезде «Марка» компаниясының желілік технологиялар департаменті мәліметті сымсыз жіберу және бір құрылғылар мен мекемелердің корпаративтік желілеріне локалды есептеу желілерін құру жүйелерінде зор тәжіриебеге ие.

Dream Access-тің сымсыз желісі бұл XXI ғасырдың қолы жетпеген жерден жоғары жылдамдықты интернет алудың ең тез әдісі.

Интернет көзіне Dream Station-AР базалық станциясын қосу керек. Dream Station құрылғысының кез келген ауа райы катаклизмаларынан сақтайтын гермеикалық корпусында тек сымсыз станциямен қатар 15 км қашықтықта тұрақты байланысты қамтамасыз ететін плпнпрлық антенналар орналасқан. Енді провайзерлер өзінің желілерін кеңейтуге мүмкіндік алып, ал бұл сымсыз байланыс арқасында клиенттік базаны да кеңейтуге түрткі болды. Бұл құру мен қажетті құрылғыларға қызмет көрсетуді әлдеқайда аз шығынмен жасауға болатындығын да айтып өткен жөн. Өркениеттен бірнеше ондаған км қашы қтықта болсаңыз, интернетке қай жерден кіруге болады деген сұраққа Dream Access жауап береді. Dream Access-бұл орындалған арман, оған қоса керемет сымсыз байланыс. Желілерді жылдам қондыруОперацияларды өз машиналарында орындағысы келмейтіндер USB функциясын да қолдана алады. Портативті қолданбалы компьютерде желілік қондырғы орнау РС картасын салудан қиын емес. Алайда мұны істеу міндетті емес, өйткені көптеген қолданбалы компьютерлер желілік адаптерлермен жабдықталған, ал ең соңғы компьютерлер тіпті сымсыз байланысты ұстайды. Қазір ең жаңа заман технологиясы - сымсыз технология болып отыр, ал стандарттар күресінде әдетте Wi-Fi деп аталатын 802. 11в протоколы жеңуде.

Сымсыз желіні жасау үшін қажетті қондырғылар

Сымсыз желіге қатысатын кез келген құрылғыға өткізгішсіз желілік карта деп те аталатын сымсыз желілік адаптер қажет. Қазіргі ноутбукттердің көбісі, кейбір компьютерлер мен РДА сымсыз желілік адаптерлермен жабдықталған. Алайда, көптеген жағдайларда сымсыз желі жасау үшін желілік адаптерлерді бөлек алу керек.

Ноутбуктерге арналған танымал желілік адаптерлер PC CARD (PC MCIA) форма факторларға ие, компьютерлер үшін PCI интерфейсі бар модельдер бар, ал сымсыз USB адаптерлері үшін партативті жүйелермен қатар үстемелерді қосуға болады. Екі (немесе одан да көп) құрылғылардан тұратын кішігірім сымсыз локалдық желі құру үшін қажетті желілік адаптердің болуы жеткілікті. Бірақ өз желіңіздің өнімділігін көтеру үшін, желіге тағы компьютер қосып, желінің жұмыс жасау радиусын кеңейту үшін сымсыз кіру нүктелері мен маршрутизаторлар қажет болады.

Сымсыз маршрутизаторлардың функциялары дәстүрлі өткізгішті маршрутизаторлар функцияларымен ұқсас. Әдетте ол сымсыз желі басынан бастап жасағанда қолданылады. Маршрутизаторға альтернатива ретінде кіру нүктесін атауға болады, ол бар өткізгішті желіге сымсыз желіні қосуға мүмкіндік береді. Кіру нүктелері әдетте өткізгішті комутаторы немесе маршрутизаторы бар желіні ту үшін пайдаланылады. Локалды желіні үйде құру үшін бір кіру нүктесі жеткілікті, ол өз кезегінде күші бойынша жұмыс жасау радиусын қамтамасыз ете алады. Офистік желілер әдетте бірнеше кіру нүктелерін немесе маршрутизаторларды қажет етеді.

Кіру нүктелері мен маршрутизаторларды кейде радиосигналдың радиусын кеңейтетін қуатты өткізгізсіз антенналардың орнына да қолданады. Мұндай антенналар опциональді және көптеген құрылғылардан алынатындай болып келеді. Антеннаны сымсыз клиентке қондыру сымсыз желілік адаптердің таралу радиусын кеңейтеді.

Желіні ұйымдастыру

IEEE 802. 11 стандарты ISO/OSI моделінің төменгі екі деңгейінде жұмыс істейді: физикалық және арналық. Басқаша айтқанда, Wi-Fi құрылғыларын пайдалану Ethernet пайдаланған сияқты қарапайым: TCP/IP хаттамасы бар байланыс арналары арқылы ақпаратты жіберуді сипаттайтын хаттамалар үстіне қойылады. IEEE 802. 11b кеңейтілімі арналық деңгейге тиіспейді және IEEE 802. 11-де физикалық арнада өзгерістер енгізеді.

Сымысз жергілікті желілерде екі типті құрылғы бар: клиент (көбіне бұл сымсыз желілік картасы бар, бірақ басқа да құрылғылары бар компьютер) пен сымды және сымсыз желі арасындағы мост ролін орындайтын рұқсат нүктесі. Рұқсат нүктесі қабылдаушы-жіберуші, сым желі интерфейсін, сонымен қатар орнатылған компьютер және мәліметтерді өңдеу үшін бағдарламалық қамтамаларды қамтиды.

- IEEE 802. 11 физикалық деңгей

IEEE 802. 11 стандарты сигналды екі тәсілінің бірімен жіберуді қарастырады - тікелей тізбекті (Direct Sequence Spread Spectrum, DSSS) және жиілік секірулер (Frequency Hopping Spread Spectrum, FHSS), олар бір-бірімен модуляция әдісімен ерекшеленеді, бірақ спектрдің бірдей кеңейтілген технологиясын пайдаланады. Спектрдің кеңейтілуінің технологиясының негізгі принципі (Spread Spectrum, SS) қарапайым кодтау кезіндегі туындайтын жіңішке сызықты спектрдің сигналынан беріліп жатқан мәліметтердің бөгеттерге қарсы тұру қабілетін көтеретін жуансызықты спектрге өтуіне негізделеді. FHSS тәсілі ақпаратты беру кезіндегі сигналдың тасушы жиілігінің өзгеруін қарастырады. Бөгетке қарсы тұру қабілетін көтеру үшін жіберіліп жатқан сигналдың спектрін көбейту керек, сонда тасушы жиілік жалған кездейсоқтық заңы бойынша өзгереді және әрбір мәліметтер пакеті өзінің тасушы жиілігімен жіберіледі. FHSS пайдалану кезінде жіберуші-қабылдаушы конструкциясы өте қарапайым болады, бірақ бұл тәсіл жіберу қасиеті 2 Мбит/с-тан көп болмаған жағдайда пайдаланылады, сондықтан IEEE 802. 11b қосымшасында тек жалғыз DSSS қалды. Бұдан IEEE 802. 11b құрылғыларымен бірге тек DSSS қолдайтын IEEE 802. 11 стандарттың құрылғылары ғана пайдаланылатынын көруге болады. DSSS тәсәлі негізінде фазалық манипуляция принципі (яғни синалдың алғашқы фазасында ақпаратты секірмелі түрде жіберу) жатыр. Жіберіліп жатырған сигналдың спектрін кеңейту үшін жіберілетін ақпараттың жалған кездейсоқ тізбек болып табылатын Баркер кодына айналдырылады. Баркер тізбегінде әрбір жіберілетін бит 11 бит болып табылады. Баркер тізбегі тікелей және инверстік болып екіге бөлінеді. Кодтау кезінде үлкен артықшылықтары болғандықтан, Баркердің тіке тізбегін инверстіге айналдыру ықтималдығы нөлге жақын болады. Бірлік биттер Беркердің тіке кодымен, ал нөлдік - инверсті кодпен беріледі. 2, 4 ГГц диапазонындағы сымысз компьютерлік желі негізінде ені 83 МГц, 14 арнаға бөлінген жіңішке «коридор» жатыр. Арналар арасындағы өзара бөгеттерді жою үшін ның сызықтары бір-бірінен 25 МГц қорғалуы керек. Қиын емес есептеулер бір уақытта бір зонада тек үш арна пайдаланыла алатынын көрсетеді. Мұндай шарттарда бөгеттен қорғалу мәселесін жиілікті автоматты түрде өзгерту арқылы шешу мүмкін емес, сондықтан сымсыз жергілікті желілерде үлкен артықшылықты кодтау қолданылады. Бұл тәсіл да нақты берілген жіберуді қамтамасыз ете алмаса, максималды жылдамдық 11 Мбит/с мәнінен келесі мәндерге дейін тізбекті түрде төмендейді: 5, 5; 2; 1 Мбит/с. Жылдамдық тек өте көп бөгеттер әсерінен ғана емес, сонымен қатар егер сымсыз желі элементтерінің арақашықтығы алыс болғанда да төмендейді.

- IEEE 802. 11 арналық деңгей

Ethernet сымды желісіне ұқсас Wi-Fi сымсыз компьютерлік желілерде де арналық деңгей логикалық жалғауды басқару деңгейшесін (Logical Link Control, LLC) де қамтиды. Ethernet пен IEEE 802. 11-де сымды және сымсыз желілердің бірігуін оңайлататын бірдей LLC бар. Екі стандартта да МАС ұқсастықтары көп, дегенмен сымды және сымсыз желіні салыстырудың принципиалды кейбір айырмашылықтары бар.

Ethernet-те жалпы жіберу ортасына көптік алу рұқсатты қамтамасыз ету (берілген жағдай кабельге байланысты) үшін коллизияны (компьютерлік желі терминологиясында мұндай жағдайды бірнеше құрылғы бір уақытта ақпарат беруімен түсіндіруге болады) анықтайтын және өңдейтін CSMA/CD хаттамасы пайдаланылады.

IEEE 802. 11 желілерінде жіберудің жартылай дуплексті режимі пайдаланылады, яғни станция бір уақытта ақпаратты тек қабылдай немесе жібере алады, сондықтан жіберу процесінде коллизияяны анықтау мүмкін емес. IEEE 802. 11 үшін CSMA/CD хаттамасының CSMA/CА (Carrier Sense Multiple Access with Collision Avoidance) деп аталатын модификацияланған нұсқасы шығарылды. Ол келесідей жұмыс істейді. Ақпарат жіберейін деп жатырған станция алдымен «эфирді тыңдайды». Егер жұмыс жиілігінде белсенділік байқалмаса, станция бірінші кездейсоқ уақыттың аралығының өткенін күтеді, содан соң қайтадан «эфирді тыңдайды», егер мәліметтер жіберу ортасы әлі бос болса ғана ақпаратты жіберуді жүзеге асырады. Кездейсоқ ұстап қалудың болуы бір уақытта бірнеше станциялар жиілікке рұқсат алғылары келген жағдайда желі тоқтап қалмас үшін қажет. Егер ақпараттық пакет бұрмалаусыз келсе, онда қабылдаушы станция дұрыстығы туралы хабарлама жібереді. Пакеттің бүтіндігі бақылау суммасы тәсілімен тексеріледі. Хабарламаны алғаннан кейін жіберуші станция берілген ақпараттық пакетті жіберу процесі аяқталды деп санайды. Егер хабарлама келмесе станция коллизия болды деп санап, белгілі-бір уақыт аралығынан кейін ақпарат пакеті қайта жіберіледі. Тұтынушылық станциялар автономды қорек көзі бар мобильді құрылғы бола алатын болғандықтан, IEEE 802. 11 стандартында қоректенуді басқаруға көп көңіл бөлінген. Кейде тұтынушылық станция белгілі-бір уақыт аралығында рұқсат нүктесі беретін қосу сигналын қабылдау үшін «ояну» режимі де қарастырылған. Егер бұл сигнал қабылданған болса тұтынушылық құрылғы қосылады.

Сымсыз желілердің қауіпсіздігі

802. 11 стандартты жабдыктар бір бірімен радио толқын мәліметтер тасымалдаушы сигналдар арқылы байланысады. Мәліметтер радио арқылы жіберіледи, ал қабылдаушы сол радиотолқынында қабылдайды. Бұл механизмнің жеткіліксіз жағы - сол диапазонда жумыс істейтін кез келген станция міләметтерді қабылдау мүмкіндігі болып табылады.

Егер ешқандай қорғаныс механизм қолдаңылмаса, кез келген 802. 11 стандартты станциясы сымсыз желілер арқылы жіберілген және сол радиодиапазонындағы мәліметтерді қабылдауі мүмкін. Минималды қауыпсыздық бекіту үшін келесі компоненттер қажет:

- Кім және не LAN-ды қолдануга құқықтары бар екендігін орнату құралдары. Бұған аутентификация бақылау механизмі арқылы жетуге болады.

- Сымсыз желілермен жіберілетін мәліметтерди қорғау құралдары. Оған шифрлеу алгоритмдері жатады.

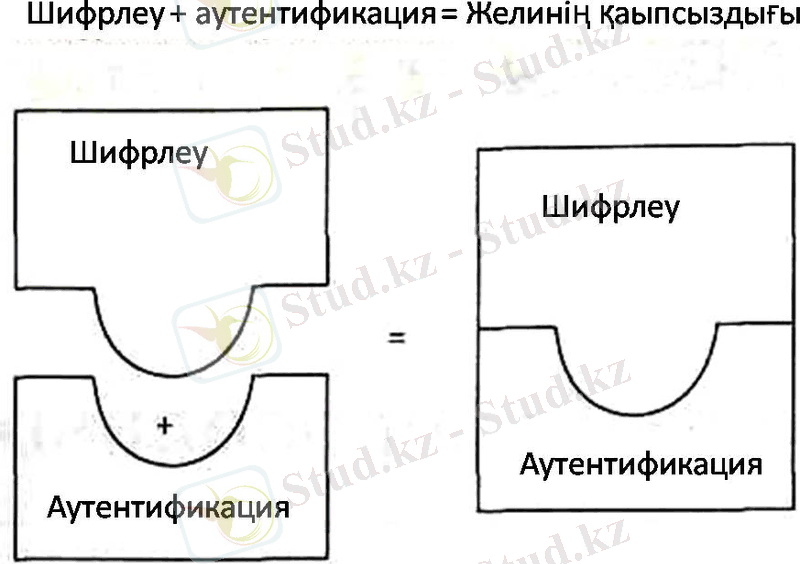

Төменгі суретте сымсыз желінің қауыпсыздығы аутентификация және шифрлеу арқылы орнатылғандығы көрсетілген. Аталған механизмдердің ешқайсы бөлек қолданылған кезде сымсыз желілердің қауыпсыздығын қамтамасыз ете алалмайды.

Шифрлеу жүйесі

Шифрлеу механизмдері мәліметтерді рандомизациялайтын алгоритмдерде негізделген. Шифрлердің екі түрі қоданылады.

- Ағын (группалық) шифр.

- Блоктык шифр.

Шифрдің екі түрі де құпия кілтінің негізінде алынатын ағын кілтімен жұмыс істейді. Кілттік ағын мәліметтермен немесе ашык текстпен араласқан нәтижесінде кодталған шығу сигналы немесе шифрленген текст пайда болады. Аталған шифрлердің түрлерінің айырмашылыгы бір мезгілде жұмыс істей алатын мәліметтердің көлемінде.

Ағын шифрі шексіз кілттік ағынды кілттің мәнінде негізделіп генерациялайды. Мысалы, бір фреймді шифрлеу үшін 15-дәрежелік кілт ағынды және басқа фремді шифрлеу үшін 200-дәрежелік кілт ағынды генерациялай алады. Ағын шифрлері - үлкен емес және нәтижелі шифрлеу алгоритмдері, олардың арқасында орталық процессорға үлкен жүктеліс түспейді. WEP алгоритмі кең таралған RC4 ағын шифрінде негізделген.

Блоктік шифр , керсінше, жалғыз бекітігген көлемді шифрлеу ағынды генерациялайды. Ашық текст блоктарға бөлінеді де әр блок тәуелді ретте кілт ағынымен араласады. Егер ашық блоктын тексті кілт ағының блогінен кіші болса, біріншісі керекті көлемге жеткенше толықтайды. Сурет-3-те болктык шифрінің жұмысы көрсетілген. Фрагметация процессі ағынды шифрлеуге қарағанда орталық процессорға көбірек жүктеліс береді. Оның нәтижесінде болктык шифрлеуді қолдаңылатын құралдардың өнімділігі төмендейді. Жоғарыда көрсетілген ағынды және бокты шифрлеу электронды код кітабі арқылы шифрлеу режимі деп аталады (Electronic Code Book, ЕСВ) . ЕСВ шифрлеу режимінде ашык текст шифрленген соң сол бір жалғыз шифрленген текстке айналады. Бұл фактордың өзі қауыпсыздыққа қауып тұғызады, өйткені қастық ойлаушылар шифрленген текстті қабылдап алып әуелгі текст тұралы пікірлер қоюы мүмкін.

Бірқатар шифрлеу жолдарының бұл мәселені шешуге мүмкіндіктері бар.

- Инициализациялау векторлары (initialization vectors, IV) .

- Кері байланыс режимдарі (feedback modes) . Инициализациялау векторлары

Инициализациялау векторлары дегеніміз кілтке бекітілетін нөмір - оның соңғы нәтижесі ағын кілтінің ақпаратының өзгеруі болып табылады.

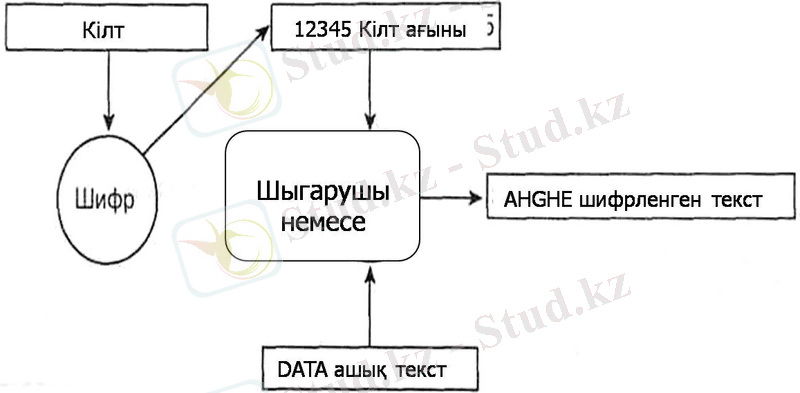

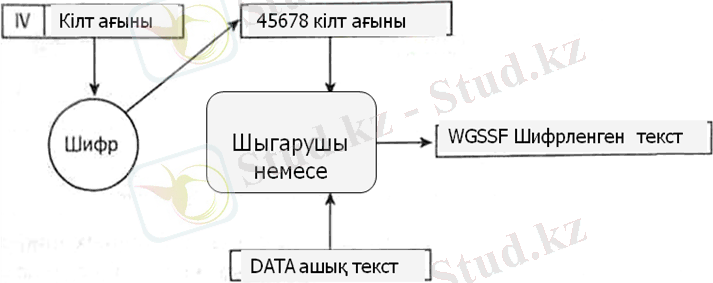

Екі сценарий көрсетілген. Біріншісінде - инициализация векторсыз шифрлеу көрсетілген. Бұл жағдайда, DATA ашық тексті 12345 кілт ағынымен араласқан соң шифрленген AHGHE текстіне айналады. Екіншісінде - сол бір ашык текст кілт ағынымен және қосымша инициализация векторымен аралысып басқа шифрленген текстке айналады. Екінші сценарий бойынша шифрленген текстің бірінші сценариймен шифрленген текстен айырмашылыгы бар. 802. 11 стандарт әр фреймді (on a per-frame basis) өзгертуге кеңес береді. Оның мағынасы - егер де сол бір фрейм екі рет берілсе шифрленген текст әр түрлі болуы мүмкін.

Сурет 2. Инициализация векторсыз ағын шифр арқылы шифрлеу

Сурет 3. Шифрлеу және инициализация векторлары

MAC-адрестерді қолдану аутентификациясы

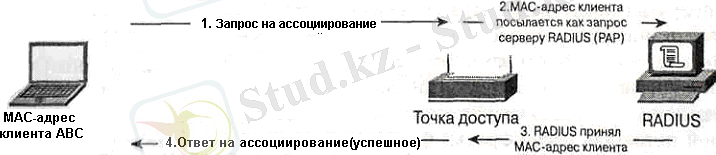

Мас- адрестері қолданылатын аутентификация 802. 11 стандартымен мамандырылмаған, бірақ көптеген өндірушілермен жабдықталады. Аутентификация кезінде Мас -адрестер сыртқы аутентификациялық серверде сақталатын Мас -адрестерге сәкестігі тексеріледі (сурет 4) . МАС-адрестер қолданылатын аутентификация ашық аутентификация және аутентификация 802. 11 стандартымен қамтамасыз етілетін кілт арқылы автоматтандырылмаған құрылғылар желіге ене алады. Мысалға, желі администраторы желіге тек 3 негізгі құрылғы жіберуі мүмкін. Егер барлық станциялар және BSS ену нүктелері аутентификация және аутентификация кезінде бірдей WEP-кілттерін қолданатын болса, онда мұндайды жүзеге асыру қиын. 802. 11 стандартының аутентификациясының механизмінің жұмысын жеделтету үшін, ол МАС-адрестер аутентификациясын қолдануы мүмкін.

сурет 4. MAC-адрестерді қолдану аутентификациясы

802. 11 стандарттарының қорғау жүйесінің кемшіліктері

802. 11 стандарттарын бекіткеннен кейін, 802. 11 стандартының аутентификациясы механизмінің осал жерлері және WEP алгоритмінің шифрленуі туралы мақалалар жарияланған болатын.

Ашық аутентификацияның осал жерлері

Ашық аутентификация механизмін қолданған кезде ену нүктесі тұтынушы құқық мүмкіндігін тексеруге мүмкіндігі жоқ. Егер сымсыз локальды желіде WEP-шифрлеу қолданылмаса, онда мұндай мүмкіндіктің жоқтығы қорғану жүйесінің кемшілігі болып табылады. Авторландырылмаған тұтынушы қолында авторландырылған құрылғы қауіпті.

Бірге қолданылатын кілтпен аутентификацияның осал жерлері

Бірге қолданылатын кілтпен аутентификация кезінде тұтынушы алдын-ала белгіленген қолданып, және ену нүктесінен шақыру мәтінін шифрлеу керек. Ену нүктесі тұтынушыны бірге қолданылатын кілті арқылы шифрленген жауапты кері шифрлеу арқылы аутентифициялайды. Ашық мәтінді білу мүмкіндігі кезінде, шақыру мәтінімен алмасу процесі сымсыз каналдар арқылы жүзеге асырылады және шабуыл үшін осал жері болып табылады. Бұл осал жері бірге қолданылатын кілтпен аутентификация кезінде математикалық әдіс шифрлеуге негізделген.

Кодтау ашық мәтінді кілтті ағынмен араластыру мен нәтижесінде шифрленген мәтін алудан тұрады. Араластыру процесі «исключающее ИЛИ» (XOR) деп аталатын екілік математикалық операцияны орындау болып табылады. Егер ашық мәтінді шифрленген мәтінмен араластыратын болса, нәтижесінде: WEP-кілт және инициализация векторы үшін қолданылатын кілтті ағын шығады (сурет 5) . Қаскүнем ашық және шифрленген жауап мәтінін де ала алады. Осы операцияны «исключающее ИЛИ» орындау арқылы жұмыс істеп тұрған кілт ағынын ала алады. Содан соң қаскүнем бұл кілтті ағынды осындай көлемдегі фреймдерді кері шифрлеу үшін қолдана алады.

6 суретте қаскүнем бірге қолданылатын кілтпен аутентификация процесін аңди алады және кілтті ағынды алып қоя алады.

... жалғасы- Іс жүргізу

- Автоматтандыру, Техника

- Алғашқы әскери дайындық

- Астрономия

- Ауыл шаруашылығы

- Банк ісі

- Бизнесті бағалау

- Биология

- Бухгалтерлік іс

- Валеология

- Ветеринария

- География

- Геология, Геофизика, Геодезия

- Дін

- Ет, сүт, шарап өнімдері

- Жалпы тарих

- Жер кадастрі, Жылжымайтын мүлік

- Журналистика

- Информатика

- Кеден ісі

- Маркетинг

- Математика, Геометрия

- Медицина

- Мемлекеттік басқару

- Менеджмент

- Мұнай, Газ

- Мұрағат ісі

- Мәдениеттану

- ОБЖ (Основы безопасности жизнедеятельности)

- Педагогика

- Полиграфия

- Психология

- Салық

- Саясаттану

- Сақтандыру

- Сертификаттау, стандарттау

- Социология, Демография

- Спорт

- Статистика

- Тілтану, Филология

- Тарихи тұлғалар

- Тау-кен ісі

- Транспорт

- Туризм

- Физика

- Философия

- Халықаралық қатынастар

- Химия

- Экология, Қоршаған ортаны қорғау

- Экономика

- Экономикалық география

- Электротехника

- Қазақстан тарихы

- Қаржы

- Құрылыс

- Құқық, Криминалистика

- Әдебиет

- Өнер, музыка

- Өнеркәсіп, Өндіріс

Қазақ тілінде жазылған рефераттар, курстық жұмыстар, дипломдық жұмыстар бойынша біздің қор #1 болып табылады.

Ақпарат

Қосымша

Email: info@stud.kz