Криптографиялық жүйелер: теориясы, әдістері және кілттерді басқару

ҚАЗАҚСТАН РЕСПУБЛИКАСЫНЫҢ БІЛІМ ЖӘНЕ

ҒЫЛЫМ МИНИСТРЛІГІ

ТҰРАР РЫСҚҰЛОВ АТЫНДАҒЫ ҚАЗАҚ ЭКОНОМИКАЛЫҚ УНИВЕРСИТЕТІ

«Инженерлік - экономикалық » факультеті

Кафедра «Қолданбалы информатика »

Мамандық «Есептеу жүйесі және Программалық жабдықтау»

Курс 3, күндізгі бөлім

Оқытушы маман Э. Ғ. К., доцент : Алдажаров Қ.

Курстық жұмыс

Тақырыбы : Криптографиялық жүйелер

Орындаған : Бейсембекова Жазира

Топ : 305

Алматы 2008

Мазмұны

Кіріспе . . . 3

1. АЖ-ді қорғаудың криптографиялық құралдары . . . 5

1. 1 Мәліметтердің криптографиялық өзгеру әдістері . . . 5

1. 2 Криптожүйелер класы . . . 6

1. 3 Криптографиялық жүйелерге қойылатын талаптар . . . 8

2. Симметриялық криптожүйелер . . . 9

2. 1 Алмастыру шифрлары . . . 9

2. 2 Ауыстыру шифрлары . . . 11

2. 3 Аналитикалық өзгерулердің көмегімен шифрлеу . . . 14

2. 4 Гаммерлеу әдісімен шифрлеу . . . 15

3. Ашық кілтті криптожүйелер(Ассиметриялық) . . . 17

3. 1 Диффи-Хелман алгоритмі . . . 18

3. 2 RSA алгоритмі ( Р. Райвест, А. Шамир, А. Эйдельман) . . . 19

3. 3 Эль-Гамаль алгоритмінің негізіндегі электронды қолтаңба . . . 22

4. Криптографиялық кілттерді басқару . . . 23

4. 1 Кілттер генерациясы . . . 23

4. 2 Кілттерді сақтау . . . 24

4. 3 Кілттерді тарату . . . 24

Қорытынды . . . 26

Глоссарий . . . 27

Қолданылған әдебиеттер . . . 29

Кіріспе

Бөтен адамдарға оқуға мүмкіндік бермейтіндей түрлендіру әдісімен ақпаратты қорғау проблемасы адамзатты бұрынғы заманнан толғандырды. Криптографияның тарихы адамзат тілінің тарихымен жасты. Сонымен қатар, ежелгі қауымдастықтарда онымен тек қана таңдаулылар иемденгендіктен алғашқы жазу криптографиялық жүйемен тең болған. Оған мысал ретінде Ежелгі Мысыр, Ежелгі Үндістанның қасиетті кітаптары бола алады.

Жазу-сызудың кең таралуына байланысты криптография жеке ғылым ретінде қалыптаса бастады. Алғашқы криптожүйелер біздің эрамыздың басында кездеседі. Сондықтан Цезарь хат жазуда өзінің атымен аталған жүйелі шифрді пайдаланды.

Криптографиялық жүйе бірінші және екінші дүниежүзілік соғыста қарқынды дами бастады. Соғыстан кейінгі уақыттан бері қазіргі күнге дейін есептеу құрылғыларының пайда болуы, криптографиялық әдістерді өңдеу мен жетілдіруді жеделдетті.

Мәліметтерді қорғаудың криптографиялық әдістері автоматтандырылған жүйелерде ЭЕМ - дерде өңделетін ақпаратты қорғау үшін пайдаланады. Криптографиялық түрлендіру рұқсат етілмеген алдын-алу тәсілі ретінде көп ғасырлық тарихқа ие. Қазіргі кезде көптеген шифрлар әдістері жетілдірілген және қолданудың теориялық және практикалық негіздері құрылған. Бұл әдістердің көбісі ақпаратты жабуда ойдағыдай пайдалануы мүмкін.

Қандай себептен ақпараттық жүйелерде криптографиялық әдістерді пайдалану проблемасы қазіргі кезде аса маңызды болды.

Бір жағынан, компьютерлік жүйелерді, соның ішінде үлкен көлемді мемлекеттік ақпараттарды, әскери, коммерциялық және жеке тұлғалардың рұқсат етілмеген мәліметтері жіберілетін интернет глобальді жүйесі пайдаланады.

Екінші жағынан, жаңа қуатты компьютерлердің жүйелі және нейронды есептеу техникасының пайда болуы шешуге мүмкін емес деп саналған криптографиялы жүйеге сенімсіздігін арттырды.

Ақпараттарды түрлендіру жолымен қорғау проблемасы мен - криптология айналысады ( “сryptos”- құпиялы, “logos”- ғылым деген грек сөздерінен шыққан) .

Криптология 2 бағытқа бөлінеді : криптография және криптоанализ. Бұл бағыттардың мақсаты бір-біріне қарама-қайшы.

Криптография - ақпаратты түрлендірудің математикалық әдістерін іздеу және зерттеумен айналысады. Басты мақсаты - мәліметтердің жасырындылығын (құпиялығын), тұтастығын және шынайлығын қамтамасыз ету.

Криптоанализ ортасы - ақпаратты кілтсіз шешу мүмкіндігін зерттейді. Басты мақсаты : ақпаратты қорғаудың криптографиялық жүйесінің осал жерлерін тауып, шифрланған мәтінді дешифрлау немесе жалған хабарламаны шынайы деп көрсету.

Қазіргі заманғы криптология 4 үлкен бөлімнен тұрады:

1. Симметриялы криптожүйелер

2. Ашық кілтті криптожүйелер

3. Электронды қолтаңба жүйелері

4. Кілттермен басқару

Криптографиялық әдістерді пайдаланудың негізгі бағыттары- ақпаратты байланыс салалары арқылы жіберу ( мысалы, электронды почта), жіберілетін хабарламалардың шығынын растау, тасығыштағы шифрланған түрдегі ақпаратты сақтау ( документтер, мәліметтер базасы ) .

Сонымен, криптография ақпаратты оқу тек кілтін бергенде ғана мүмкін ететіндей түрлендіреді.

1. АЖ-ді қорғаудың криптографиялық құралдары

Криптография - мәліметтердің өзгеру әдістерінің жиынтығы, олардың қызметі - қорғалатын мәліметтерді қарсылас үшін түсініксіз түрге келтіру. Бұл түрлендірулер ақпаратты қорғаудың екі өзекті мәселесін шешеді:

• ақпараттың жасырындылығын - байланыс арнасынан мәліметтерді алуына жол бермеу көмегімен ;

• ақпараттың тұтастығын - қарсыластың хабардың мазмұнын өзгеретіндей етіп бастапқы ақпаратты өзгертуге немесе жалған хабарларды жіберуге мүмкіндік бермеу көмегімен.

Ақпараттық жүйелердегі ақпаратты қорғаудың криптографиялық әдістері ЭЕМ-де өңделген немесе есте сақтау құрылғысының әртүрлі типінде сақталған ақпаратты қорғау үшін қалай қолданылса, байланыс жолдары бойынша әртүрлі элементтер арасында берілген ақпаратты жабу үшін де солай қолданылады.

Ақпараттық жүйелерде ақпараттардың криптографиялық жабылуына қойылатын талаптар:

- криптографиялық жабудың күрделілігі мен беріктігі мәліметтер құпиялылығының деңгейі мен көлеміне байланысты таңдалуы қажет;

- жабудың сенімділігі қаскүнемге жабудың әдісі белгілі болған жағдай-да да құпиялылық бұзылмайтындай болуы керек;

- жабу әдісі, қолданылған кілттер жиыны және оларды тарату механизмі

өте күрделі болуы керек;

- тікелей және кері өзгеру процедураларының орындалуы формалды болуы қажет және хабардың ұзындығына байланысты болмауы керек;

- өзгерудің орындалу процесінде туындайтын қателер жүйе бойынша таралмауы қажет;

- процедуралармен енгізілетін қорғауда артықшылық ең аз болуы қажет.

1. 1 Мәліметтердің криптографиялық өзгеру әдістері

Мәліметтердің криптографиялық өзгеру әдістері үшке бөлінеді:

- Шифрлеу.

- Кодтау.

- Басқа түрлері.

Шифрлеу - қорғалатын хабардың әрбір символы өзгеруге жатады.

Шифрлеу тәсілдері:

- ауыстыру;

- алмастыру;

- аналитикалық өзгеру;

- гаммерлеу;

- аралас шифрлеу.

Кодтау - қорғалған элементтердің кейбір элементтері (жеке символдар міндетті емес) алдын ала таңдалған кодтармен ауыстырылады.

Кодтау тәсілдері:

- мағыналық кодтау;

- символдық кодтау.

Басқаларға (жеке түрлеріне) - кесу, тарату және мәліметтерді қысу әдістері кіреді.

Кесу - мәліметтерді тарату, қорғалатын мәліметтер массиві әрқайсысы қорғалатын ақпараттар мазмұнын ашуға мүмкіндік бермейтін элементтерге бөлінеді және осындай тәсілмен ерекшеленген элементтер есте сақтау құрылғысының әртүрлі аумағында орналасады.

Шифрлеу процесін басқару кілттің көмегімен жүзеге асады.

1. 2 Криптожүйелер класы

Криптожүйелер екі класқа бөлінеді:

1) симметриялық (біркілтті) криптожүйелер;

2) асимметриялы(екікілтті) криптожүйелер.

1- сурет. Бір құпия кілтті симметриялық криптожүйенің сызбасы .

Симмметриялық криптожүйеде құпия кілтті жіберуші мен алушыға кілттерді таратудың қорғаушы каналы бойынша беру керек.

1-ші сурет бойынша жіберуші қорғалмаған канал бойынша заңды қабылдаушыға берілуі қажет бастапқы М хабарының ашық текстін генерациалайды. Каналды ұстап алушы берілетін хабарды ашу және алу мақсатында бақылайды. Ұстап алушы М хабарының мазмұнын біліп алмау үшін, жіберуші оны Е К алмастыру көмегімен шифрлейді және қабылдаушыға жіберілетін шифртекстті С= Е К (М) алады.

Қабылдаушы С шифрді кері алмастыру көмегімен ашады Е К -1 = D К (C) және бастапқы хабарды алады.

D К (C) = Е К -1 ( Е К (М) ) = М

Е К алмастыру криптоалгоритмі деп аталатын криптографиялық алмастыру түрлерінен таңдалады.

Жеке қолданылатын алмастыру таңдалатын параметр криптографиялық кілт К деп аталады.

2-сурет. Ашық кілтті асимметриялық криптожүйенің ықшамдалған сұлбасы

Асимметриялық криптожүйеде қорғалмаған канал арқылы тек ашық кілтті ғана беруге болады, ал құпия кілтті оның генерациялық орнында сақтайды.

Ақпаратты жабу құралдарын қолдану тәсілі бойынша ағындық және блоктық шифрлеу деп бөледі.

Ағындық шифрлеуде бастапқы мәтіннің әр символы басқалардан тәуелсіз өзгереді. Сондықтан мұндай өзгеру байланыс арнасы бойынша мәліметтерді берумен бір уақытта жүзеге асуы мүмкін.

Блоктық шифрлеуде жабық бастапқы мәтіннің кейбір символдар блогі бір уақытта өзгереді, сонымен қатар блоктар шегіндегі символдардың өзгеруі өзара тәуелді болады. Кейбір аралас блоктардағы символдардың өзгеруі арасында да тәуелділік болуы мүмкін.

Криптоталдау - кілтке қатынаусыз шифрленген хабардың бастапқы мәтінін ашу жайлы ғылым.

Криптоталдаудың орнықты ережесі (1-ші рет XIX ғасырда голланд А. Керкхофпен құрылған) шифрдың (криптожүйенің) тұрақтылығы кілттің құпиялылығымен анықталуы керек деп қорытындыланады.

Криптоаналитикалық шабуылдың келесідей негізгі типтері бар (криптоаналитикке қолданылатын шифрлеу алгоритмі және хабардың шифромәтіні белгілі дейік) :

- тек белгілі шифромәтіні бар криптоаналитикалық шабуыл;

- белгілі ашық мәтіні бар криптоаналитикалық шабуыл;

- ашық мәтінді таңдау мүмкіндігі бар криптоаналитикалық шабуыл.

Криптоберіктік - шифрдың сипаттамасы, яғни оның кілтті (яғни криптоанализге) білмей дешифрлеуге беріктігін анықтау.

КБ-тің негізгі көрсеткіштері:

- барлық мүмкін болатын кілттер саны;

- криптоталдауға қажетті орташа уақыт.

Мәліметтерді криптографиялық жабу процесі программалық түрде де, ақпаратты түрде де іске асырылады. Ақпаратты өткізу ақша жағынан көп қаржыны талап етеді, бірақ оның да артықшылықтары бар: жоғарғы өнімділік, қарапайымдылық, қорғаныстылық және т. б. Программалық өткізу аса қолайлы, сондықтан пайдалануда өте икемді.

1. 3 Криптографиялық жүйелерге қойылатын талаптар

Қазіргі заманғы ақпаратты қорғаудың криптографиялық жүйесі келесі талаптарға сәйкес қалыптастырылады:

- шифрланған мәтін қолға түскенде тек қана кілт арқылы оқылуы керек;

- шифрлануда қолданылатын кілттің операциялық саны шифрланған хабарламаның көрінісі мен өған сәйкес ашық мәтінге қажетті кілттердің жалпы санынан кем болмауы керек.

- қайта шифрлауға қажетті ақпараттың операция саны барлық кілттерді іріктеуде қатал төменгі бағаға ие болуы керек және қазіргі заманғы компьютерлер мүмкіндігінен асып түсуі керек.

- шифрлау алгоритмін білу қорғау тиімділігіне әсер етпеуі керек.

- кілтті азғантай өзгерту шифрланған хабарлама түрін бірдей кілт пайдаланғанда да маңызды өзгертуге әкелмеуі керек.

- шифрлау алгоритмінің құрама элементтері өзгермейтіндей болуы керек.

- кілттер арасында шифрлау кезінде жүйелі түрде пайдаланылтын қарапайым және оңай тәуелділік болмауы керек.

- шифрланған мәтін ұзындығы берілген мәтін ұзындығынан аспауы керек.

- алгоритм программалық та, сонымен қатар ақпараттық та өткізуге мүмкіндік беруі қажет және кілт ұзындығының өзгеруі шифрлау алгоритмінің сапасына әсерін тигізбеуі керек.

Тізбектің қауіпсіздігі ең әлсіз буыннан құралады: ол тұрақты болған сайын сенімді болады. Жақсы тұрғызылған криптожүйеде алгоритм де, протокол да, кілт және қалған барлығы өте күрделі тексерістен өтуі қажет. Егер криптографиялық алгоритм тұрақты болмаса, онда кез- келген криптоаналитик бұл қателікті біліп қояды. Егер генераторды күшейткенде компьютер жадының ұяшықтары қорғалмаған болса, онда мұндай қауіпсіздік ешкімге керек болмайды.

Сонымен қатар, тәжірибе жүзінде ақпараттық қауіпсіздікті қамтамасыз ету тек қана криптоаналитикке байланысты болмайды.

Қазіргі кезде персональді компьютерлерді қолданушыларда әртүрлі программалық өнімдерге қойылған шифрлау алгоритмдері қолдануға мүмкіндік бар. Мысалы, Word мітіндік редакторы, Excel электронды таблицалар редакторы немесе Windows NT операциялық жүйесін жеткілікті. Осы программалық өнімдердің ортақ құрылуынан басқа, ішіне орнатылған шифрлау алгоритмдері бар. Бұл алгоритмдер АҚШ- та дайындалған.

2. Симметриялық криптожүйелер

Қандай алгоритм жақсы: симметриялы немесе ассимметриялы? Дегенмен, криптожүйелердің артықшылықтары мен кемшіліктері жөнінде пікір таластар ашық кілтті ашық алгоритм ойлап табылғалы бері жүргізілуде. Симметриялы криптографиялық алгоритмнің кілт ұзындығы үлкен емес және ассимметриялыға қарағанда тез жұмыс істейді.

Бірақ, ашық кілтті криптожүйелердің ойлап тапқандардың бірі- американдық криптолог У. Деффидің айтуына қарағанда, оларды универсалды криптодүйенің жаңа түрі ретінде қарастыру керек. Ашық кілтті криптография және құпиялы кілтті криптография- бұл үлкен айырмашылығы бар, әртүрлі проблемаларды шешуге арналған алгоритмдер.

Бірақ, криптографияда құпиялы кілтті алгоритм жұмыс істей алмайтын аймақтарда ашық кілтті криптография істей алады.

Хабарларды шифрлеу кезінде де, шифрлеуді ашқанда да бір құпия кілт қолданылады.

Қолданылатындар:

- алмастыру шифрлары;

- ауыстыру шифрлары;

- гаммерлеу шифрлары;

- шифрленген мәліметтердің аналитикалық өзгерулері негізіндегі

шифрлар.

2. 1Алмастыру шифрлары

Бастапқы мәтіннің Т= (Т

1

, Т

2

, Т

3

, …, Т

N

), символдарын алмастыру дегеніміз - оның қайта реттеліп, символдың і позициясынан σ(i) позициясына ауысуын атайды, мұндағы

.

.

Мысалы, «Пришлите помощь» мәтіні 15, 2, 5, 7, 9, 1, 6, 13, 11, 4, 14, 3, 12, 10, 8 кілттер негізінде «ЬРЛТ - ПООШЩИМПЕ» хабарына шифрленеді.

σ алмастыру индекстер векторында кілт бар.

N элементтердің Т бастапқы мәтіні алмастыруларының жалпы мүмкін болатын саны мынаған тең:

Алматырулар шифрленген кестелермен жиі беріледі. Кілт түрінде шифрленген кестелерде мыналар қолданылады:

1) кесте көлемі;

2) алмастыруға берілетін сөз немесе сөйлем;

3) кесте құрылымының ерекшеліктері.

1. Мысалы, 5∗3 кестесі бойынша «завтра была война» мәтіні «ЗАВАБОВЫЙТЛНРАА» түрінде шифрленеді.

Мәтін: «АЗРВТБААЫЛОВАЙН»

2. Алмастырудың ең сенімді класы - төмендегі кілт негізіндегі жолды-бағанды алмастырулар:

Мысалы, «ЗАМОК» кілті бар «ЗАВТРА БЫЛА ВОЙНА» мәтіні «АЗРВТБААЫЛОВАЙН» түрінде шифрленеді.

Магиялық квадраттар - торға тізбектелген натуралды сандар жазылған квадратты кесте 1-ден басталып қосындысында әр баған бойынша, әр жол және әр диагональ бойынша бір сан береді. (3*3 - бір, 4*4 - 880, 5*5 - 25)

Мысал:

ПРИЛЕТАЮ ВОСЬМОГО → ОИРМ ЕОСЮ ВТАЬЛГОП

Күрделенген алмастыру.

Шифрленген мәтіннің символдарын жазу үшін күрделенген элементтер енгізілген арнайы кесте қолданылады.

Мысал:

- қолданылмаған элемент

Шифрленген мәтін:

ДОПРα БСВИК РРТМα

ОЫαНα ЕНСЕФ αУТαИ

ССαАФ ИαЬОЕ ЕЫααТ

МЕαТЖДЛ

Шифлерді байқау.

Шифрлерді бұзуды шифрлерді қарапайым статистикалық байқаудан басталады.

Статистикалық бақылау үшін шекті ұзындықтағы шифрлеу мәтінінің кездейсоқтығы маңызды болады. Мұндай кездейсоқтықтың практикалық өлшемін Лемпел мен Зив енгізеді:

«Егер шифрлеу мәтіні 10%-ке қарағанда бір архиваторға артық қысылса, онда шифрлеу жүйесі әлсіз».

Алмастыру шифрлерін ашу4*4 кестесінде реттелген мынадай шифровка бар болсын: АЗЮЖЕ СШГГООИПЕР

Р(1-2) =Р(АЗ) *Р(Е) *Р(ГТ) *Р(ИП)

Р(1-3) =Р(АЮ) *Р(ЕС) *Р(ГО) *Р(ИЕ)

Р(1-4) =Р(АЖ) *Р(ЕШ) *Р(ГО) *Р(ИР)

Р(1-3) >Р(1-4) >Р(1-2) мұнда 1-бағанадан кейін 3-бағана болуы ықтимал

Ең жақсы нәтиже 2413 бағаналарды қоюда.

Жолдарды (4123) реттеп қоя отырып, алатынымыз: «Приезжаю шестого».

2. 2 Ауыстыру шифрлары

Шифрленген мәтіннің символдары бір алфавиттен (бір немесе моноалфавитті ауыстырым) немесе бірнеше алфавиттен (көп немесе полиалфавитті ауыстырым) алынған басқа символдармен ауыстырылады.

Моноалфавитті ауыстырым:

Ашық мәтін: In this book…

Шифрленген мәтін: At omay pbbe…

Шифр төменгі беріктіктен тұрады, өйткені шифрленген мәтін сондай статистикалық сипаттамадан тұрады.

Әдетте ағылшын мәтіні келесі E - 0, 13; T - 0, 105; A - 0, 081; O - 0, 079 және т. б. жиіліктерден тұрады. Шифрленген мәтінде пайда болудың көптеген жиіліктері R - 0, 12; O - 0, 09; A және N -0, 07 әріптерінен тұрады. Мұнда R символымен E, O символымен Т және т. с. с. шифрленгенін көруге болады. Бұл әдіс шифрленген мәтін қысқа болғанда ғана қолданылады.

алфавитіндегі

n

әріптері бар мәтінді

алфавитіндегі

n

әріптері бар мәтінді

(мұндағы, x

i

∈

(мұндағы, x

i

∈

, 0≤ i <n - кейбір бүтін n=1, 2, 3, … сандар үшін) n-грамм ретінде қарастыруға болады.

, 0≤ i <n - кейбір бүтін n=1, 2, 3, … сандар үшін) n-грамм ретінде қарастыруға болады.

арқылы

арқылы

жиынының әріптерінен құралған, n-грамм жиынын белгілейміз. Е криптографиялық өзгеруі мына өзгерулер жиынтығын береді:

жиынының әріптерінен құралған, n-грамм жиынын белгілейміз. Е криптографиялық өзгеруі мына өзгерулер жиынтығын береді:

E={E

(n)

: 0 ≤ n < ∞}, E

(n)

:

→

→

.

.

E

(n)

өзгеруі

ашық мәтінінің әрбір n-граммы

ашық мәтінінің әрбір n-граммы

, яғни

, яғни

(мұндағы

(мұндағы

) шифромәтінінің n-граммымен ауыстырылуын анықтайды, бұл жағдайда

) шифромәтінінің n-граммымен ауыстырылуын анықтайды, бұл жағдайда

жиынында E

(n)

өзгеруінің өзара бірмәнділігін талап ету міндетті болып табылады.

жиынында E

(n)

өзгеруінің өзара бірмәнділігін талап ету міндетті болып табылады.

Криптографиялық жүйе

кілт

деп аталатын, К параметрімен алынған,

криптографиялық өзгеру жүйесі деп айтылады.

криптографиялық өзгеру жүйесі деп айтылады.

Кілт мәндерінің жиыны

түйінді кеңістігін құрайды.

түйінді кеңістігін құрайды.

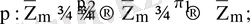

алфавитіндегі ауыстырым

алфавитіндегі ауыстырым

-ға π: t→π(t) - бұл ашық мәтіннің t әрпін шифромәтіннің π(t) әрпіне ауыстыруына

-ға π: t→π(t) - бұл ашық мәтіннің t әрпін шифромәтіннің π(t) әрпіне ауыстыруына

-нен π-дің өзара бірмәнді бейнесі болады. Барлық

-нен π-дің өзара бірмәнді бейнесі болады. Барлық

-ге ауысулар жиыны

-ге ауысулар жиыны

-нің симметриялық тобы деп аталады және

-нің симметриялық тобы деп аталады және

түрінде белгіленеді.

түрінде белгіленеді.

симметриялық тобы келесі қасиеттерге ие болады:

симметриялық тобы келесі қасиеттерге ие болады:

1. Тұйықтық.

π 1 * π 2 ауыстырымдарының туындысы келесі ауыстырымдай болады:

2. Ассоциативтілік .

Екі тәсіл де жақшаға алынады, π 1 π 2 π 3 ауыстырымдарының туындылары:

бірдей нәтиже береді.

3. Бірыңғай элементтің бар болуы.

Барлық π∈

үшін δπ= δπ үнсіз келісім бойынша

тобының элементі δ(t) =t сияқты анықталған δ ауыстырым болады.

4. Кері элементтердің болуы.

Әрбір π ауыстырымы үшін өзара бірмәнді анықталған кері ауыстырым болады, ол ππ -1 =δ арақатынасын қанағаттандыратын π -1 -мен белгіленеді.

алфавиті үшін ауыстырымның К кілтінде

алфавиті үшін ауыстырымның К кілтінде

-нен шығатын симметриялық топтың элементтер тізбегі бар:

-нен шығатын симметриялық топтың элементтер тізбегі бар:

0 ≤ n < ∞.

0 ≤ n < ∞.

К кілтімен анықталған ауыстырым ашық мәтіннің

n-граммын шифромәтіннің

n-граммын шифромәтіннің

(мұндағы,

(мұндағы,

, әрбір n үшін, n=1, 2, 3, …) n-граммына шифрлейтін Е

К

криптографиялық өзгеруі болып табылады.

, әрбір n үшін, n=1, 2, 3, …) n-граммына шифрлейтін Е

К

криптографиялық өзгеруі болып табылады.

Е К біралфавитті ауыстырым деп аталады , егер π i мәні әрбір i (мұндағы i=0, 1, 2, . ., ) үшін бірдей болса; кері жағдайда Е К көпалфавитті ауыстырым деп аталады .

Е К ауыстырымының ерекшеліктері:

- ашық мәтін әріп бойынша шифрленеді (әріптен кейін әріп) ;

- yiшифромәтіннің i-ші әрпі К кілтінің πiкомпонентінің i-ші және xiашық мәтіннің i-ші функциясы болып табылады.

Цезарьдің орын ауыстыру әдісі - орын ауыстырудың ең қарапайым тәсілі болып табылады. Ол көпалфавитті орын ауыстыру тобына жатады.

Бұл әдіс рим императоры Гай Юлий Цезарь атымен аталған. Ол Марк Тулий Цицеронға 50 әріпті алфавит пен С3 орын ауыстыруды пайдаланып хаттамаларды құрастыруды бұйырған. Орын ауыстыру “ Бастапқы мәтін- шифрланған мәтін ” сәйкес әріптер жұбынан тұратын таблица арқылы анықталады. С3 орын ауыстыруында 1 таблицада берілген бағыт (→) бастапқы мәтін әріптері ( сол жақтағы) С3 шифрлауы арқылы оң жақтағы шифрланған мәтін әріптеріне ауыстырылады.

Мысалы, Мен программа жасадым сөйлемі С3 орын ауыстыруы

арқылы пиртусжугппгйгфгзюп ауысады.

А→г Й→м Т→х Ы→ю

Б→д К→н У→ц Ь→я

В→е Л→о Ф→ч Э → -

Г→ж М→п Х→ш Ю→а

Д→з Н→р Ц→щ Я→б

Е→и О→с Ч→ъ → в

Ж→й П→т Ш→ы

З→к Р→у Щ→ь

И→л С→ф Ъ→э

3- срует. Цезарь орын ауыстыруын қолдану

Өзінің қарапайымдылығына сай жүйе әлсіз. Егер қаскүнемде:

- шифрланған немесе сәйкес келетін бастапқы мәтін;

- қаскүнеммен таңдап алынған бастапқы мәтіннің шифрланған мәтіні

болса, онда ешқандай қиындықсыз кілтті анықтап, шифрды аша алады.

Хилл және Плэйфер шифрлары Цезарь орын ауыстыруына қарағанда тиімдірек. Олар жеке символдардың орын ауыстыруына емес, 2- граммды ( Плэйфер шифры) және n- граммды ( Хилл шифры ) ауыстыруға негізделген

Жоғарғы крипто тұрақтылығына қарамастан бұл әдіс өте күрделі және таратуда көп ақпаратты талап етеді.

Полиалфавитті ауыстырым (Вижинер кестесі) - 1586 ж. - n 2 элементтері бар квадраттық матрица, мұндағы n - қолданылатын алфавиттің символдар саны. Әр жол алфавиттің символға циклдық жылжуымен алынған. Шифрлеу үшін сәйкесінше жұмыс матрицасы қалыптасатын әріптік кілт таңдалады.

Түйінді тізбек r ұзындықта болсын, сонда

болады.

болады.

Вижинер шифрлеу жүйесі

,

,

, мұндағы π

i

=π(i mod r) ережесіне сәйкес

, мұндағы π

i

=π(i mod r) ережесіне сәйкес

кілтінің көмегімен

кілтінің көмегімен

ашық мәтінін

ашық мәтінін

шифромәтініне өзгертеді:

шифромәтініне өзгертеді:

Мысал

КІМНЕН: М А К С И М А Л Ь Н О…

КІЛТ: С А Л Ь Е Р И С А Л Ь…

... жалғасы- Іс жүргізу

- Автоматтандыру, Техника

- Алғашқы әскери дайындық

- Астрономия

- Ауыл шаруашылығы

- Банк ісі

- Бизнесті бағалау

- Биология

- Бухгалтерлік іс

- Валеология

- Ветеринария

- География

- Геология, Геофизика, Геодезия

- Дін

- Ет, сүт, шарап өнімдері

- Жалпы тарих

- Жер кадастрі, Жылжымайтын мүлік

- Журналистика

- Информатика

- Кеден ісі

- Маркетинг

- Математика, Геометрия

- Медицина

- Мемлекеттік басқару

- Менеджмент

- Мұнай, Газ

- Мұрағат ісі

- Мәдениеттану

- ОБЖ (Основы безопасности жизнедеятельности)

- Педагогика

- Полиграфия

- Психология

- Салық

- Саясаттану

- Сақтандыру

- Сертификаттау, стандарттау

- Социология, Демография

- Спорт

- Статистика

- Тілтану, Филология

- Тарихи тұлғалар

- Тау-кен ісі

- Транспорт

- Туризм

- Физика

- Философия

- Халықаралық қатынастар

- Химия

- Экология, Қоршаған ортаны қорғау

- Экономика

- Экономикалық география

- Электротехника

- Қазақстан тарихы

- Қаржы

- Құрылыс

- Құқық, Криминалистика

- Әдебиет

- Өнер, музыка

- Өнеркәсіп, Өндіріс

Қазақ тілінде жазылған рефераттар, курстық жұмыстар, дипломдық жұмыстар бойынша біздің қор #1 болып табылады.

Ақпарат

Қосымша

Email: info@stud.kz