Безопасность IP-телефонии на базе Asterisk: угрозы и методы защиты

Безопасность IP - телефонии

Сапанов Әліби Мұратжанұлы, студент магистратуры

Ералы Умитжан Айтақынұлы, студент магистратуры

1 Международный университет информационных технологий (г. Алматы, Казахстан)

В данной статье рассматриваются методы безопасности, связанные с осуществлением телефонных переговоров по сетям, а также описаны решения под бесплатную платформу Asterisk, проблематика актуальна для любых других платформ IP-телефонии.

Ключевые слова: IP-телефония, Asterisk, DoS-атака, IP-АТС, SRTP, SIP-протокол, TLS (Transport Layer Security) протокол, VPN, шифрование, криптография.

В современном мире информация является одним из ценнейших ресурсов, поэтому ее защита - важная задача. Немалую роль в работе организации любого уровня играют телефонные переговоры. В силу возрастающей популярности IP-телефонии, все острее встает вопрос обеспечения ее безопасности в общем и конфиденциальности разговоров в частности. Знание основных источников опасности для сетей IP-телефонии, а также понимание методов устранения этих угроз поможет сохранить репутацию и финансовые ресурсы компании.

ВИДЫ УГРОЗ ДЛЯ VOIP-СЕТЕЙ

1 Перехват и манипулирование данными

Наиболее часто встречаемая уязвимость телефонных сетей, особенно опасная для IP-телефонии. В случае применения IP-телефонии злоумышленнику не нужен физический доступ к линии передачи данных. Находящееся внутри корпоративной сети устройство перехвата, скорее всего, может быть обнаружено, внешнее прослушивание отследить практически невозможно[1] . Кроме того, перехваченные данные или голос могут быть переданы далее с изменениями. В таких условиях весь незашифрованный голосовой поток необходимо считать небезопасным.

2 Подмена и взлом пользовательских данных

Отказ от использования или упрощение механизмов аутентификации и авторизации в IP-телефонии открывает для злоумышленника возможность не санкционировано получить доступ к системе, подменив данные о пользователе своими. Возможен также взлом учетных данных пользователей посредством перебора или прослушивания незащищенных каналов связи. Подобная уязвимость может быть использована для совершения дорогостоящих звонков за счет жертвы, сводя на нет всю возможную выгоду от использования IP-телефонии.

3 Ограничение доступности

Одной из разновидностей атак является «отказ в обслуживании» (Denial of Service, DoS) . Эта атака нацелена на превышение предельной нагрузки на систему большим количеством коротких звонков или информационного мусора [1] . Без постоянного отслеживания признаков подобных атак и применения пассивных средств защиты, это приводит к тому, что серверы IP-телефонии не справляются с возросшей нагрузкой и не в состоянии обслуживать подключенных абонентов.

Проанализировав основные источники угроз безопасности IP-телефонии, можно выделить ключевые критерии защищенности [2] :

1. Конфиденциальность - это необходимость обеспечения защиты траффика IP-телефонии для предотвращения перехвата или прослушивания телефонных звонков, внесения изменений в передаваемую информацию, кражи учетных данных пользователей.

2. Целостность - это обеспечение уверенности, что передаваемая информация не подвергается правке со стороны неавторизованных пользователей, что запросы на выполнение определенных задач или функций (например, совершение звонка или внесение изменений в настройки системы IP-телефонии) инициированы авторизованными пользователями или приложениями.

3. Доступность - это бесперебойное функционирование корпоративной системы IP-телефонии в условиях DoS-атак, различных «червей», «вирусов» и т. п.

МЕТОДЫ ЗАЩИТЫ IP-ТЕЛЕФОНИИ

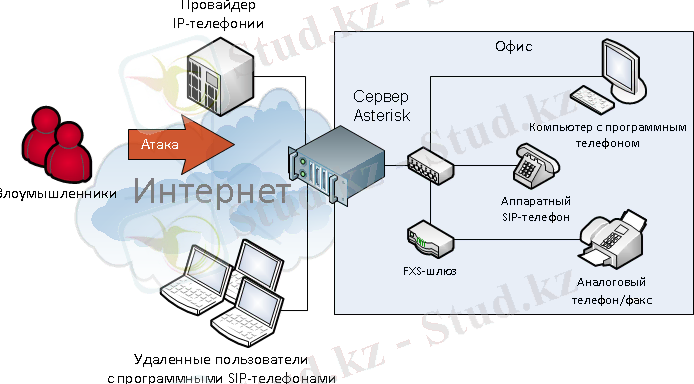

Рассмотрим наименее защищенный и, при этом, один из самых распространенных примеров реализации IP-телефонии.

Рисунок 1 - Реализация IP-телефонии

Сервер телефонии на базе IP-АТС Asterisk имеет прямой выход в сеть интернет для обслуживания удаленных филиалов и связи с SIP-провайдером, предоставляющим доступ к внешним линиям связи. Аутентификация пользователей происходит по IP-адресам [3] . Последним рубежом защиты является сам сервер IP-телефонии. Указаны несколько классических методов защиты сервера от атак в таблице 1[4] .

Таблица 1

Межсетевой экран пропускает исходящий трафик от сервера телефонии к SIP-провайдеру и фильтрует входящий по определенным правилам. Рациональным решением можно считать закрытие на межсетевом экране всех сетевых портов для IP-телефонии, кроме необходимых для ее корректной работы и администрирования [5] . Этот же метод защиты целесообразно применять на самом сервере телефонии, чтобы защитить его от внутренних атак. Таким образом, сервер телефонии доступен из внешних сетей только по определенным служебным портам, подключение к которым, из соображений безопасности, будет выполняться с применением шифрования.

ШИФРОВАНИЕ ТЕЛЕФОННЫХ РАЗГОВОРОВ

Для защиты конфиденциальных переговоров и минимизации возможности попадания конфиденциальной или коммерческой информации в руки злоумышленника необходимо защитить передаваемые по открытым каналам связи данные от перехвата и прослушивания.

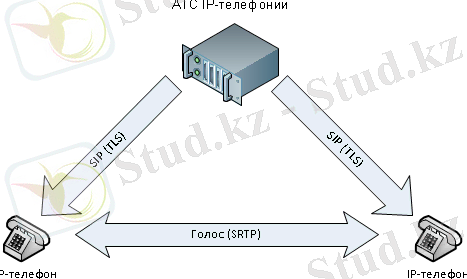

Поскольку для совершения звонка клиент и сервер предварительно обмениваются служебными данными для установления соединения, данную проблему можно разделить на две составляющих - защиту служебных данных IP-телефонии и защиту голосового трафика [6] . В качестве средства защиты могут быть использованы протокол TLS (Transport Layer Security) для защиты SIP сигналов и протокол SRTP (Secure Real Time Protocol) для защиты голосового трафика.

Рисунок 2 - Шифрование IP-телефонии

TLS - криптографический протокол, обеспечивающий защищённую передачу данных между узлами в сети, является стандартным методом для шифрования SIP-протокола [7] . TLS обеспечивает конфиденциальность и целостность передаваемой информации, осуществляет аутентификацию.

После установления защищенного соединения начинается передача голосовых данных, обезопасить которые позволяет применение протокола SRTP.

Протокол SRTP считается одним из лучших способов защиты IP телефонии на базе IP-АТС Asterisk. Основное преимущество этого протокола - отсутствие какого-либо влияния на качество связи [7] . Схема работы протокола SRTP выглядит так: каждому совершаемому вами звонку присваивается уникальный код, который делает подслушивание разговоров неавторизированными в системе пользователями практически невозможным. Благодаря этому протокол SRTP выбирают как для обычных, так и для конфиденциальных звонков.

Не следует забывать о необходимости защиты подключения сервера телефонии к внешним каналам связи (мобильная связь, телефонные сети общего пользования) .

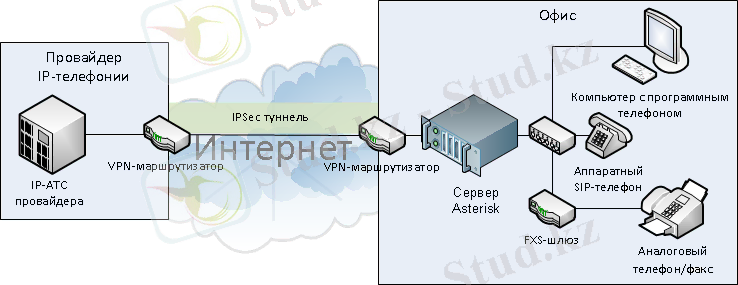

ПРИМЕНЕНИЕ ШИФРОВАННЫХ ТУННЕЛЕЙ VPN

В случае необходимости организации систем с повышенными требованиями к защите IP-телефонии, возможно подключение удаленных пользователей посредством виртуальных частных сетей (VPN) [8] . Содержание перехваченных пакетов, отправленных по шифрованным VPN туннелям понятно только владельцам ключа шифрования. Этот же метод применим для защиты подключений к поставщикам услуг IP-телефонии. На текущий момент многие VoIP провайдеры предлагают возможность VPN-подключения.

Рисунок 3 - Схема работы IP-телефонии через VPN-туннель

... продолжение- Информатика

- Банковское дело

- Оценка бизнеса

- Бухгалтерское дело

- Валеология

- География

- Геология, Геофизика, Геодезия

- Религия

- Общая история

- Журналистика

- Таможенное дело

- История Казахстана

- Финансы

- Законодательство и Право, Криминалистика

- Маркетинг

- Культурология

- Медицина

- Менеджмент

- Нефть, Газ

- Искуство, музыка

- Педагогика

- Психология

- Страхование

- Налоги

- Политология

- Сертификация, стандартизация

- Социология, Демография

- Статистика

- Туризм

- Физика

- Философия

- Химия

- Делопроизводсто

- Экология, Охрана природы, Природопользование

- Экономика

- Литература

- Биология

- Мясо, молочно, вино-водочные продукты

- Земельный кадастр, Недвижимость

- Математика, Геометрия

- Государственное управление

- Архивное дело

- Полиграфия

- Горное дело

- Языковедение, Филология

- Исторические личности

- Автоматизация, Техника

- Экономическая география

- Международные отношения

- ОБЖ (Основы безопасности жизнедеятельности), Защита труда