Технологии защищённой связи: архитектура Solstice FireWall-1, механизмы аутентификации и криптографические алгоритмы (PGP, Blowfish, Kerberos)

Тип работы: Реферат

Бесплатно: Антиплагиат

Объем: 24 страниц

В избранное:

МИНИСТЕРСТВО ОБРАЗОВАНИЯ И НАУКИ

РЕСПУБЛИКИ КАЗАХСТАН

Казахстанско-Британский технический университет

Кафедра Естественных научных дисциплин

ПОЯСНИТЕЛЬНАЯ ЗАПИСКА

к курсовой работе

по информатике

Тема: «Технологии защищенной связи»

Преподаватель: д. т. н., проф.

Бекбаев А. Б.

«_23_»_май_2003г.

Студент: ст. гр. ФНИ-02-12р

Жаппаспаев Ж. М.

Алматы 2003

СОДЕРЖАНИЕ

ВВЕДЕНИЕ3

1. ТЕХНОЛОГИИ ЗАЩИТЫ ИНФОРМАЦИИ4

1. 1. Назначение экранирующих систем и требования к ним4

1. 2. Структура системы Solstice FireWall-15

2. АУТЕНФИКАЦИЯ ПОЛЬЗОВАТЕЛЕЙ ПРИ РАБОТЕ С FTP И ЯЗЫК ПРОГРАММИРОВАНИЯ8

2. 1 Язык программирования. Прозрачность и эффективность9

3. PRETTY GOOD PRIVACY10

3. 1. Основные команды PGP11

4. BLOWFISH12

4. 1. Mini-blowfish12

5. KERBEROS15

5. 1. Клиент/Kerberos/Cepвep16

5. 2. Связь между Kerberos-областями18

6. ДЕМОНСТРАЦИОННЫЙ ПРИМЕР20

6. 1. Пример реализации политики безопасности20

6. 1. 1. Упрвление системой FIREWALL-122

6. 2. Еще один пример реализации политики безопасности23

ЗАКЛЮЧЕНИЕ24

СПИСОК ИСПОЛЬЗОВАННЫХ ИСТОЧНИКОВ25

ВВЕДЕНИЕ

В данной курсовой работе будут рассмотренны наиболее эффективные методы защиты информационных сетей. В первой части этого документа рассматриваются основные понятия экранируемых систем, а также требования, предъявляемые к ним. На примере пакета Solstice FireWall-1 рассматривается несколько типичных случаев использования таких систем, особенно применительно к вопросам обеспечения безопасности Internet-подключений. Рассмотрено также несколько уникальных особенностей Solstice FireWall-1, позволяющих говорить о его лидерстве в данном классе приложений. Во второй части отражены методы и механизмы аутенфикации, системы Solstice FireWall-1. Алгоритмы фильтрации UDP-пакетов. В этой части также освещается язык программирования встроенный в систему Solstice FireWall-1 его прозрачность и эффективность. В третьей части этой работы рассматриваются алгоритмы шифрования на примере пакета PGP (Pretty Good Privacy) в котором комплексно решены практически все проблемы защиты передаваемой информации. Применены сжатие данных перед шифрованием, мощное управление ключами, вычисление контрольной функции для цифровой подписи, надежная генерация ключей. Четвёртая часть освещает пакет BLOWFISH использующий ряд схем систем защиты в два этапа. Алгоритмы его шифрования. В пятой части данного документа изучена система работы системы KEBEROS. В шестой главе рассматриваются методы защиты телефонной связи. Так же в данной курсовой работе приведены демонстрационные примеры на основе Solstice FireWall-1. В конце работы приведен список использованных источников.

1. ТЕХНОЛОГИИ ЗАЩИТЫ ИНФОРМАЦИИ

При подключении к Internet безопасность локальной сети и конфиденциальность содержащейся в ней информации подвергается риску. По данным CERT Coordination Security Institute (CSI) среди 500 наиболее крупных организаций, компаний и университетов с 1991 число незаконных вторжений возросло на 48. 9 %, а потери, вызванные этими вторжениями, оцениваются в 66 миллион долларов США.

Одним из наиболее распространенных механизмов защиты от интернетовских бандитов- «хакеров» является применение межсетевых экранов - брэндмауэров (firewalls) .

Стоит отметить, что вследствие непрофессионализма администраторов и недостатков некоторых типов брэндмауеров порядка 30 % взломов совершается после установки защитных систем.

1. 1. Назначение экранирующих систем и требования к ним

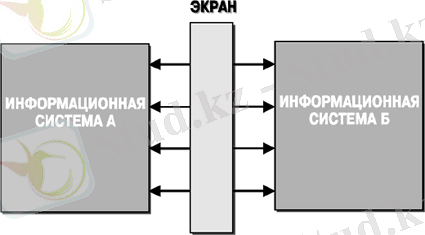

Проблема межсетевого экранирования формулируется следующим образом. Пусть имеется две информационные системы или два множества информационных систем как описывается на рисунке 1. Экран (FireWall) - это средство разграничения доступа клиентов из одного множества систем к информации, хранящейся на серверах в другом множестве.

Проблема межсетевого экранирования формулируется следующим образом. Пусть имеется две информационные системы или два множества информационных систем как описывается на рисунке 1. Экран (FireWall) - это средство разграничения доступа клиентов из одного множества систем к информации, хранящейся на серверах в другом множестве.

Рисунок 1 . Информационные системы и экран FireWall

Экран выполняет свои функции, контролируя все информационные потоки между этими двумя множествами информационных систем, работая как некоторая “информационная мембрана”. В этом смысле экран можно представлять себе как набор фильтров, анализирующих проходящую через них информацию и, на основе заложенных в них алгоритмов, принимающих решение: пропустить ли эту информацию или отказать в ее пересылке. Кроме того, такая система может выполнять регистрацию событий, связанных с процессами разграничения доступа. в частности, фиксировать все “незаконные” попытки доступа к информации и, дополнительно, сигнализировать о ситуациях, требующих немедленной реакции, то есть поднимать тревогу.

Обычно экранирующие системы делают несимметричными. Для экранов определяются понятия “внутри” и “снаружи”, и задача экрана состоит в защите внутренней сети от “потенциально враждебного” окружения. Важнейшим примером потенциально враждебной внешней сети является Internet.

Рассмотрим более подробно, какие проблемы возникают при построении экранирующих систем. При этом мы будем рассматривать не только проблему безопасного подключения к Internet, но и разграничение доступа внутри корпоративной сети организации.

Первое, очевидное требование к таким системам, это обеспечение безопасности внутренней (защищаемой) сети и полный контроль над внешними подключениями и сеансами связи.

Во-вторых, экранирующая система должна обладать мощными и гибкими средствами управления для простого и полного воплощения в жизнь политики безопасности организации и, кроме того, для обеспечения простой реконфигурации системы при изменении структуры сети.

В-третьих, экранирующая система должна работать незаметно для пользователей локальной сети и не затруднять выполнение ими легальных действий.

В-четвертых, экранирующая система должна работать достаточно эффективно и успевать обрабатывать весь входящий и исходящий трафик в “пиковых” режимах. Это необходимо для того, чтобы FireWall нельзя было, образно говоря, “забросать” большим количеством вызовов, которые привели бы к нарушению ее работы.

Пятое. Система обеспечения безопасности должна быть сама надежно защищена от любых несанкционированных воздействий, поскольку она является ключом к конфиденциальной информации в организации.

Шестое. В идеале, если у организации имеется несколько внешних подключений, в том числе и в удаленных филиалах, система управления экранами должна иметь возможность централизованно обеспечивать для них проведение единой политики безопасности.

Седьмое. Система FireWall должна иметь средства авторизации доступа пользователей через внешние подключения. Типичной является ситуация, когда часть персонала организации должна выезжать, например, в командировки, и в процессе работы им, тем немение, требуется доступ, по крайней мере, к некоторым ресурсам внутренней компьютерной сети организации. Система должна уметь надежно распознавать таких пользователей и предоставлять им необходимый доступ к информации.

1. 2. Структура системы Solstice FireWall-1

Классически примером, на котором можно проиллюстрировать все вышеизложенные принципы, является программный комплекс Solstice FireWall-1 компании Sun Microsystems. Данный пакет неоднократно отмечался наградами на выставках и конкурсах. Он обладает многими полезными особенностями, выделяющими его среди продуктов аналогичного назначения.

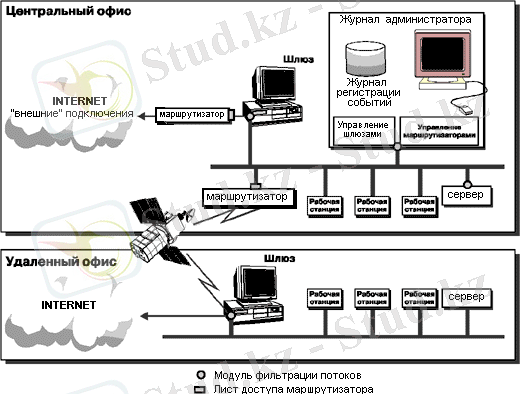

Рассмотрим основные компоненты Solstice FireWall-1(рисунок 2) и функции, которые они реализуют.

Центральным для системы FireWall-1 является модуль управления всем комплексом. С этим модулем работает администратор безопасности сети. Следует отметить, что продуманность и удобство графического интерфейса модуля управления отмечалось во многих независимых обзорах, посвященных продуктам данного класса.

Рисунок 2 . Основные компоненты Solstice FireWall-1

Администратору безопасности сети для конфигурирования комплекса FireWall-1 необходимо выполнить следующий ряд действий:

- Определить объекты, участвующие в процессе обработки информации. Здесь имеются в виду пользователи и группы пользователей, компьютеры и их группы, маршрутизаторы и различные подсети локальной сети организации.

- Описать сетевые протоколы и сервисы, с которыми будут работать приложения. Впрочем, обычно достаточным оказывается набор из более чем 40 описаний, поставляемых с системой FireWall-1.

Далее, с помощью введенных понятий описывается политика разграничения доступа в следующих терминах: «Группе пользователей А разрешен доступ к ресурсу Б с помощью сервиса или протокола С, но об этом необходимо сделать пометку в регистрационном журнале». Совокупность таких записей компилируется в исполнимую форму блоком управления и далее передается на исполнение в модули фильтрации.

Модули фильтрации могут располагаться на компьютерах- шлюзах или выделенных серверах или в маршрутизаторах как часть конфигурационной информации. В настоящее время поддерживаются следующие два типа маршрутизаторов: Cisco IOS 9. х, 10. х, а также BayNetworks(WellFleet) OS v. 8.

Модули фильтрации просматривают все пакеты, поступающие на сетевые интерфейсы, и, в зависимости от заданных правил, пропускают или отбрасывают эти пакеты, с соответствующей записью в регистрационном журнале. Следует отметить, что эти модули, работая непосредственно с драйверами сетевых интерфейсов, обрабатывают весь поток данных, располагая полной информацией о передаваемых пакетах.

2. АУТЕНФИКАЦИЯ ПОЛЬЗОВАТЕЛЕЙ ПРИ РАБОТЕ С FTP И ЯЗЫК ПРОГРАММИРОВАНИЯ

Solstice FireWall-1 позволяет администратору установить различные режимы работы с интерактивными сервисами FTP и telnet для различных пользователей и групп пользователей. При установленном режиме аутентификации, FireWall-1 заменяет стандартные FTP и telnet демоны UNIX на свои собственные, располагая их на шлюзе, закрытом с помощью модулей фильтрации пакетов. Пользователь, желающий начать интерактивную сессию по FTP или telnet (это должен быть разрешенный пользователь и в разрешенное для него время), может сделать это только через вход на такой шлюз, где и выполняется вся процедура аутентификации. Она задается при описании пользователей или групп пользователей и может проводиться следующими способами:

- Unix-пароль;

- Программа S/Key генерации одноразовых паролей;

- Карточки SecurID с аппаратной генерацией одноразовых паролей.

2. 1. Гибкие алгоритмы фильтрации UDP-пакетов, динамическое экранирование.

UDP-протоколы, входящие в состав TCP/IP, представляют собой особую проблему для обеспечения безопасности. С одной стороны на их основе создано множество приложений. С другой стороны, все они являются протоколами «без состояния», что приводит к отсутствию различий между запросом и ответом, приходящими извне защищаемой сети.

Пакет FireWall-1 решает эту проблему созданием контекста соединений поверх UDP сессий, запоминая параметры запросов. Пропускаются назад только ответы внешних серверов на высланные запросы, которые однозначно отличаются от любых других UDP-пакетов, поскольку их параметры хранятся в памяти FireWall-1.

Следует отметить, что данная возможность присутствует в весьма немногих программах экранирования, распространяемых в настоящий момент.

Заметим также, что подобные механизмы задействуются для приложений, использующих RPC, и для FTP сеансов. Здесь возникают аналогичные проблемы, связанные с динамическим выделением портов для сеансов связи, которые FireWall-1 отслеживает одинаковым образом, запоминая необходимую информацию при запросах на такие сеансы и обеспечивая только "законный" обмен данными. Данные возможности пакета Solstice Fire Wall-1 резко выделяют его среди всех остальных межсетевых экранов. Впервые проблема обеспечения безопасности решена для всех без исключения сервисов и протоколов, существующих в Internet.

2. 1 Язык программирования. Прозрачность и эффективность

Система Solstice Fire Wall-1 имеет собственный встроенный объектно-ориентированный язык программирования, применяемый для описания поведения модулей - фильтров системы. Собственно говоря, результатом работы графического интерфейса администратора системы является сгенерированный сценарий работы именно на этом внутреннем языке. Интерфейс не сложен для понимания, что допускает непосредственное программирование на нем. Однако на практике данная возможность почти не используется, поскольку графический интерфейс системы и так позволяет сделать практически все, что нужно.

FireWall-1 полностью прозрачен для конечных пользователей. Еще одним отличительным свойством системы Solstice FireWall-1 является очень высокая скорость работы. Фактически модули системы работают на сетевых скоростях передачи информации, что обусловлено компиляцией сгенерированных сценариев работы перед подключением их непосредственно в процесс фильтрации.

Компания Sun Microsystems приводит такие данные об эффективности работы Solstice FireWall-1. Модули фильтрации на Internet-шлюзе, сконфигурированные типичным для многих организаций образом, работая на скоростях обычного Ethernet в 10 Мб/сек, забирают на себя организацию по отношению ко всем протоколам семейства ТСР/IР. Solstice FireWall-1 характеризуется прозрачностью для легальных пользователей и высокой эффективностью. По совокупности технических и стоимостных характеристик Solstice FireWall-1 занимает лидирующую позицию среди межсетевых экранов.

3. PRETTY GOOD PRIVACY

Алгоритмы шифрования реализуются программными или аппаратными средствами. Есть великое множество чисто программных реализаций различных алгоритмов. Из-за своей дешевизны (некоторые и вовсе бесплатны), а также все большего быстродействия процессоров ПЭВМ, простоты работы и безотказности они весьма конкурентоспособны.

Нельзя не упомянуть пакет PGP (Pretty Good Privacy, автор Philip Zimmermarm), в котором комплексно решены практически все проблемы защиты передаваемой информации. Применены сжатие данных перед шифрованием, мощное управление ключами, вычисление контрольной функции для цифровой подписи, надежная генерация ключей.

В Internet фактическим стандартом шифрования является программа PGP (Pretty Good Privacy), разработанная в 1991 году Филиппом Циммерманом. PGP позволяет зашифровывать сообщения так, чтобы только получатели могли их прочесть, или ставить на них цифровые подписи так, чтобы можно было убедиться в подлинности автора. В настоящий момент программа доступна на платформах UNIX, DOS, Macintosh и VAX. PGP свободно распространяется по Internet для некоммерческих пользователей вместе с 75-страничным справочным руководством.

PGP работает следующим образом. У каждого пользователя имеется два ключа: секретный ключ и открытый ключ. Секретный ключ он оставляет в тайне, а открытый сообщает всем своим приятелям. При помощи каждого из ключей можно прочитать сообщение, зашифрованное при помощи другого. Если ваши коллеги хотят послать вам конфиденциальное сообщение, они могут воспользоваться вашим открытым PGP-ключом; при помощи секретного ключа оно может быть расшифровано. Если же вы хотите поставить цифровую подпись, в этом вам поможет секретный ключ; при этом у получателя обязательно должен быть экземпляр открытого ключа.

PGP предназначена, в первую очередь, для защиты электронной почты, хотя ее целиком можно использовать и для защиты файлов на жестком диске. Особенно привлекательными чертами PGP есть многочисленные plug-ins для популярных почтовых программ, таких как Eudora, Netscape и Outlook. Plug-ins настраивают PGP для этих программ и дополняют их некоторыми полезными дополнениями, такими как дополнительная кнопка панели инструментов. Иконка в правом нижнем углу (tray), всплывающая панель инструментов (floating toolbox) и меню правой клавиши мышки (right-click menu) в PGP необычайно логично и удобно продуманы. Поэтому она очень проста в управлении.

Создание ключей для шифрования позволяет соединиться с одним из PGP-серверов и разместить в нем открытый ключ. С этого момента каждый, кто хочет, может послать электронную почту в зашифрованном виде. Если используется преимущественно одна и та же почтовая программа, то шифрование и дешифрование будет не сложнее простого нажатия кнопки. Если же используются разные программы, достаточно будет переместить письмо в буфер и дать команду шифровать в буфере. После этого можно вернуть письмо в почтовую программу и отослать.

PGP особенно быстродейственна при пересылке зашифрованной информации пользователям Мае. Опция Smart Binary новых версий облегчает пересылку зашифрованных писем из Мае на Windows (и в обратном направлении) .

Можно столкнуться с системой защиты PGP в программе, которая называется Nuts & Bolts, производство Helix Software. Это та же программа, только PGP - более новая версия. Network Associates поглотила Helix и завладела правами на продукт. Новая версия PGP for Personal Privacy -совместима с предыдущими версиями, в том числе Nuts & Bolts. В целом Pretty Good Privacy - это приятная и удобная в работе программа.

3. 1. Основные команды PGP

pgp -kg

Создать

Pgp -kx [а]

Извлечь

Pgp-ka

Добавить

Pgp -е

Зашифровать

Pgp -es

Зашифровать файл и поставить цифровую подпись.

Pgp -s

Поставить цифровую подпись.

Pgp -sa

Поставить цифровую подпись и сохранить

Pgp зашифрованный_файл

Проверить подпись на зашифрованном файле.

Pgp зашифрованный__файл расшифрованный_файл

Расшифровать присланный файл.

4. BLOWFISH

Blowfish 97 использует ряд схем систем защиты в два этапа. Первичный механизм шифрования базируется на Blowfish, которую разработал в 1993 году Bruce Schneier. Blowfish - это симметричный шифр, который использует ключи сменной длины - от 32 бит до 448 бит. Система защиты Blowfish не запатентована, и, следовательно, разрешена для использования в любом продукте, в который входит. Существуют четыре разных варианта Blowfish, часто встречающейся с ней среди опций многих программ защиты.

Blowfish -блочный шифр с ключом переменной длины. Это подходит для приложений, где ключ изменяется не часто, подобных линии связи или автоматических шифрователей файла. Он значительно быстрее, чем DES при

выполнении на 32-битных процессорах с большим КЭШем данных, таких как Pentium и PowerPC.

Blowfish - 64-битный блочный шифр с ключом переменной длины. Алгоритм включает в себя 2 части: часть расширения ключей и часть шифрования данных. Расширение ключа преобразует ключ, в большинстве 448-битный, в несколько суммированных массивов подключей в 4168 байт.

Шифрование данных происходит через 16-итерационную сеть Feistel. Каждая итерация состоит из ключезависимой перестановки, и зависящей от ключа и данных замены. Все операции - XOR и сложение на 32-битных словах. Единственные дополнительные операции - 4 поиска в индексированных массивах на итерацию.

Подключи: Blowfish использует большое количество подключей. Эти ключи должны быть предварительно вычислены перед любым шифрованием данных или расшифровкой.

1. Р-массив включает 18 32-битных подключей: Р1, Р2, . . . , Р18.

2. Имеются четыре 32-битных S-блока с 256 входами каждый:

S1, 0, S1, 1, . . . , S1, 255;

S2, 0, S2, 1, . ., , S2, 255;

S3, 0, ; S3, 1, . . . , S3, 255;

S4, 0, S4, 1, . . „ S4, 255.

Шифрование: Blowfish - сеть Feistel, которая включает 16 итераций.

Реализации Blowfish, которые требуют наибольших скоростей, не должны организовываться в цикле, что гарантирует присутствие всех подключей в КЭШе. Всего, 521 итерация требуются, для генерации всех требуемых подключей. Прикладные программы могут сохранить подключи, чтобы сократить время.

4. 1. Mini-blowfish

Следующие малые версии Blowfish определены исключительно для криптоанализа. Они не предлагаются для реализации. Blowfish-32 имеет размер блока в 32 бита, и массивы подключен с 16-битными входами (каждый S-блок имеет 16 входов) . Blowfish-16 имеет размер блока в 16-бит, и массивы подключен с 8-битными входами (каждый S-блок имеет 4 входа) .

4. 2. Реализация проекта

Вероятность ошибок в реализации алгоритма мала, т. к. сами S блоки и Р-блок очень просты. 64-битный блок в действительности разбивается на 32-битные слова, что совместимо с существующими алгоритмами. В Blowfish можно легко повышать размер блока до 128-бит, и понижать размер блока. Криптоанализ вариантов мини-Blowfish может быть значительно проще, чем криптоанализ полной версии.

... продолжение- Информатика

- Банковское дело

- Оценка бизнеса

- Бухгалтерское дело

- Валеология

- География

- Геология, Геофизика, Геодезия

- Религия

- Общая история

- Журналистика

- Таможенное дело

- История Казахстана

- Финансы

- Законодательство и Право, Криминалистика

- Маркетинг

- Культурология

- Медицина

- Менеджмент

- Нефть, Газ

- Искуство, музыка

- Педагогика

- Психология

- Страхование

- Налоги

- Политология

- Сертификация, стандартизация

- Социология, Демография

- Статистика

- Туризм

- Физика

- Философия

- Химия

- Делопроизводсто

- Экология, Охрана природы, Природопользование

- Экономика

- Литература

- Биология

- Мясо, молочно, вино-водочные продукты

- Земельный кадастр, Недвижимость

- Математика, Геометрия

- Государственное управление

- Архивное дело

- Полиграфия

- Горное дело

- Языковедение, Филология

- Исторические личности

- Автоматизация, Техника

- Экономическая география

- Международные отношения

- ОБЖ (Основы безопасности жизнедеятельности), Защита труда